Что такое крипт файлов

Крипт файлов: как пентестеры шифруют документы?

Зачем нужен крипт файлов?

Вы храните сенситивную информацию на компьютере? Знаете, у кого есть доступ к вашим аккаунтам в онлайн-банкинге и других финансовых приложениях? Если вы успешны, полны идей и энтузиазма, третьи лица давно заметили вас и планируют атаку. А, возможно, уже давно используют ваши аккаунты, а вы об этом даже не слышали. Чтобы избежать кражи данных, применяется крипт файлов.

Как скомпилировать файл с исходника?

Для начала нужно создать шаблон файла, чтобы добавить в него «зловред». Скомпилируем файл с исходников, воспользовавшись программой DrJava.

Откройте несколько файлов и кликните на опцию Compile. Если же вы планируете немного адаптировать определенный файл, нажмите на его название в списке слева и выберите Compile Current Document.

Результаты компиляции отобразятся в строке Compiler Output внизу экрана. Если компиляция прошла успешно, вы увидите надпись: Last compilation completed successfully. Если есть ошибки, они отразятся, после выделения каждой из них выделятся в исходном коде.

Как вариант, в процессе компиляции можно сделать сборку, добавив следующую информацию в код:

Для этого воспользуемся Hex Editor. Это особый тип редактора, который открывает любой файл и отражает байт за байтом. Здесь вы можете поменять цифры, заданные по умолчанию, чтобы видоизменить программу.

Зачем нужен дебаггер и как с ним работать?

Как зашифровать файл для пентестов: простая инструкция

Специалист по in-bound-маркетингу в Techwarn

Для пентестеров крайне важно уметь делать крипт или шифрование файлов. Представьте, что вам нужно в рамках Red Teaming провести симуляцию атаки на компанию, чтобы посмотреть уязвимости в системе. Антивирус видит ваш файл как зловредный и не пропускает его. Но «обернув» тестовое приложение криптом, вы узнаете, насколько готова система отразить атаку. Итак, как делать крипт файлов?

Что такое крипт файлов?

Крипт (шифрование) информации в файлах защищает их от постороннего вмешательства. Неавторизированные пользователи не смогут воспользоваться шифрами. Процесс крипта кодирует данные из файла, так что разблокировать их можно, лишь открыв правильным паролем или ключом кодировки.

Еще одно понятие, которое нужно рассмотреть в рамках крипта файлов, — обфускация. Это практика шифрования шелл-кода — двоичного исполняемого кода, который передает команды процессору в MS-DOS и Windows. При помощи обфускаторов можно «обернуть» шелл-код шифрованием XOR или AES. Как правило, обфускаторы работают с шелл-кодами в форматах C, HEX, BASE64 и RAW.

Главная проблема с FUD заключается в том, что нынешние производители антивирусов узнали о существовании программ-шифровальщиков и обновили собственное ПО, чтобы распознавать FUD. Поэтому, прежде чем применять FUD, протестируйте его по ссылке.

Убедились в действенности программы? Можно начинать пентест.

Компиляция с источника

Следующий этап — собственно, создать файл, который вы планируете зашифровать и дальше тестировать.

Чтобы сделать сборку на основании исходников, можно воспользоваться программой Quasar. До этого потребуется добавить несколько элементов в исходный код. Проверьте свои действия по чек-листу:

После этого нужно «обернуть» код обфускатором, а затем убрать цифровые отпечатки, например, имя автора проекта. Не забудьте ввести правильно бит кода, при котором антивирус не заметит крипт файла. Для этого воспользуйтесь следующей загрузкой:

> 1.exe head 1000 1.exe > /host/machine/

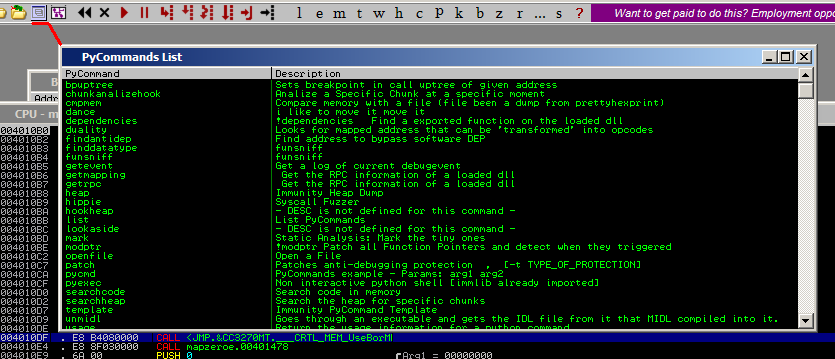

Для дальнейших занятий пентестом, вам понадобятся дебаггеры (отладчики) — программы, которые ищут ошибки в ПО, операционных системах, SQL и других кодах. Рассмотрим работу с отладчиками на примере Immunity Debugger.

Интерфейс Immunity Debugger

Проделав последовательность действий, нам необходимо подписать файл сертификатом Windows и упаковать его. Можно воспользоваться для этого специальными программами-пакерами. Среди проверенных вариантов — UPX, ASPack, FSG, VMProtect.

Что делать дальше?

Для дальнейшего крипта файлов, нужно воспользоваться лоадером — главным компонентом операционной системы, который обеспечивает загрузку всех необходимых программ и библиотек. Лоадер важен на стартовой фазе, когда идет запуск программы. Сам лоадер не оказывает негативное влияние на систему и используется только в тот период, когда выполняется скачивание полезной нагрузки.

Как пример, лоадеры могут выглядеть как файлы vbs, is, hta, bat, ps1. Пентестерам лоадер понадобится для того, чтобы скачать вредоносный код и поработать с ним. При помощи скриптов ps или certutil пентестер сможет скачать вредоносные файлы.

Работа над криптом файла практически завершена. Осталось проверить, что находится в вашем файле для пентеста. Чтобы обезопасить от распознавания антивирусом, необходимо нашпиговать файл программами Anti Ring3 Hooks, Anti Emulator, Anti Debugger, Anti Dumper, Anti VM/SandBox.

Готово — можно тестировать систему на проникновение!

Этот материал – не редакционный, это – личное мнение его автора. Редакция может не разделять это мнение.

(Гайд) Крипт стиллера

xam111

Главный модератор

xam111

Главный модератор

xam111

Главный модератор

Кому эта статья будет полезна:

Совсем новичкам, чтобы сразу понимать общую картину мира и подводные камни.

Опытным людям, которым уже надоело платить черт знает за что, которое один фиг либо не работает, либо работает криво.

Крипторам, который решили поднять уровень своего сервиса (чем чертЪ не шутит, может и такие тут будут).

Кому пройти мимо:

Мамкиным воителям и обезьянам с отстуком по 200% Вам один фиг ничего не докажешь, и любую информацию, которая в ваш квадратно-гнездовой способ мышления не вписывается, вам объяснять бесполезно.

Системы активных и проактивных защит ОС

Что такое крипт разобрались. Верно? Теперь разложим по полочкам следующий вопрос, о котором мало кто понимает в общем и целом, и над некоторыми аспектами в частности. Итак, рассмотрим все системы защиты от и до по порядку. По каждому из пунктов пройдемся дополнительно в дальнейшем.

1. Прогруз файла в браузере – обозначает «способность» файла проходить проверку браузера и не выдавать разного рода алерты (файл опасный, файл потенциально опасный, файл редко скачивается, файл заблокирован и т.д.). Прогруз должен работать просто – файл скачался и готов к открытию. Всё! Без иных вариантов.

2. Статичная проверка антивируса или ScanTime – АВ проводит проверку прямо внутри браузера при скачивании файла. За успешное прохождение отвечает хороший крипт. Эта опция иногда может быть отключена, у некоторых антивирусов, таким образом, скантайм проверка выполняться не будет.

То есть подведем промежуточный итог – для того чтобы файл скачался без проблем и без алертов, должны быть пройдены 2 системы защиты – браузера и антивируса.

3. UAC – иногда сервисы любят понтануться, что у них реализован обход User Account Control. С запросом на открытие файла при скачивании из браузера ничего общего не имеет. В общем-то, вам лишний алерт ни к чему, поэтому стоит озадачиться обходом, благо это несложно.

4. Динамическая проверка АВ при запуске или так называемый RunTime – при запуске файла АВ начинается активно его проверять по своим алгоритмам. За прохождение отвечает крипт, который должен выдержать эту проверку. Если что-то не понравилось – болт. О разнице между скантаймом и рантаймом поговорим чуть попозже. А о рантайме, где всё до крайности непросто, уделим отдельный блок статьи.

5. Смартскрин – еще одна система проактивный защиты, не связанная с антивирусом. Проверяет подпись файла и его сертификацию. Если что-то не нравится, начинает задавать вопросы на тему: «Уверены, что хотите запустить файл?». Логика работы вне человеческой сферы понимания. Рассмотрим отдельно, ибо информации насчет смартскрина вы нигде больше не найдете.

То есть подведем окончательный итог – для того чтобы файл запустился без проблем должны быть пройдены еще 2 системы защиты – динамической проверки антивируса и смартскрина. Если ваш билд рабочий (а многие крипты убивают работоспособность билда, кстати) – получите долгожданный отстук в панель.

Проверяем крипт на качество

Логика работа простая – вы загружаете файл, отмечаете галочками АВ, которые вас интересует. Жмякаете кнопочку и дожидаетесь результатов проверки. У сервиса динчека (единственного) есть так же возможность проверки на рантайм – можно настроить параметры и проверить, как поведет себя ваш файл при запуске.

Важнейшее замечание #1 – 90% сервисов рантаймом не занимаются. Почему? Об этом в дальнейшем.

Важнейшее замечание #2 – вы удивитесь, но большинство хомячков даже не знает о таком параметре как рантайм. Во-первых, потому что смотри пункт 1. Во-вторых, потому что проверить его можно автоматически только на динчеке, а это достаточно дорого (3.5 бакса разово или подписка от 50 долларов в неделю).

Важнейшее замечание #3 – подтвердить не могу, но кажись авчек сливает инфу «налево». Слишком быстро стали дохнуть файлы, когда я с ним работал. За динчеком такого не замечено.

Внимание! ВСЕ чекеры на АВ – это глобальный развод и афера века

Товарищ, прежде чем ты побежал, высунув язык, проверять свой крипт на том же динчеке, прочитай эту статью, особенно текущий параграф и твой мир перевернётся.

Итак, я не буду ходить вокруг да около. Если ты уже успел посетить форумы, специализирующих на определенных услугах а-ля крипт файла, то ты мог заметить, что везде мерилом успеха является нулевые детекты на скантайм через динчек (обычно используют его все). Кто-то называется это FUD=0, кто-то по другому, но суть простая – файл проверяется где-то и с важным видом вам показывают ссылку типа «вот, по нулям, получи и распишись».

Создатели софта обычно показывают статистику по рантайму а-ля: «У нас всего N детектов, всё круто и классно».

А вся мякотка в том, что данные, которые показывают чекеры НЕВЕРНЫЕ!

Важнейшее замечание #4 – Я не знаю, почему так, врать не буду. Ибо не изучал, как устроены чекеры и на каких алгоритмах работают. По крайней мере если есть детекты, то тут чекеры правдивы с вероятностью 80-90% Но в ином случае они критически расходятся с тем, что есть в реальности. Если у кого-то есть предположения/данные – пишите в личку, пообщаемся.

Всё началось в своё время с того, что антивирусы на машинах, детектили файл там, где его детектить нельзя было по умолчанию, ибо все чекеры показывали, что файл чистый.

Еще раз. В восьми случаях из 10 там, где чекеры показывали, что всё чисто, в реальности наблюдался детект! Особенно на топовых антивирусах типа аваста, нода, есета и прочих.

Так как я уже прямо ощущаю, что у читающих начинает гореть пукан и руки, готовы набирать гневные сообщения про «их личный отстук в 90%», я сразу внесу определенные корректировки.

Сделал я, господа, криптик своего файла. Прогружается, голубчик, всё с ним славно и благостно. Решил я со своей родной машинки его скачать. Ну а что? Дюже лишняя проверка не помешает. Да и стоит у меня на моей родной машинке AVAST, собака такая, ни одну гадость не пропускает. И тут, господа, качаю я файлик, а он, зараза такая, детектится! Ну, я не лыком шитый, опять быстренько делаю проверку на скантайм – всё чисто, мать его итить!

Я это к чему, если вы лично проверяете файл на живой машине с определённым АВ, или даже на нескольких машинах с тем же самым АВ, и вам усиленно лезет табличка о наличии дряни в файле – то ваши выводы? Кто прав – чекер или ваши личные наблюдения? Вопрос оставлю открытым.

До сих пор не согласны со мной? Тогда читайте дальше, я рассмотрю этот вопрос дополнительно в разделе «Как тогда работают все, при таких детектах»?

Итак, если я вам пошатнул картину мира, и вы решили сами проверить мои слова на истину. То ваш следующий шаг простой – вам нужно сделать/купить минимум 10 машин (топ 10 антивирусов вполне обеспечить охват в 90%) и криптованный билд лично проверять на детекты. Да, ручками. Да, вот таким вот геморройным образом. Но только так вы сможете убедиться в качестве работы, которую вам сделали!

Аналогично, проверяйте и рантайм. И вы сможете увидеть реальную картину мира, а затем подсчитать приблизительные потери при отстуке файла.

И наконец – никто не мешает использовать чекеры для косвенной оценки «уровня жизни крипта». А если после прогруза в динчеке начали появляться детекты, то с вероятностью 80-90% это так и есть.

Важнейшее замечание #5 – Почему крипторы тогда игнорируют столько явные расхождения данных? Моё мнение, что проверка подобным образом 1) слишком муторная 2) её невозможно доказать клиенту. Ибо бывает и обратная ситуация, когда чистый на живых машинах файл, почему-то усиленно показывается на динчеке как зараженный. Клиенту этого не доказать, да и кому это нужно?

Важнейшее замечание #6 – С технической точки зрения сделать чистый скантайм, основываясь на показателях ЖИВЫХ машин ничуть не сложнее, чем сделать чистый скантайм под динчек. Но в данном случае непонимание клиентов, приводит к тому, что крипторам проще скармливать ложные данные о детектах. И все довольны.

В чём разница между скантаймом и рантаймом?

В данном посте я сразу отвечаю на 2 конкретных вопроса:

Чтобы сделать крипт, прежде всего, нужен некий «криптографический модуль». Который покупается, либо делается с нуля. Дальше на основе этого модуля создаётся стаб (упрощаю объяснение как могу без лишней теории). Ну а дальше можно сажать любую обезьяну, которая будет нажимать на кнопку, и получать готовый файл.

Поэтому если вы встречаете саппорта, который вообще ни в зуб ногой в теме и орёт матами, какие все тупые – то обезьянЪ детектед. Человека просто посадили нажимать кнопку и на этом всё. Больше вам он ничем не поможет.

Важнейшее замечание #7 – Конечно, полученный стаб будет постепенно выходить из строя и его придется чистить, апгрейдить и подгонять под изменяющуюся среду. Что уже не самая простая задача.

Важнейшее замечание #8 – Ввиду трудозатратности и средней цены за крипт на рынке (20-50 баксов), сервисам заниматься чисткой рантайма никакого смысла нету. Логичный вопрос на тему: «На кой хер нужен чистый скантайм, если там по рантайму 100500 детектов?» перенесем в следующую тему.

Повторимся. Рантайм – это когда вы запускаете файл, антивирус сканирует его и убеждается, что опасности процесс не представляет. А файл между тем делает свои темные делишки. Уже исходя из этого, можно убедиться, что процесс чистки рантайна намного сложнее, чем сделать чистый скантайм. И чистка рантайма никакого отношения к крипту НЕ ИМЕЕТ.

Рантайм не использует алгоритмы того самого модуля, который используется для крипта на скантайм. Опять же – чистота рантайма большей частью зависит от чистоты билда, которым занимается создатель вашего софта. Рантайм бывает двух типов – static detect и dynamic detect.

Крипт на скантайм и рантайм – это совершенно две разные операции, лежащие в совершенно разных областях! И они никак не пересекаются между собой

Условно крипт на рантайм делается так:

Поэтому при запуске файла проводится, грубо говоря, «первичная обработка» данных по установленным у АВ алгоритмам. Задача криптора выявить их и обойти. Далее файл, скорее всего, отправится на углублённое обследование в конторку. А потом ваш крипт сдохнет и всё придется начинать с начала. В это окошко как раз и надо работать. У уникального качественного крипта оно может растянуться на долгие дни.

Важнейшее замечание #9 – Именно поэтому критически острой проблемой становится чистота базового билда софта. Ибо вычистить файл при наличии исходников в миллион раз легче, чем чистить уже готовый билд и убирать детекты на рантайм

Почему 95% крипто-сервисов на рынке – это бесполезная пустышка

Обидеть никого не хочу, пост несет нейтральный оттенок. У одних бизнес, у других информация об этом бизнесе

Итак, исходя из вышеуказанного, берем 3 пункта:

Как определить сервисы/специалистов, с которыми работать не надо?

Логичный вопрос – почему тогда вообще идут инсталлы и люди с ними работают? Некоторые так даже вполне себе успешно.

Это хороший вопрос и я считаю, обязательно нужно разобрать его!

Прежде всего, определимся с критическим нюансом. Вы получаете инсталлы со своего трафика или покупаете их?

Покупая инсталлы, картина другая. Прежде всего, большая часть трафика там мотивированная. И школота будет плевать на все алерты АВ и активно ставить софт в надежде на читы от CS или GTA. В остальном имеется так называемая «систематическая ошибка выжившего».

Важнейшее замечание #13 – В ходе работы, если вы искренне считаете ваш крипт хороший, то вы, скорее всего, уже попали в систематическую ошибку выжившего. Погуглите, вникните. Возможно, это поможет посмотреть на «картину мира» под другим углом.

Разница между «уник» и «паблик» стабом

Как я уже писал, нынешний крипт с точки зрения школоты и прочей шудры, разве что не лечит от онкологии последней стадии. А еще даёт просветление и генерирует биткоины каждый день. Крипторы охреневают от подобных предъяв, и паблик рынок лишается последних адекватных профессионалов.

Прежде всего «уник стаб» подразумевается тем, что он сделан индивидуально под необходимое вам ПО. Для тех, кто еще не понял: модуль – стаб – крипт. Таким образом, если предположить что криптор «создал» уник стаб под конкретного клиента, исходя из показателей «живых машин» и свёл его в FUD=0 по скантайму. То вы можете взять билд, запихать его в архив под паролем, подержать недельку на облаке, потом достать, чекнуть и там по прежнему будет FUD=0

Важнейшее замечание #14 – Не забывайте, что чек на живых АВ убивает крипт. Данный метод используется ТОЛЬКО для проверки качества криптосервиса, а не для постоянной проверки криптованного билда.

В свою очередь паблик «стаб» сделан по принципу – один для всех. И срок жизни такого крипта крайне ограничен. Поэтому его обычно делают сразу перед проливом и надеются, что он не сдохнет через 5 минут.

Важнейшее замечание #15 – Это вполне адекватный вариант для тех, кто покупает инсталлы и уверен в скорости пролива. Срок жизни паблик стаба – рандомный.

Ну и надо понимать, что у качественного уник-стаб под ваше ПО обычно ценник идет за аренду в месяц под безлимитный крипт файла. Ибо никому неинтересно, сколько вы там собираетесь раз его использовать. Цена от 1К и выше.

Прогруз файла в браузере

Прежде всего, надо понять две базовые вещи:

Подготовить файл для прогруза в браузере задача сложная и многофакторная. И пути её решения, конечно же, никто палить не будет

Бонусом гугл тоже на месте не стоит и постоянно вводит новые условия. В общем и целом, для разрешения задачи нужно по минимуму иметь:

Важнейшее замечание #17 – крипт есть крипт. Прогруз есть прогруз. Не мешайте всё в кучу. Каждая задача требует отдельного решения.

Смартскрин

Последний рубеж обороны виндоус 10. Головная боль логоводов. И сомнительной полезности вещь для рядового пользователя.

В чем ее теоретическая суть?

Судя по всему, система должна была проверять сертификацию файлов и брать на карандаш файлы без доверенного сертификата.

По факту смартскрин работает как наркоман под смесью DMT, LSD и мухоморов. Блокирует хорошие файлы, пропускает плохие. Не обращает внимание на недоверенные файлы и ругается на файлы с валидной подписью. Причем совершенно рандомно.

Увы и ах, гарантированных методов обхода не существует. Обычный валидный сертификат, проблему не решает полностью. Как показала практика, использование валидного сертификата, кои продаются за 200-300 баксов, снижают появление окошка примерно в 1.5-2 раза. Стоит ли оно тех денег? Тут каждый решает сам.

Важнейшее замечание #18 – Бывают ситуации, когда смартскрин не пропускает файл, который имеет валидную лицензию или цифровую подпись, купленную официально за кровные деньги. Это связано с тем, что загрузов этого файла слишком мало. Накрутка не поможет, можете не стараться. Официально считается, что помогает лицензия разработчика расширенного образца. А так же бывают ситуации, когда файл без сертификата и подписи открывается без вопросов. Некоторые АВ, при открытии файла действуют именно по этой схеме, даже если он кристально чистый.

Опять же либо только смириться, либо использовать валидный сертификат. Можно попробовать купить самому – это существенно сэкономит средства. У комодо он стоит всего лишь 80-90 долларов. Дерзайте.

Я всего лишь приведу собственные мысли на этот счет, исходя опять же из личного опыта. Может кому-то это поможет.

Цена за паблик-крипт (скантайм): 10-50$ В принципе цена зависит от используемого алгоритма и чистоты скантайма. Покупая крипт за 10 долларов, вы получаете соответствующее качество. Дороже крипт – лучше качество. Как показывает практика, крипторы, которые еще делают нормальный и адекватный паблик-крипт остались.

Так же уточняйте, у многих в цену крипта (которые стоят по 30-50$) в услугу может входить помощь с прогрузом. По крайне мере раньше входила, пока гугл с концами не пережал все гайки.

Цена за уник-крипт (скантайм+рантайм): тут надо понимать 2 варианта ситуации. Прежде всего криптор, который может сделать уник стаб, так же может почистить и рантайм. Но это не относится к крипту! Еще раз: рантайм никакого отношения к крипту не ИМЕЕТ! И услуга скорее всего должна будет оказываться совместно. Обычно разовый крипт под уник стаб стоит около 100$-150$ + очистка рантайма. Месячная аренда уник стаба под себя стоит 1-2К.

Важнейшее замечание #19 – цена на уник стаб исходит из трудозатрат. Как вы думаете кто вам будет покупать весьма нехило такой дорогой модуль, потом создавать стаб, отлаживать, чистить его и всё ради того, чтобы продавать вам крипт за 40-50$ Идиотов нет. Если вы думаете, что есть, то скорее всего идиот тут вы

Важнейшее замечание #20 – если вам предлагает уник-стаб за слишком дешевые деньги, то это обычный развод. Не попадайтесь на удочку мошенников. Крипт либо дешевый и простой. Либо дорогой и сложный. Серединки тут практически нет.

Цена за помощь с прогрузом: По нынешним меркам 20-40$ с учетом того, что подготовить файл дело не самое быстрое, в принципе адекватная цена. Другое дело, что задача это нудная в том плане, что своих денег не стоит. С третьей стороны – договориться всегда можно. Лишняя монетка никому не помешает.

Итоги

Исправляюсь и предлагаю аж 2 варианта на выбор:

Важнейшее замечание #21 – копание в говне обычно всегда даёт результаты! Не сдавайтесь. Адекватные крипторы есть, их надо просто найти.

2) Ищем себе партнёра-техника, который разбираемся в азах этой всей бадяги. Ну, или который имеет навыки, чтобы разобраться. Уверяю, есть много хороших и умных ребят, которые так же сидят на форумах и ищут возможность влиться или создать команду.

Важнейшее замечание #22 – к этому времени нужно иметь хоть какую-то базу.

Как закриптовать ратник? СУПЕР FUD-КРИПТ (маскировка) вируса

Люди частенько пишут мне в личку, мол что толку от того, что ты тут показываешь, если в 2020 у всех уже поголовно стоят антивирусы. Эм. Стоят то стоят, только вот проку от них не так уж и много. Во-первых, я хз, как в других городах, но у нас в большей части контор стоят такие слабые тачки, что пользователи так и норовят вырубить антивирь, чтоб комп шустрее работал.

Ну а там, где данная функция всё же заблочена и админы стараются худо-бедно следить за безопасностью своих юзверят, базы обновляются в лучшем случае раз в полгода. Но, поверьте, даже это не самый худший расклад. Бывает, что сотрудники и базы обновляют своевременно и за работоспособностью антивируса следят с особой тщательностью, а система всё равно пропускает крысёнка.

Как же так получается? Наверняка вы слышали о таком понятии, как криптование. Если закриптовать вирусную программу, то антивирь не всегда сможет вовремя среагировать. Вернее, он среагирует, но уже после непосредственного запуска зловреда. Для того, чтобы сгладить и этот момент при атаке, злоумышленники, как правило, используют дополнительные методы обфускации вредоносного кода.

Т.е., по сути, сначала программный код изменяется до неузнаваемости, а затем уже все данные шифруется сторонними средствами. Таким образом, вирус попадая к конечной жертве становится практически беленьким и пушистым. Но от этого, не менее опасным при запуске. Нынче, я покажу вам, как злоумышленники при помощи совершенно бесплатного обфускатора и относительно бюджетного шифровальщика, могут обелить файл, практически до полного FUD’а.

Ну и естественно в конце ролика, традиционно поделюсь мыслями по поводу того, как можно избежать заражения подобным софтом в рабочих условиях. Если интересно, тогда сходите на кухню за свеженькой порцией тёплого молока, устройтесь по удобней в своём пропуканом кресле и будем начинать.

Шаг 1. В голосовании под предыдущим видео, большинство из вас пролайкали Golden версию NjRAT’а. И хоть, я признаться и хотел, чтобы победила комета, мнение подписчиков в этом вопросе гораздо важнее. Поэтому нынче мы будем криптовать именно голду. Запускаем EXE’шку и оставив дефолтный порт кликаем «Start».

Шаг 2. Далее, как водится «Builder». Прописываем ваш белый IP, VPN или DynDNS’ку в разделе хоста и изменив имя процесса, копируемого в систему на какой-нибудь из системных, ставим галочки напротив нужных нам пунктов.

Тут в принципе от классической NJ’шки отличий особо нет, разве что иконку добавили. Давайте для разнообразия поставим лого WinRAR’а и соберём ратник, нажав «Build».

Шаг 3. Указываем путь и имя для исполняемого файла.

Шаг 4. После сохранения открываем браузер и переходим на сайт «freeobfuscator.com». Закидываем сюда нашу EXE’ху.

Шаг 5. И после загрузки заменяем файл на рабочем столе новой версией.

Шаг 6. Отлично. Теперь нужно зашифровать крысёныша. Из наиболее бюджетных и при этом реально рабочих вариантов, могу посоветовать старую, добрую Энигму. Полноценная версия, конечно, стоит аж 200$. Прямо-таки космические деньжища. Зато для обучающих целей, вполне хватит и демки.

Шаг 7. Единственный её косяк в том, что при запуске вируса у теоретической жертвы будет появляться вот это окно.

Шаг 8. В остальном же, функционал практически не урезан. Запускаем нашу девчушку и прогоняем через неё обфускаченый EXE’шник крысёнка.

Шаг 9. Дождавшись завершения операции, жмём «Close».

Шаг 10. И пробуем закинуть получившийся файл на antiscan. В сети бытуют различные мнения по поводу того, сливает ли данный ресурс билды на вирустотал или же не сливает.

Тут, как в знаменитой песенке AnacondaZ, сколько людей, столько е*аных мнений. Лично я придерживаюсь нейтральной позиции и могу утверждать лишь то, что антик по крайней мере довольно шустро прогоняет сборки через антивири.

Шаг 11. А большего от него в принципе и не требуется. Видим, что из 26 популярных борцов, около 20 не учуяли в нашем файле никакой опасности. Причём в этом списке присутствуют такие именитые мастодонты, как Kaspersky, Dr. Web и даже всеми любимый Avast, который так любят устанавливать себя домашние пользователи.

Шаг 12. Теперь давайте посмотрим, что сможет сделать злоумышленник, подкинув такой файл своей дофига защищённой жертве. Помимо классических функций NjRAT’а, golden версия включает у нас подробную информацию о клиенте, увеселительные средства и примитивнейший встроенный DoS’ник

Шаг 13. Рассмотрим всё по порядку. В инфо у нас можно глянуть характеристике железяки, узнать информацию о сборке ОС, а также выяснить, геолокацию и состояние модулей.

Шаг 14. В развлекухах присутствует ВКЛ/ВЫКЛ тачки, баловство с приводом, загас монитора, а также смена кнопочек мыши. Самое забавное здесь – это, пожалуй, озвучка вводимого текста. Пишем его, жмём ОК и наслаждаем криповым воспроизведением.

Шаг 15. Также, в следующем боксе, можно отправить жертве предупреждение, чтобы она склонилась на перед нашим величием и ни в коем разе не помышляла о дальнейшем сопротивлении.

Шаг 16. А то ведь и DoS атаку негоднику можно устроить. Тут эта функция тоже присутствует прям из коробки.

В целом, вам важно помнить, что любое создание, использование и распространение вредоносного ПО подпадает под 273 статью УК РФ. Поэтому выходить за рамки тестирования в среде безопасного виртуального полигона, я бы настоятельно не советовал. Ведь ступить на кривую дорожку очень легко, а вот уйти с неё у вас самостоятельно вряд ли получится. Поэтому не воспринимайте мой контент, как инструкцию, а просто относитесь к этому, как к очередному шоу с энной примесью познавательной составляющей.

Касательно же полного FUD’а файлов могу сказать, что в интернете и без меня, вполне хватает специалистов способных сделать эту нехитрую операцию за хорошую плату. А отнимать хлеб у своих коллег по цеху, я не привык. Тем более, что такие спецы, как правило инвестируют в своё образование немалое количество времени, денег и других ценнейших ресурсов.

Следовательно, эти ребята, как минимум заслуживают того, чтобы их услуги оставались востребованы на рынке, а не разглашались на всю округу деревенским инфоцыганом.

Что ж, друзья на этом у меня всё. Если впервые забрёл на канал, то непременно клацни на колокол и в твоей ленте регулярно будут появляться годнейшие ролики на тему вирусологии, взломов, пентестингу и информационной безопасности. Олды, с вас по традиции жду по лососю. И не забудьте сразу после просмотра заглянуть в телеграмчик, я там оставлю маленький подарунок. Думаю, щарящим людям понравится.

В заключении, хочу пожелать всем удачи, успеха и самое главное отсутствия вирусов в недрах ОСи. Берегите себя и тачки, за которые отвечаете. Информируйте простых пользователей о том, что не надо запускать файл, если он даже на долю процента кажется подозрительным. Ведь вероятность того, что антивирус может попросту не сработать, и ваш компьютер окажется под серьёзной угрозой, действительно высока. Лучше тысячу раз перестрахуйтесь.

А вообще, переводите уже всех на Linux. Как там гласит народная админская поговорка: нет EXE’шек – нет проблем. А отсутствие проблем для нас, априори является признаком счастье. Подумайте над этими словами, как-нибудь на досуге. Ну а с вами, как обычно, был Денчик. Искренне благодарю за просмотр. До новых встреч, камрады. Всем пока.