Что такое конфиденциальность информации в информатике определение

Информационная безопасность для самых маленьких. Часть 1

Вступление.

Многие слышали про взломы различных платежных систем, про новые стандарты в области информационной безопасности, про то, что государство разрабатывает новые нормативы в области персональных данных. Некоторые даже слышали три таинственных слова «конфиденциальность, целостность и доступность», но не многие понимают, что все это означает и зачем все это нужно. Сюда относятся и многие ИТ — специалисты не говоря уже про людей далеких от ИТ.

Хотя в мире, где все основано на информационных технологиях, должны понимать что такое «информационная безопасность». Информационная безопасность – это не только антивирус и файрвол, информационная безопасность это целый комплекс мер.

На Хабре начинается серия публикаций по информационной безопасности, в этих публикациях будут рассмотрены многие важные аспекты ИБ, такие как:

• конфиденциальность, целостность и доступность;

• уязвимости в программных продуктах (также обсудим черный рынок 0-day уязвимостей и эксплоитов);

• технические меры защиты;

• организационные меры (политики, процедуры, инструкции);

• модели доступа;

• стандарты и законы в области ИБ.

А также обсудим другие очень интересные вещи. Как и любой другой предмет начнем с самых основ, то есть теории.

Недавно в Твитере развернулись нешуточные страсти по «бумажной» и «практической» безопасности. Здесь будут рассмотрены как «бумажная» так и «практическая» безопасность, хотя, по моему мнению, эти две составляющие нельзя делить. Если речь идет о серьезном подходе «практика» не может существовать без «бумаги», так как для начальства, аудиторов в первую очередь важны бумажные отчеты Вашей работы. Не говоря уже про такие стандарты ISO и PCI DSS, которые требуют утвержденные руководством «бумажной безопасности».

Конфиденциальность, целостность и доступность.

Именно эти три слова служат прочным фундаментом информационной безопасности. Хотя многие считают что эта «триада» уже устарела, но об этом позже. Чтобы лучше понять значение этих слов необходимо представить следующую картину: три человека обхватили друг друга руками, и каждый сильно откинулся назад, если один из них отпустит руку другого то все упадут. Информационная безопасность достигается соотношением именно этих трех свойств, если у информации нету, хотя бы одной из этих свойств о безопасности говорить не приходиться.

Каждая из этих свойств «триады» обеспечивается рядом мер, причем для обеспечения одного свойства необходимо использовать не одно, а несколько мер. Любая информация обладает, так или иначе, всеми тремя свойствами, давайте разберем каждое значение их этой триады.

Конфиденциальность – свойство информации, гарантирующее, что доступ к информации имеет доступ только определенные лица.

Например. В фирме «Рога и копыта» есть информация, а именно отчет о продажах. Доступ имеют только сотрудники отдела продаж и бухгалтерии. Причем сотрудники отдела продаж имеют ко всей информации (более подробно будет описано ниже), а бухгалтерия только к окончательным расчетам (чтобы рассчитать налоги с продаж.).

Таким образом, конфиденциальность означает не только доступ к информации, но и разграничение доступа к информации, то Петров имеет доступ к одной части информации, Сидоров ко второй, а Иванов ко всей информации.

Целостность – свойство информации, гарантирующее, что только определенные лица могут менять информацию.

Например. Продолжим пример с фирмой «Рога и Копыта» и с их отчетом по продажам. Как было ранее сказано Отдел продаж имеет доступ ко всей информации, а бухгалтерия только к определенной части. Но для безопасности это еще мало. Необходимо еще и разграничить доступ среди Отдела продаж. В отделе есть два специалиста Сидоров и Петров, у каждого свой отчет. Необходимо чтобы каждый мог иметь право записи только в свой отчет. Вдруг Петров занизит продажи Сидорова.

Еще хороший пример.

Фирма «Рога и Копыта» создала и отправила платеж по ДБО в свой банка, однако хакер Вася перехватил платеж и в поле получателя вставил номер своего счета. Это прямое нарушение целостности. Чтобы такого не произошло необходимо предпринимать ряд мер, к примеру, ЭЦП.

Доступность – свойство информации, гарантирующее, что лица имеющие доступ к информации в нужный момент смогут получить доступ.

Например. Генеральный директор фирмы «Рога и Копыта» в понедельник утром пришел на работу, включил компьютер и с удивлением обнаружил, что не может открыть базу отдела продаж по продажам. Так что же произошло? Элементарно, Ватсон! В воскресенье ночью в потолке прорвало трубу, вода попала в компьютер, где хранилась база, и жесткий диск благополучно сгорел. Так как директор никогда не слышал про информационную безопасность, а локальная сеть была создана студентом, не было ни резервной копии, ни избыточности в виде RAID. Это самый простой пример, можно привести кучу примеров, сайт компании не был доступен и клиент не смог открыть сайт одной компании, но открыл сайт другой и естественно купил продукт второй компании.

Это было первым выпуском серии «Информационная безопасность для маленьких».

Продолжение следует.

Конфиденциальность

В англо-американской традиции различают два основных вида конфиденциальности: добровольную (privacy) и принудительную (secrecy). (См. Эдвард Шилз — The Torment of Secrecy: The Background & Consequences Of American Security Policies (Chicago: Dee 1956) В первом случае имеются в виду прерогативы личности, во втором случае имеется в виду информация для служебного пользования, доступная ограниченному кругу официальных лиц фирмы, корпорации, государственного органа, общественной или политической организации. Хотя privacy и secrecy схожи по значению, на практике они обычно противоречат друг другу: усиление secrecy ведёт к нарушению и уменьшению privacy. В тоталитарных и авторитарных государствах под конфиденциальностью, как правило, имеется в виду только secrecy.

Содержание

Определения

Конфиденциальность информации — принцип аудита, заключающийся в том, что аудиторы обязаны обеспечивать сохранность документов, получаемых или составляемых ими в ходе аудиторской деятельности, и не вправе передавать эти документы или их копии каким бы то ни было третьим лицам, либо разглашать устно содержащиеся в них сведения без согласия собственника экономического субъекта, за исключением случаев, предусмотренных законодательными актами.

Конфиденциальная информация — информация, доступ к которой ограничивается в соответствии с законодательством Российской Федерации и представляет собой коммерческую, служебную или личную тайны, охраняющиеся её владельцем.

Защита конфиденциальности является одной из трёх задач информационной безопасности (наряду с защитой целостности и доступность информации).

Актуальность конфиденциальности

С момента начала использования компьютерных технологий во всех сферах деятельности человека, появилось много проблем, связанных с защитой конфиденциальности. Главным образом это связано с обработкой документов с применением компьютерных технологий. Многие административные меры по защите конфиденциальности частных лиц и организаций утратили свою силу в связи с переходом документооборота в абсолютно новую среду.

При получении личных писем, при заключении договоров, во время деловой переписки, при телефонных разговорах со знакомыми и незнакомыми людьми, человек пользовался различными средствами аутентификации. Личные письма отправлялись с указанием существующего почтового адреса или имели штамп именно тех почтовых отделений, где проводилась обработка таких писем. При заключении договоров применялись бланки, произведённые на типографиях, на которых с использованием пишущих машинок, имевших уникальные серийные номера, печатался текст, который затем подписывался должностным лицом и заверялся печатью организации. При разговорах по телефону, достоверно было известно, что разговор ведётся именно с тем человеком, голос которого был ранее известен. Многие сотни административных мер были направлены на защиту конфиденциальности при общении людей.

С внедрением компьютерных технологий в жизнь человека многое изменилось. При использовании, например, электронной почты появилась возможность указания несуществующего обратного адреса или имитации получения письма от знакомого человека. При повседневном общении через сеть Интернет многие признаки, идентифицирующие того или иного человека в обычной жизни (пол, возраст, степень образования), перестали быть таковыми. Появилась так называемая «виртуальная реальность».

Быстро и эффективно решить проблемы связанные с защитой конфиденциальности в компьютерных системах невозможно. Появилась необходимость в комплексном подходе к решению данных проблем. Этот подход должен предполагать использование организационных и правовых мер, а также программно-аппаратных средств, обеспечивающих защиту конфиденциальности, целостности и доступности.

На сегодняшний день в организациях для обеспечения корректной работы со сведениями конфиденциального характера существует набор норм. Руководитель организации подписывает перечень сведений, имеющих конфиденциальный характер. В договоре, подписываемом работником и работодателем, существует пункт, в котором говорится об ответственности за некорректную работу с конфиденциальными сведениями, в результате чего при несоблюдении прописанных в договоре норм по работе с этими сведениями, появляется законное основание для привлечения таких сотрудников к административной или уголовной ответственности. А также в организациях имеется комплекс мер, направленных на обеспечение защиты конфиденциальных сведений. Например, такими мерами могут являться: подбор квалифицированного персонала, прогнозирование возможных угроз и проведение мероприятий по их предотвращению, использование различного уровня доступа персонала к информации с различной секретностью.

Так как невозможно детально изучить данную область в короткие сроки, было введено направление по подготовке специалистов в сфере информационной безопасности.

| 090000 | Информационная безопасность |

|---|---|

| 090100 | Информационная безопасность |

| 090101 | Криптография |

| 090102 | Компьютерная безопасность |

| 090103 | Организация и технология защиты информации |

| 090104 | Комплексная защита объектов информатизации |

| 090105 | Комплексное обеспечение информационной безопасности автоматизированных систем |

| 090106 | Информационная безопасность телекоммуникационных систем |

| 090107 | Противодействие техническим разведкам |

| 090108 | Информационная безопасность (СПО) |

С помощью программно-аппаратных средств защиты информации, представленных различными производителями, можно достичь более высоких показателей эффективности, если применять их комплексно. К таким средствам относят оборудование для криптографической защиты речевой информации, программы для криптографической защиты текстовой или иной информации, программы для обеспечения аутентификации почтовых сообщений посредством электронной цифровой подписи, программы обеспечения антивирусной защиты, программы защиты от сетевых вторжений, программы выявления вторжений, программы для скрытия обратного адреса отправителя электронного письма.

Подобный перечень программно-аппаратных средств, как правило, разрабатывается специалистами в области защиты информации с учётом многих факторов, например характеристики автоматизированной системы, количества пользователей в этой системе, различия уровня доступа этих пользователей и т. д.

Конфиденциальность в законодательстве РФ

Кроме того, в ГОСТ 17799-2005 конфиденциальность определена, как «обеспечение доступа к информации только авторизованным пользователям.»

27 июля 2006 года появился Федеральный закон Российской Федерации N 152-ФЗ «О персональных данных». Данный закон регулирует отношения, связанные с обработкой персональных данных. Также в рамках данного закона появилось следующее определение:

| Конфиденциальность персональных данных — обязательное для соблюдения оператором или иным получившим доступ к персональным данным лицом требование не допускать их распространение без согласия субъекта персональных данных или наличия иного законного основания |  |

Новшеством в данном законе стало принуждение лиц, обрабатывающих персональные данные, использовать технические (криптографические) средства защиты информации при работе с персональными данными.

Федеральным законом от 27.12.2009 N 363-ФЗ обязанность оператора по обработке персональных данных использовать для защиты персональных данных шифровальные (криптографические) средства отменена.

Что такое информационная безопасность и какие данные она охраняет

Если компания хранит бухгалтерскую информацию, клиентскую базу, анкеты сотрудников или корпоративные тайны, то важно, чтобы эти данные не попали не в те руки, то есть были защищены. Защитой данных занимается информационная безопасность. Разобрались, что это и какие именно данные она защищает.

Что такое информационная безопасность

Информационная безопасность — это различные меры по защите информации от посторонних лиц. В доцифровую эпоху для защиты информации люди запирали важные документы в сейфы, нанимали охранников и шифровали свои сообщения на бумаге.

Сейчас чаще защищают не бумажную, а цифровую информацию, но меры, по сути, остались теми же: специалисты по информационной безопасности создают защищенные пространства (виртуальные «сейфы»), устанавливают защитное ПО вроде антивирусов («нанимают охранников») и используют криптографические методы для шифрования цифровой информации.

За что отвечает информационная безопасность

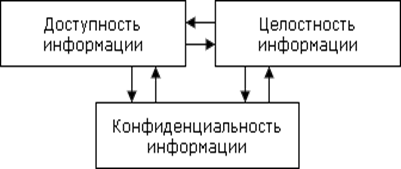

Она отвечает за три вещи: конфиденциальность, целостность и доступность информации. В концепции информационной безопасности их называют принципами информационной безопасности.

Конфиденциальность означает, что доступ к информации есть только у того, кто имеет на это право. Например, ваш пароль от электронной почты знаете только вы, и только вы можете читать свои письма. Если кто-то узнает пароль или другим способом получит доступ в почтовый ящик, конфиденциальность будет нарушена.

Целостность означает, что информация сохраняется в полном объеме и не изменяется без ведома владельца. Например, на вашей электронной почте хранятся письма. Если злоумышленник удалит некоторые или изменит текст отдельных писем, то это нарушит целостность.

Доступность означает, что тот, кто имеет право на доступ к информации, может ее получить. Например, вы в любой момент можете войти в свою электронную почту. Если хакеры атакуют серверы, почта будет недоступна, это нарушит доступность.

Какая бывает информация и как ее защищают

Информация бывает общедоступная и конфиденциальная. К общедоступной имеет доступ любой человек, к конфиденциальной — только отдельные лица.

Может показаться, что защищать общедоступную информацию не надо. Но на общедоступную информацию не распространяется только принцип конфиденциальности — она должна оставаться целостностной и доступной. Поэтому информационная безопасность занимается и общедоступной информацией.

Главная задача информационной безопасности в IT и не только — защита конфиденциальной информации. Если доступ к ней получит посторонний, это приведет к неприятным последствиям: краже денег, потере прибыли компании, нарушению конституционных прав человека и другим неприятностям.

Защита конфиденциальных данных — главная задача специалистов по информационной безопасности. Сама конфиденциальная информация бывает разной. Например, у оборонной компании это стратегическое расположение средств ПВО. А у ресторана — рецепт секретного соуса.

Баранников Андрей, руководитель отдела ИБ ИТ-компании «Рексофт»

Если с общедоступной информацией все понятно, то о конфиденциальной информации стоит поговорить отдельно, так как у нее есть несколько разновидностей.

Основные виды конфиденциальной информации

Персональные данные. Информация о конкретном человеке: ФИО, паспортные данные, номер телефона, физиологические особенности, семейное положение и другие данные. В России действует 152-ФЗ — закон, который обязывает охранять эту информацию. Мы подробно рассказывали об этом в статье «Как выполнить 152-ФЗ о защите персональных данных и что с вами будет, если его не соблюдать».

Тот, кто работает с персональными данными, обязан защищать их и не передавать третьим лицам. Информация о клиентах и сотрудниках относится как раз к персональным данным.

Коммерческая тайна. Внутренняя информация о работе компании: технологиях, методах управления, клиентской базе. Если эти данные станут известны посторонним, компания может потерять прибыль.

Компания сама решает, что считать коммерческой тайной, а что выставлять на всеобщее обозрение. При этом не вся информация может быть коммерческой тайной — например, нельзя скрывать имена учредителей юрлица, условия труда или факты нарушения законов. Подробнее о коммерческой тайне рассказывает закон 98-ФЗ.

Профессиональная тайна. Сюда относятся врачебная, нотариальная, адвокатская и другие виды тайны, относящиеся к профессиональной деятельности. С ней связано сразу несколько законов.

Служебная тайна. Информация, которая известна отдельным службам, например, налоговой или ЗАГСу. Эти данные обычно хранят государственные органы, они отвечают за их защиту и предоставляют только по запросу.

Государственная тайна. Сюда относят военные сведения, данные разведки, информацию о состоянии экономики, науки и техники государства, его внешней политики. Эти данные самые конфиденциальные — к безопасности информационных систем, в которых хранится такая информация, предъявляют самые строгие требования.

Статья 2. Основные понятия, используемые в настоящем Федеральном законе

Статья 2. Основные понятия, используемые в настоящем Федеральном законе

ГАРАНТ:

См. комментарии к статье 2 настоящего Федерального закона

В настоящем Федеральном законе используются следующие основные понятия:

ГАРАНТ:

О конституционно-правовом смысле положений пункта 5 статьи 2 настоящего Федерального закона см. постановление Конституционного Суда РФ от 26 октября 2017 г. N 25-П

Информация об изменениях:

Федеральным законом от 27 июля 2010 г. N 227-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 11.1, вступающим в силу с 1 января 2011 г.

Информация об изменениях:

Федеральным законом от 7 июня 2013 г. N 112-ФЗ в пункт 13 статьи 2 настоящего Федерального закона внесены изменения, вступающие в силу с 1 июля 2013 г.

Информация об изменениях:

Федеральным законом от 28 июля 2012 г. N 139-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 14, вступающим в силу с 1 ноября 2012 г.

Информация об изменениях:

Федеральным законом от 28 июля 2012 г. N 139-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 15, вступающим в силу с 1 ноября 2012 г.

Информация об изменениях:

Федеральным законом от 28 июля 2012 г. N 139-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 16, вступающим в силу с 1 ноября 2012 г.

Информация об изменениях:

Федеральным законом от 28 июля 2012 г. N 139-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 17, вступающим в силу с 1 ноября 2012 г.

Информация об изменениях:

Федеральным законом от 28 июля 2012 г. N 139-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 18, вступающим в силу с 1 ноября 2012 г.

Информация об изменениях:

Федеральным законом от 7 июня 2013 г. N 112-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 19, вступающим в силу с 1 июля 2013 г.

Информация об изменениях:

Федеральным законом от 13 июля 2015 г. N 264-ФЗ статья 2 настоящего Федерального закона дополнена пунктом 20, вступающим в силу с 1 января 2016 г.

Информация об изменениях:

Информация об изменениях:

Конфиденциальность информации

Конфиденциальность – самый проработанный у нас в стране аспект информационной безопасности. К сожалению, практическая реализация мер по обеспечению конфиденциальности современных информационных систем в России связана с серьезными трудностями. Во-первых, сведения о технических каналах утечки информации являются закрытыми, так что большинство пользователей лишено возможности составить представление о потенциальных рисках. Во-вторых, на пути пользовательской криптографии как основного средства обеспечения конфиденциальности стоят многочисленные законодательные и технические проблемы.

Конфиденциальная информация есть практически во всех организациях. Это может быть технология производства, программный продукт, анкетные данные сотрудников и др. Применительно к вычислительным системам в обязательном порядке конфиденциальными данными являются пароли для доступа к системе.

Конфиденциальность – гарантия доступности конкретной информации только тому кругу лиц, для кого она предназначена.

Нарушение каждой из трех категорий приводит к нарушению информационной безопасности в целом. Так, нарушение доступности приводит к отказу в доступе к информации, нарушение целостности приводит к фальсификации информации и, наконец, нарушение конфиденциальности приводит к раскрытию информации.

Рисунок 1.2.1. Составляющие информационной безопасности

Как уже отмечалось, выделение этих категорий в качестве базовых составляющих информационной безопасности обусловлено необходимостью реализации комплексного подхода при обеспечении режима информационной безопасности. Кроме этого, нарушение одной из этих категорий может привести к нарушению или полной бесполезности двух других. Например, хищение пароля для доступа к компьютеру (нарушение конфиденциальности) может привести к его блокировке, уничтожению данных (нарушение доступности информации) или фальсификации информации, содержащейся в памяти компьютера (нарушение целостности информации).Разработка политики информационной безопасности

Разработка политики безопасности ведется для конкретных условий функционирования информационной системы. Как правило, речь идет о политике безопасности организации, предприятия или учебного заведения. С учетом этого рассмотрим следующее определение политики безопасности.

Политика безопасности – это комплекс предупредительных мер по обеспечению информационной безопасности организации. Политика безопасности включает правила, процедуры и руководящие принципы в области безопасности, которыми руководствуется организация в своей деятельности. Кроме этого, политика безопасности включает в себя требования в адрес субъектов информационных отношений, при этом в политике безопасности излагается политика ролей субъектов информационных отношений.

Основные направления разработки политики безопасности:

определение объема и требуемого уровня защиты данных;

определение ролей субъектов информационных отношений.

В Оранжевой книге политика безопасности трактуется как набор норм, правил и практических приемов, которые регулируют управление, защиту и распределение ценной информации.

Результатом разработки политики безопасности является комплексный документ, представляющий систематизированное изложение целей, задач, принципов и способов достижения информационной безопасности.

Этот документ является методологической основой практических мер по обеспечению информационной безопасности и включает следующие группы сведений:

основные положения информационной безопасности организации;

область применения политики безопасности;

цели и задачи обеспечения информационной безопасности организации;

распределение ролей и ответственности субъектов информационных отношений организации и их общие обязанности.

Основные положения определяют важность обеспечения информационной безопасности, общие проблемы безопасности, направления их решения, роль сотрудников, нормативно-правовые основы.

При описании области применения политики безопасности перечисляются компоненты автоматизированной системы обработки, хранения и передачи информации, подлежащие защите.

В состав автоматизированной информационной системы входят следующие компоненты:

аппаратные средства – компьютеры и их составные части (процессоры, мониторы, терминалы, периферийные устройства – дисководы, принтеры, контроллеры), кабели, линии связи и т. д.;

программное обеспечение – приобретенные программы, исходные, объектные, загрузочные модули; операционные системы и системные программы (компиляторы, компоновщики и др.), утилиты, диагностические программы и т. д.;

данные – хранимые временно и постоянно, на магнитных носителях, печатные, архивы, системные журналы и т. д.;

персонал – обслуживающий персонал и пользователи.

Цели, задачи, критерии оценки информационной безопасности определяются функциональным назначением организации. Например, для режимных организаций на первое место ставится соблюдение конфиденциальности. Для сервисных информационных служб реального времени важным является обеспечение доступности подсистем. Для информационных хранилищ актуальным может быть обеспечение целостности данных и т. д.

Политика безопасности затрагивает всех субъектов информационных отношений в организации, поэтому на этапе разработки политики безопасности очень важно разграничить их права и обязанности, связанные с их непосредственной деятельностью.

С точки зрения обеспечения информационной безопасности разграничение прав и обязанностей целесообразно провести по следующим группам (ролям):

специалист по информационной безопасности;

поставщики аппаратного и программного обеспечения;

В зависимости от размеров организации, степени развитости ее информационной системы, некоторые из перечисленных ролей могут отсутствовать вообще, а некоторые могут совмещаться одним и тем же физическим лицом.

Специалист по информационной безопасности (начальник службы безопасности, администратор по безопасности) играет основную роль в разработке и соблюдении политики безопасности предприятия. Он проводит расчет и перерасчет рисков, выявляет уязвимости системы безопасности по всем направлениям (аппаратные средства, программное обеспечение и т. д.).

Владелец информации – лицо, непосредственно владеющее информацией и работающее с ней. В большинстве случае именно владелец информации может определить ее ценность и конфиденциальность.

Поставщики аппаратного и программного обеспечения обычно являются сторонними лицами, которые несут ответственность за поддержание должного уровня информационной безопасности в поставляемых им продуктах.

Администратор сети – лицо, занимающееся обеспечением функционирования информационной сети организации, поддержанием сетевых сервисов, разграничением прав доступа к ресурсам сети на основании соответствующей политики безопасности.

Менеджер отдела является промежуточным звеном между операторами и специалистами по информационной безопасности. Его задача – своевременно и качественно инструктировать подчиненный ему персонал обо всех требованиях службы безопасности и следить за их выполнением на рабочих местах. Менеджеры должны доводить до подчиненных все аспекты политики безопасности, которые непосредственно их касаются.

Операторы обрабатывают информацию, поэтому должны знать класс конфиденциальности информации и какой ущерб будет нанесен организации при ее раскрытии.

Аудиторы – внешние специалисты по безопасности, нанимаемые организацией для периодической проверки функционирования всей системы безопасности организации.

Компьютерные вирусы одна из главных угроз информационной безопасности. Это связано с масштабностью распространения этого явления и, как следствие, огромного ущерба, наносимого информационным системам.

Современный компьютерный вирус – это практически незаметный для обычного пользователя враг, который постоянно совершенствуется, находя все новые и более изощренные способы проникновения на компьютеры пользователей. Необходимость борьбы с компьютерными вирусами обусловлена возможностью нарушения ими всех составляющих информационной безопасности.

Антивирусные программы и аппаратные средства не дают полной гарантии защиты от вирусов.

Термин компьютерный вирус появился в середине 80-х годов на одной из конференций по безопасности информации, проходившей в США.

Основная особенность компьютерных вирусов заключается в возможности их самопроизвольного внедрения в различные объекты операционной системы.

Программный вирус – это исполняемый или интерпретируемый программный код, обладающий свойством несанкционированного распространения и самовоспроизведения в автоматизированных системах или телекоммуникационных сетях с целью изменить или уничтожить программное обеспечение и/или данные, хранящиеся в автоматизированных системах.

Надежная защита от вирусов может быть обеспечена комплексным применением аппаратных и программных средств и, что немаловажно, соблюдением элементарной компьютерной гигиены.Использование антивирусного программного обеспечения является одним из наиболее эффективных способов борьбы с вирусами.

Самыми популярными и эффективными антивирусными программами являются антивирусные сканеры, CRC-сканеры (ревизоры).

К антивирусным программам также относятся антивирусы: блокировщики и иммунизаторы.

Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые маски.

Маской вируса является некоторая постоянная последовательность кода, специфичная для этого конкретного вируса.

Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов.

CRC-сканеры, использующие анти-стелс алгоритмы реагируют практически на 100% вирусов сразу после появления изменений на компьютере.

Антивирусные блокировщики – это резидентные программы, перехватывающие вирусоопасные ситуации и сообщающие об этом пользователю.

Качество антивирусной программы определяют надежность и удобство работы, качество обнаружения вирусов, возможность сканирования на лету и скорость работы.

Механизмы обеспечения информационной безопасности

Идентификация и аутентификации применяются для ограничения доступа случайных и незаконных субъектов (пользователи, процессы) информационных систем к ее объектам (аппаратные, программные и информационные ресурсы).

Общий алгоритм работы таких систем заключается в том, чтобы получить от субъекта (например, пользователя) информацию, удостоверяющую его личность, проверить ее подлинность и затем предоставить (или не предоставить) этому пользователю возможность работы с системой.

Идентификация – присвоение субъектам и объектам доступа личного идентификатора и сравнение его с заданным.

Аутентификация (установление подлинности) – проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности.

В качестве идентификаторов в системах аутентификации обычно используют набор символов (пароль, секретный ключ, персональный идентификатор и т. п.), который пользователь запоминает или для их запоминания использует специальные средства хранения (электронные ключи). В системах идентификации такими идентификаторами являются физиологические параметры человека (отпечатки пальцев, рисунок радужной оболочки глаза и т. п.) или особенности поведения (особенности работы на клавиатуре и т. п.).

В последнее время получили распространение комбинированные методы идентификации и аутентификации, требующие, помимо знания пароля, наличие карточки (token) – специального устройства, подтверждающего подлинность субъекта.

Если в процессе аутентификации подлинность субъекта установлена, то система защиты информации должна определить его полномочия (совокупность прав). Это необходимо для последующего контроля и разграничения доступа к ресурсам.

В целом аутентификация по уровню информационной безопасности делится на три категории: статическая аутентификация, устойчивая аутентификация и постоянная аутентификация.

Постоянная аутентификация является наиболее надежной, поскольку обеспечивает идентификацию каждого блока передаваемых данных, что предохраняет их от несанкционированной модификации или вставки.

Любая криптосистема включает: алгоритм шифрования, набор ключей, используемых для шифрования и систему управления ключами.

Криптосистемы решают такие проблемы информационной безопасности как обеспечение конфиденциальности, целостности данных, а также аутентификация данных и их источников.

Основным классификационным признаком систем шифрования данных является способ их функционирования.

В системах прозрачного шифрования (шифрование на лету) криптографические преобразования осуществляются в режиме реального времени, незаметно для пользователя.

Классические криптографические методы делятся на два основных типа: симметричные (шифрование секретным ключом) и асимметричные (шифрование открытым ключом).

В симметричных методах для шифрования и расшифровывания используется один и тот же секретный ключ.

Асимметричные методы используют два взаимосвязанных ключа: для шифрования и расшифрования. Один ключ является закрытым и известным только получателю. Его используют для расшифрования. Второй из ключей является открытым, т. е. он может быть общедоступным по сети и опубликован вместе с адресом пользователя. Его используют для выполнения шифрования.

Для контроля целостности передаваемых по сетям данных используется электронная цифровая подпись, которая реализуется по методу шифрования с открытым ключом.

Электронная цифровая подпись представляет собой относительно небольшое количество дополнительной аутентифицирующей информации, передаваемой вместе с подписываемым текстом. Отправитель формирует цифровую подпись, используя секретный ключ отправителя. Получатель проверяет подпись, используя открытый ключ отправителя.

При практической реализации электронной подписи также шифруется не все сообщение, а лишь специальная контрольная сумма – хэш, защищающая послание от нелегального изменения. Электронная подпись здесь гарантирует как целостность сообщения, так и удостоверяет личность отправителя.

Безопасность любой криптосистемы определяется используемыми криптографическими ключами.

Статьи к прочтению:

[Важно каждому. ] Конфиденциальность информации в интернет

Похожие статьи:

Методы и средства защиты информации в экономических информационных системах Неотъемлемой частью любой организации в последние годы стала информационная…

По мнению специалистов, проблема безопасности представляет собой как управленческую, так и техническую задачу и может оказывать значительное влияние на…