Tr dropper gen что это

Что такое Win32: Dropper-GEN?

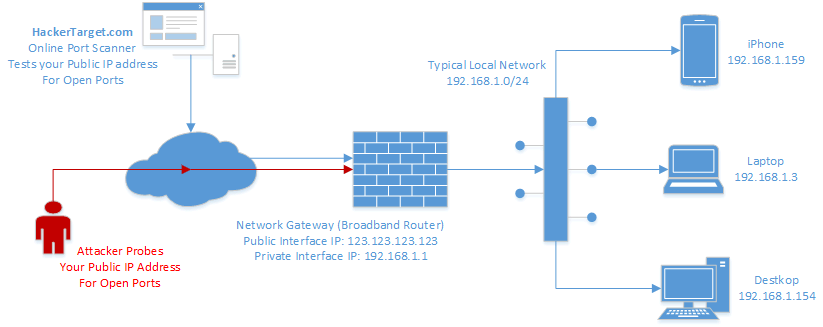

Win32: Dropper-GEN обычно создается не для того, чтобы скомпрометировать отдельный компьютер, а для заражения миллионов устройств. Бот-пастухи часто используют Win32: Dropper-GEN на компьютерах с вирусом троянского коня. Стратегия обычно требует, чтобы пользователи заражали свои собственные системы, открывая вложения электронной почты, нажимая на вредоносные всплывающие окна или загружая опасное программное обеспечение с веб-сайта. После заражения устройств Win32: Dropper-GEN может свободно получать доступ и изменять личную информацию, атаковать другие компьютеры и совершать другие преступления.

Более сложный Win32: Dropper-GEN может даже распространять, находить и автоматически заражать устройства. Эти автономные роботы выполняют задачи поиска и заражения и постоянно ищут в Интернете уязвимые устройства, подключенные к Интернету, без обновления операционной системы или антивирусного программного обеспечения.

Win32: Dropper-GEN трудно обнаружить. Он потребляет мало вычислительной мощности, чтобы не мешать нормальным функциям устройства и предупреждать пользователя. Более продвинутый Win32: Dropper-GEN даже предназначен для обновления их поведения, чтобы предотвратить их обнаружение программным обеспечением для кибербезопасности. Пользователи не знают, что подключенное устройство контролируется злоумышленниками. Хуже того, дизайн Win32: Dropper-GEN постоянно развивается, что затрудняет поиск новых версий.

Win32: Dropper-GEN требуется время для роста. Многие из них будут спать на устройствах, ожидая, когда бот-мастер попросит их принять меры в случае атаки DDoS или распространения спама.

Win32: Dropper-GEN Подробности

Что такое боты?

Боты (сокращение от роботов) также известны как пауки, сканеры и веб-роботы. Хотя они могут использоваться для повторяющихся задач, таких как индексация поисковой системы, они часто представляют собой вредоносные программы. Вредоносное ПО используется для получения полного контроля над компьютером.

Вредоносные роботы определяются как вредоносные программы собственного производства, которые заражают свой хост и повторно подключаются к одному или нескольким центральным серверам. Сервер служит «центром управления» для ботнета или сети уязвимых компьютеров и подобных устройств. Вредоносные роботы обладают «способностью распространяться как черви», а также могут:

Боты обычно используются для заражения большого количества компьютеров. Эти компьютеры образуют «ботнет» или сеть ботов.

Как Win32: Dropper-GEN попал на мой компьютер?

Как и другие вредоносные программы, боты часто случайно загружаются на компьютер по электронной почте, фишинговые сообщения, в которых просят получателя нажать на ссылку, или сообщения в социальных сетях, которые пытаются заставить вас загрузить изображение или перейти по ссылке.

Передовые вредоносные программы обычно достигают компьютера или сети через следующие каналы распространения:

Симптомы Win32: Dropper-GEN?

Основными симптомами Win32: инфекции Dropper-GEN являются:

Как удалить Win32: Dropper-GEN с вашего компьютера?

Если вы подозреваете инфекцию, предпримите следующие шаги, чтобы выяснить, что происходит:

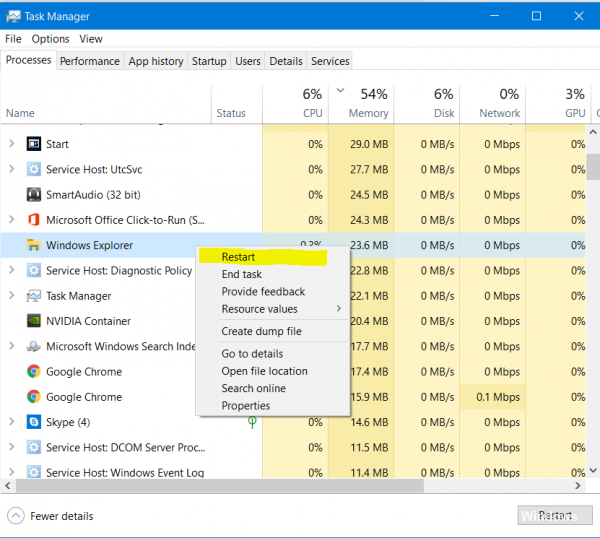

Используйте диспетчер задач Windows или, вернее, Sysinternal Process Explorer, чтобы искать приложения, которые, кажется, не принадлежат или, кажется, потребляют большое количество системных ресурсов. Скорее всего, вы не найдете бота напрямую таким образом, но информация, которую ваша система предоставляет вам, может помочь вам двигаться в правильном направлении.

Как исправить и удалить Win32: Dropper-GEN

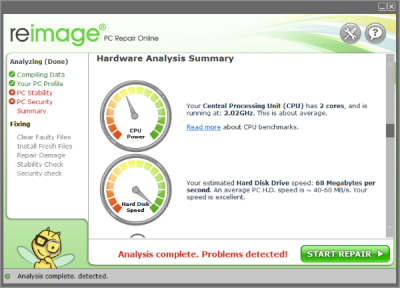

Вы можете скачать этот инструмент с официальной страницы загрузки. Установка довольно обычная и простая. После установки вам нужно будет запустить его. Инструмент автоматически анализирует ваш компьютер и отображает ошибки, вирусы, вредоносное ПО и соответствующие проблемы, которые необходимо исправить. Полный анализ занимает немного больше времени, но обеспечивает полный охват и безопасность. Результаты анализа очень подробны, и вы можете определить, какая часть вашего компьютера замедляется.

Вот области или вещи, которые диагностируются во время процесса:

После просмотра результатов анализа настало время приступить к устранению неполадок. Все, что вам нужно сделать, это нажать на кнопку «Начать восстановление», и ваша работа завершена. Reimage исправляет проблемы, возникающие с назначающими врачами, а также выполняет еще один углубленный анализ для решения других проблем.

Заключение

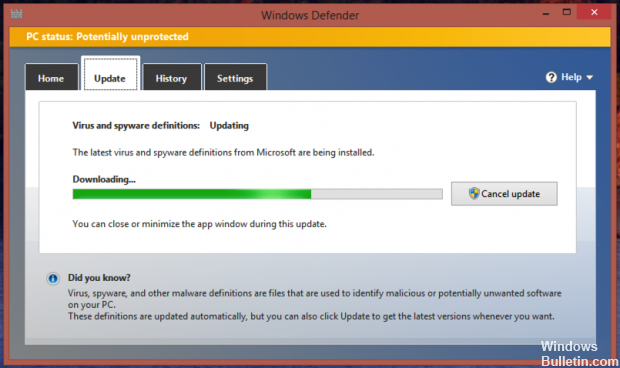

Убедитесь, что ваша система всегда обновлена и что ваша антивирусная программа работает, чтобы предоставить вам, вашей семье и друзьям дополнительную защиту.

Trojan-Dropper

Вредоносная программа, предназначенная для несанкционированной пользователем скрытой инсталляции на компьютер-жертву вредоносных программ, содержащихся в теле этого типа троянцев.

Данный тип вредоносных программ обычно без каких-либо сообщений (либо с ложными сообщениями об ошибке в архиве, неверной версии операционной системы и др.) сохраняют на диск жертвы (часто в каталог Windows, системный каталог Windows, временный каталог и т.д.) другие файлы и запускают их на выполнение.

В результате использования программ данного класса хакеры достигают двух целей:

Публикации на схожие темы

Пакер Loncom — от бэкдоров к Cobalt Strike

HQWar: падение черного дроппера

Привет, меня зовут Dtrack

Поиск

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель – сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Связаться с нами

Наша главная цель – обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

Троянец-дроппер

Троянец-дроппер (trojan dropper), или просто дроппер (Dropper) — вредоносное программное обеспечение, предназначенное для доставки на компьютер или смартфон жертвы другого вредоносного ПО.

Как видно из названия, чаще всего дроппер — это троянец, то есть программа, имитирующая или действительно включающая в себя какое-то полезное приложение. Типичный пример — генератор ключей для пиратской версии коммерческого ПО.

Как работает дроппер

В большинстве случаев сами дропперы не имеют зловредных функций. Основная задача дроппера — незаметно для жертвы установить на целевое устройство других зловредов, так называемую полезную нагрузку. В отличие от загрузчика, который скачивает необходимые компоненты с сервера злоумышленников, дроппер содержит их в себе. При запуске он извлекает полезную нагрузку и сохраняет на устройство. Также дроппер может запускать установочные файлы зловредов.

Что доставляет дроппер

В качестве полезной нагрузки обычно используются другие троянцы. Иногда дроппер содержит только одного зловреда, однако чаще всего он доставляет сразу несколько таких программ. Они могут быть никак не связаны между собой и выполнять разные задачи. Зачастую внутри одного дроппера оказываются троянцы, созданные разными хакерскими группировками. Также в нем могут содержаться безвредные файлы, которые дроппер загружает, чтобы замаскировать установку зловредов.

Как правило, дропперы используются для доставки известных троянцев в обход защитных функций целевого устройства. Они затрудняют обнаружение вредоносного ПО на стадии загрузки и нейтрализуют защиту перед установкой полезной нагрузки. Механизм нейтрализации зависит от типа целевой операционной системы. В частности, в Windows дропперы, как правило, деактивируют службу контроля учетных записей UAC, которая уведомляет пользователя о попытках программ внести изменения в систему.

Виды дропперов

Дропперы могут быть устойчивыми или неустойчивыми.

Публикации на схожие темы

Новые трюки трояна Trickbot

MysterySnail проникает через уязвимость нулевого дня

Trojan-Dropper.Win32.Agent.rek: «легальный» руткит

В заметке описывается драйвер, который загружается вирусом, рассмотренным в предыдущей части. Драйвер работает на уровне ядра операционной системы, и обеспечивает «привилегированное» прикрытие основной функциональности трояна, которая работает в режиме пользователя (авторское название компоненты — winnt32.dll. Подробнее о ней см. habrahabr.ru/blog/virus/43787.html).

Краткое описание.

Программа представляет собой nt-драйвер (так же известны, как legacy-драйвера, то есть не связанные ни с каким физическим устройством). Является руткитом: используя механизмы ядра ОС, лишает другие программы доступа к некоторым файлам и ключам реестра.

Детектируется касперским как Trojan-Dropper.Win32.Agent.rek. Размер 27548 байтов.

Лирическое отсутпление. «Обычный» руткит может использовать недостатки в реализации ОС для сокрытия объектов: файлов, сетевых соединений, и так далее вплоть до секторов жесткого диска. Для этого в простейшем случае делается перехват системного вызова. Системный вызов по сути — это вызов функции, а вызов функции — это передача управления по указанному адресу. Руткит записывает по этому адресу свой код, который трансформирует результат оригинальной функции. К примеру, проверяет, пытается ли кто-то открывать файл с телом вируса, и возвращает какой-нибудь код ошибки, например «доступ заперещен».

Справочник говорит следующее: The IoRegisterFsRegistrationChange routine registers a file system filter driver’s notification routine to be called whenever a file system registers or unregisters itself as an active file system.

В структуре DEVICE_OBJECT, описывающей устройство, драйвер заменяет обработчик запроса IRP_MJ_CREATE на свой. Запрос IRP_MJ_CREATE генерируется изнутри NtCreateFile при открытии файла. Новый обработчик сравнивает запрошенное имя с именем файла собственно драйвера (которое задается дроппером в форме Wwwdd.sys, например Jer24.sys), и, в случае совпадения, возвращает код ошибки STATUS_ACCESS_DENIED.

Ключи реестра

Обращение к ключам реестра реализованно не менее легально: используя функцию CmRegisterCallback, драйвер подписывается на уведомление о всех обращениях к реестру. Стоит ли говорить о том, как начинает тормозить компьютер?

A driver calls CmRegisterCallback to register a RegistryCallback routine, which is called every time a thread performs an operation on the registry.

При обращении к ключам реестра:

HKLM\System\CurrentControlSet\Sevices\DRIVER-NAME

HKLM\System\ControlSet001\Sevices\DRIVER-NAME

HKLM\System\ControlSet002\Sevices\DRIVER-NAME

HKLM\System\CurrentControlSet\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\CurrentControlSet\Control\SafeBoot\Network\DRIVER-NAME

HKLM\System\ControlSet001\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\ControlSet001\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\ControlSet002\Control\SafeBoot\Network\DRIVER-NAME

HKLM\System\ControlSet002\Control\SafeBoot\Network\DRIVER-NAME

драйвер возвращает код ошибки STATUS_ACCESS_DENIED.

Запрет на удаление файла:

Запрет на удаление ключа реестра:

Вот система передает руткиту информацию о CDFS:

Вывод.

В невидимой борьбе вирусов с антивирусами, когда все на свете перехватыватся и переперехватывается, используемый данным руткитом метод легален, а поэтому наиболее опасен. Со своей большой колокольни могу предположить, что снять такой хук на практике нереально. Либо перехватывать собственно процедуры регистрации таких уведомлений (типа CmRegisterCallback), запретив вызывать ее кому не попадя.

С другой стороны, грань, разделюящая вирусы и антивирусы, становится все тоньше и терерь едва заметна. Они используют одинаковые механизмы для сокрытия данных или отслеживания работы обычных программ. И, кстати, шаги к этому совершаются больше темной стороной.

Heur trojan dropper androidos agent как удалить

Если у вас появилось всплывающее окошко HEUR: Trojan.Andro >

Что это за вирусы такие?

Но давайте начнем сначала. Зачастую, при использовании различных программ пользователь сталкивается с рядом проблем. В большинстве случаев это всплывающие окна, которые предупреждают об угрозах сторонних программ. Вот тут и возникают пресловутые вирусы от HEUR:Trojan. Это такие вирусы, о которых часто предупреждает Сбербанк Онлайн. Вы могли видеть и другое название, например, Win32.Banker или AndroidOS.Agent.EB – это все те же вирусы.

Какие это вирусы и какие угрозы они несут в себе? HEUR: Trojan объединяет в себе особо опасные вирусы на Андроид, iOS и Windows. Главной особенностью является достаточно широкий функционал, из-за которого вирус может достаточно глубоко проникнуть в систему. А значит, уровень угрозы достаточно высокий.

Такие вирусы способны проникать в системные файлы очень быстро, а еще они могут маскироваться под обычный файл или приложение. При этом не всегда антивирусы предупреждают о возможных угрозах. Даже обычное посещение самого безобидного сайта может привести к заражению троянами.

Что делает HEUR: Trojan?

Как и у любого вируса, у этого семейства троянов есть свои функции. Итак, с какой целью ваше устройство хотят заразить:

Звучит довольно опасно? К счастью, сегодня это семейство вирусов уже способны распознать множество антивирусных программ. Из самых популярных это Kaspersky, Dr.WEB, AVAST и пр.

Откуда можно заразиться вирусом?

Самой распространенной причиной появления вирусов является типичная неосторожность:

Какие трояны встречаются чаще всего:

Как удалять такие вирусы

Базовое приложение от Сбербанка может предложить вам удалить вирус. Однако, если система и видит вирус, предлагая его удалить, полного удаления не произойдет. Решить проблему поможет обычное сканирование таких антивирусов как Dr.Web, AVG или Kaspersky. Эти программы подходят и для телефона, и для компьютера.

Итак, что нужно сделать:

Для пункта 4, если вдруг при удалении файлов появился отказ в доступе, то вам нужно зайти в «Настройки» — «Конфиденциальность» — «Администраторы устройства». Убираем все галочки и перезапускаем сканер, чтобы сканировать повторно.

Если угрозы были обнаружены, появится опасный файл. Можно открыть его и вручную самому удалить. В этом случае Total Commander послужит вам помощником и быстро справится с данной проблемой. Есть еще специальная программа, которая может заморозить любой вирус, — Titanium BackUp.

Если успешно справились, поздравляем. Также стоит изменить все пароли и активировать двойную аутентификацию для лучшей защиты гаджета.

Если на вашем смартфоне обнаружился вредоносный код, то нужно срочно от него избавиться. Ведь трояны получили свое название за принцип действия – они внедряются в систему, а затем выступают в роли передатчика, переправляя владельцу вируса информацию о ваших действиях в смартфоне и конфиденциальные сведения. Поэтому расскажем, как удалить троян с телефона Андроид.

Удаляем троян с помощью специальных антивирусных программ

Для телефона выпущено много приложений, которые используются для борьбы с вирусными атаками. Производители рекомендуют обязательно установить антивирус, чтобы у вас была защита от внедрения вредоносного кода. Если вы ищете ответ на вопрос, как удалить вирус трояна с телефона, то вероятнее всего у вас ранее не стояла защитная утилита либо вы выбрали некачественное ПО. Приведем примеры проверенных временем и пользователями антивирусных программ и расскажем о работе с ними.

Anti-Malware

Эта утилита хорошо известна пользователям компьютеров, для смартфонов аналог появился сравнительно недавно. Загрузить его можно из магазина приложений или официального сайта разработчика. После первого запуска сделайте следующее:

Утилита находит все вредоносные коды на вашем телефоне, а также следы их деятельности (поврежденные файлы и прочие). Автоматически вам будет предложено очистить смартфон. После решения проблемы, как удалить троян с Андроида без рут, программа останется полезной для вас. Она в режиме реального времени защитит телефон от угроз из вне, в том числе от неосторожных действий пользователя (блокируется переход по сомнительным ссылкам).

Trojan Killer

Это программа не защитит вас в режиме реального времени, но зато она не займет много места на смартфоне и мастерски справляется с самыми опасными вилами вредоносных кодов.

Ручное удаление троянского ПО

Если при повторном сканировании после очистки телефона вы снова обнаружили троян, то необходимо запомнить его местоположение для удаления вручную. В этом случае операцию, как удалить троян с телефона, можно выполнить двумя способами.

Используем файловый менеджер

В этом случае вам потребуется скачать ES Проводник, который отображает скрытые файлы. После его установки необходимо выбрать инструкцию в соответствии с местом расположения трояна:

После ручного удаления, проверьте состояние телефона антивирусной утилитой. Это позволит избавиться от дополнительных уязвимостей.

Как удалить троян с телефона с помощью компьютера

После завершения работы, перезагрузите смартфон и снова проверьте его антивирусной утилитой. В большинстве случаев вы избавитесь от вируса.

Что делать, если троян не удаляется?

Если все ваши усилия не привели к успеху, то решить проблему, как удалить троян с телефона Андроида, можно при помощи крайних мер. Важные фото и видео сохраните на облачном диске (если среди них не скрыт вирус), а затем используйте последовательно – сброс настроек и перепрошивку, если первый метод не помог.

Сброс настроек

Жесткий сброс можно сделать через обычное или системное меню.

Перепрошивка

Если все описанные выше способы не помогли, то помочь вам может только перепрошивка устройства. Людям, которые не знакомы с этой процедурой, лучше всего обращаться для проведения смены прошивки в сервисные центры или к более опытным пользователям. Если в процессе смены ПО что-то пойдет не так, ваш смартфон превратиться в бесполезный кусок пластика.

Это все способы, как удалить трояна с Андроида. Если вы знаете другие методы решения этой проблемы, поделитесь с нами в комментариях. Эта статья может быть полезна вашим друзьям, поделитесь ею с ними.

Иногда, при обычном использовании программ пользователь сталкивается с непредвиденными трудностями. В некоторых случаях это всплывающие окна о возможной угрозе со стороны сторонних файлов. Данный материал расскажет об опасном семействе вирусов «HEUR: Trojan», о которых часто сигнализирует Сбербанк Онлайн. Мы покажем как удалить зловреды Andro >

Что это за вирусы?

Семейство HEUR: Trojan – наиболее опасное из современных вирусов на Андроид, iOS и Windows, которое отличается расширенным функционалом, глубоким проникновением, а значит — увеличенным уровнем угрозы для пользователя.

Данные зловреды пробираются в системные файлы смартфона или PC, клонируясь с небывалой скоростью, также может маскироваться под обычные файлы, процессы и безобидные приложения.

К сожалению, ввиду эволюции вредоносного ПО не всегда антивирусы могут предупредить владельца об угрозе скачиваемого файла или посещаемой страницы, что и обуславливает распространение подобной «инфекции». Современные системы защищены правами Администратора, однако и этот момент вирусы способны обходить.

Из популярных «возможностей» HEUR:Trojan выделяют:

Звучит довольно ужасающе, не правда ли? Радует одно – эту вариацию вируса уже распознаёт большинство антивирусных программ Kaspersky, ESET, Dr.WEB, NOD, AVAST и другие.

Защита Сбербанк Онлайн, к примеру, уже при входе в систему идентифицирует попытку проникновения, предлагая удалить вирус. Однако, радоваться раньше времени не стоит – такое удаление не приведёт к полному уничтожению вируса.

Если говорить, про возможные причины появления зловредов, то здесь всё просто – банальная неосторожность в сети:

Из популярных вариаций HEUR:Trojan выделяют:

Также существует тип Win32.Generic – это файл, находящийся под подозрением вирусной системы. К такому типу могут относится даже официальные приложения, в коде которых обнаружены отслеживающие или перехватывающие информацию скрипты.

Как удалить HEUR:Trojan.AndroidOS и подобные ему?

Базового предложения «Удалить» от того же Сбербанка, как уже упоминалось, недостаточно — но не стоит переживать о сложности проводимых манипуляций. Для решения проблемы подойдёт стандартные сканеры от Dr.Web, AVG или Kaspersky. Версии этих программ есть как для ПК, так и для мобильных OS.

Следуем простейшим инструкциям:

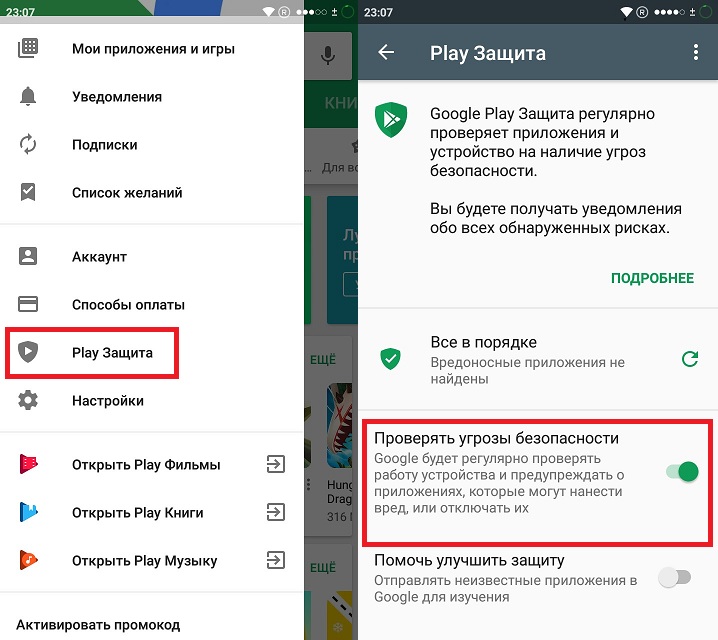

Активируйте опцию защиты в Маркете

Далее – просто выбираем «Удалить» для всех подозрительных пунктов. Это более эффективно, нежели «Лечить» файлы, так как вирус может успеть распространиться в другие отсеки системы. Если в доступе вам отказано, тогда:

Рекомендуем вам более скептически относится к «бесплатным» версиям оригинальных приложений. Лучше потратить несколько долларов и купить «лицензию», нежели потом потратить десятки из-за действия вредоносных утилит, отправки платных SMS. Также после удаления рекомендую обновить пароли, включите двойную аутентификацию.

Если у вас возникли сложности, с угрозами типа Andro >