не использовать 2fa что это

Немного о 2FA: Двухфакторная аутентификация

Cегодня мы решили обратить внимание на тему двухфакторной аутентификации и рассказать о том, как она работает.

Двухфакторная аутентификация или 2FA – это метод идентификации пользователя в каком-либо сервисе, где используются два различных типа аутентификационных данных. Введение дополнительного уровня безопасности обеспечивает более эффективную защиту аккаунта от несанкционированного доступа.

Двухфакторная аутентификация требует, чтобы пользователь имел два из трех типов идентификационных данных.

Второй пункт – это токен, то есть компактное устройство, которое находится в собственности пользователя. Самые простые токены не требуют физического подключения к компьютеру – у них имеется дисплей, где отображается число, которое пользователь вводит в систему для осуществления входа – более сложные подключаются к компьютерам посредством USB и Bluetooth-интерфейсов.

Сегодня в качестве токенов могут выступать смартфоны, потому что они стали неотъемлемой частью нашей жизни. В этом случае так называемый одноразовый пароль генерируется или с помощью специального приложения (например Google Authenticator), или приходит по SMS – это максимально простой и дружественный к пользователю метод, который некоторые эксперты оценивают как менее надежный.

В ходе проведенного исследования, в котором приняли участие 219 человек разных полов, возрастов и профессий, стало известно, что более половины опрошенных используют двухфакторную SMS-аутентификацию в социальных сетях (54,48%) и при работе с финансами (69,42%).

Однако, когда дело касается рабочих вопросов, то здесь предпочтение отдается токенам (45,36%). Но вот что интересно, количество респондентов, пользующихся этими технологиями как добровольно, так и по приказу начальства (или вследствие других вынуждающих обстоятельств), примерно одинаково.

График популярности различных технологий по сферам деятельности

График заинтересованности респондентов в 2FA

Среди токенов можно выделить одноразовые пароли, синхронизированные по времени, и одноразовые пароли на основе математического алгоритма. Синхронизированные по времени одноразовые пароли постоянно и периодически меняются. Такие токены хранят в памяти количество секунд, прошедших с 1 января 1970 года, и отображают часть этого числа на дисплее.

Чтобы пользователь мог осуществить вход, между токеном клиента и сервером аутентификации должна существовать синхронизация. Главная проблема заключается в том, что со временем они способны рассинхронизироваться, однако некоторые системы, такие как SecurID компании RSA, дают возможность повторно синхронизировать токен с сервером путем ввода нескольких кодов доступа. Более того, многие из этих устройств не имеют сменных батарей, потому обладают ограниченным сроком службы.

Как следует из названия, пароли на основе математического алгоритма используют алгоритмы (например цепочки хэшей) для генерации серии одноразовых паролей по секретному ключу. В этом случае невозможно предугадать, каким будет следующий пароль, даже зная все предыдущие.

Иногда 2FA реализуется с применением биометрических устройств и методов аутентификации (третий пункт). Это могут быть, например, сканеры лица, отпечатков пальцев или сетчатки глаза.

Проблема здесь заключается в том, что подобные технологии очень дороги, хотя и точны. Другой проблемой использования биометрических сканеров является неочевидность определения необходимой степени точности.

Если установить разрешение сканера отпечатка пальца на максимум, то вы рискуете не получить доступ к сервису или устройству в том случае, если получили ожог или ваши руки попросту замерзли. Поэтому для успешного подтверждения этого аутентификатора достаточно неполного соответствия отпечатка эталону. Также стоит отметить, что изменить такой «биопароль» физически невозможно.

Насколько надежна двухфакторная аутентификация

Это хороший вопрос. 2FA не является непроницаемой для злоумышленников, однако она серьезно усложняет им жизнь. «Используя 2FA вы исключаете достаточно крупную категорию атак», – говорит Джим Фентон (Jim Fenton), директор по безопасности OneID. Чтобы взломать двухфакторную аутентификацию «плохим парням» придется украсть ваши отпечатки или получить доступ к cookie-файлам или кодам, сгенерированным токенами.

Последнего можно добиться, например, с помощью фишинговых атак или вредоносного программного обеспечения. Есть еще один необычный способ: доступ к аккаунту журналиста Wired Мэтта Хоннана (Matt Honnan) злоумышленники получили с помощью функции восстановления аккаунта.

Восстановление аккаунта выступает в качестве инструмента для обхода двухфакторной аутентификации. Фентон, после истории с Мэттом, лично создал аккаунт в Google, активировал 2FA и притворился, что «потерял» данные для входа. «Восстановление аккаунта заняло некоторое время, но через три дня я получил письмо, что 2FA была отключена», – отмечает Фентон. Однако и у этой проблемы есть решения. По крайней мере, над ними работают.

«Я считаю, что биометрия – это один из таких способов, – говорит технический директор Duo Security Джон Оберхайд (Jon Oberheide). – Если я потеряю свой телефон, то чтобы восстановить все аккаунты мне не хватит вечности. Если бы существовал хороший биотметрический метод, то он бы стал надежным и полезным механизмом восстановления». По сути, Джон предлагает использовать одну форму 2FA для аутентификации, а другую – для восстановления.

Где применяется 2FA

Вот несколько основных сервисов и социальных сетей, которые предлагают эту функцию – это Facebook, Gmail, Twitter, LinkedIn, Steam. Их разработчики предлагают на выбор: SMS-аутентификацию, список одноразовых паролей, Google Authenticator и др. Недавно 2FA ввел Instagram, чтобы защитить все ваши фотографии.

Однако здесь есть интересный момент. Стоит учитывать, что двухфакторная аутентификация добавляет к процессу аутентификации еще один дополнительный шаг, и, в зависимости от реализации, это может вызывать как небольшие сложности со входом (или не вызывать их вовсе), так и серьезные проблемы.

По большей части отношение к этому зависит от терпеливости пользователя и желания повысить безопасность аккаунта. Фентон высказал следующую мысль: «2FA – это хорошая штука, но она способна усложнить жизнь пользователям. Потому имеет смысл вводить её только для тех случаев, когда вход осуществляется с неизвестного устройства».

Двухфакторная аутентификация не панацея, но она помогает серьезно повысить защищенность аккаунта, затратив минимум усилий. Усложнение жизни взломщиков – это всегда хорошо, потому пользоваться 2FA можно и нужно.

Что ждет 2FA

Методам защиты, основанным на методиках многофакторной аутентификации, сегодня доверяет большое число компаний, среди которых организации из сферы высоких технологий, финансового и страхового секторов рынка, крупные банковские учреждения и предприятия госсектора, независимые экспертные организации, а также исследовательские фирмы.

Оберхайд отмечает, что многие пользователи, которые скептически относились к двухфакторной аутентификации, очень скоро обнаруживали, что здесь все не так сложно. Сегодня 2FA переживает настоящий бум, а любую популярную технологию гораздо проще совершенствовать. Несмотря на наличие сложностей, её ждет светлое будущее.

Почему большинство людей не используют двухфакторную аутентификацию?

Прошло почти семь лет с того момента, как Google представила двухфакторную аутентификацию (2FA), но до сих пор практически никто не использует её.

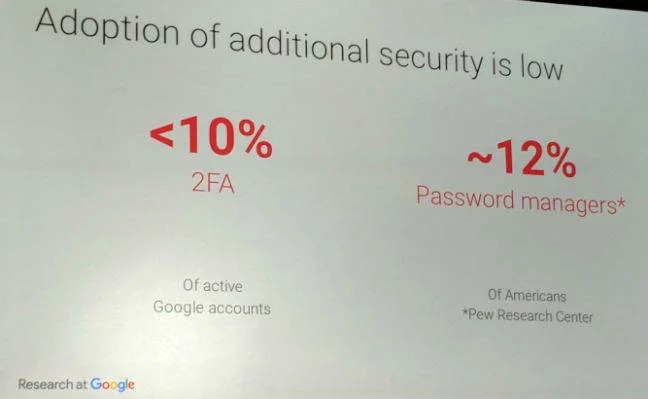

На январской конференции по информационной безопасности Usenix’s Enigma 2018 с презентацией выступил инженер-программист Google Гжегож Милка (Grzegorz Milka). Он опубликовал печальную статистику того, как обычные пользователи относятся к своей безопасности: менее чем на 10% активных аккаунтов Google используется 2FA и всего около 12% американцев используют менеджеры паролей (статистика Pew Research Center). Недавно эта тема обсуждалась на Geektimes.

Оставим за скобками то, что Google при активации 2FA требует обязательного указания номера телефона — это не устраивает тех, кто не готов делиться персональными данными с корпорацией. Вполне разумная позиция. Но большинство пользователей предпочитают игнорировать 2FA по другим причинам. Почему?

Google является одним из первопроходцев по внедрению 2FA среди крупных интернет-сервисов. Кроме того, компания активно пропагандирует этот метод и распространяет приложение Google Authentificator App для привязки аккаунта к конкретному устройству. Двухфакторная аутентификация работает и просто по SMS.

Небезопасность 2FA по SMS

Нужно отметить, что 2FA по SMS уже официально признана небезопасным методом аутентификации из-за неустранимых уязвимостей в сигнальной системе Signaling System 7 (SS7), которая используется сотовыми сетями для взаимодействия между собой.

Специалисты компании Positive Technologies ещё несколько лет назад показали, как происходит перехват SMS. Если вкратце, то атака представляет собой процедуру регистрации абонента в зоне действия «фальшивого» MSC/VLR. Исходными данными являются IMSI абонента и адрес текущего MSC/VLR, что можно получить с помощью соответствующего запроса в сети SS7. После регистрации абонента в зоне «фальшивого» MSC/VLR он перестанет получать входящие вызовы и SMS, а все его SMS будут приходить на узел атакующего.

Конкретный случай проведения атаки со всеми необходимыми командами и скриншотами опубликован в корпоративном блоге Positive Technologies на Хабре.

Перехват чужих SMS — вовсе не теоретические изыски, такие атаки уже проводились неоднократно как хакерами, так и спецслужбами разных стран (см. статью «Спецслужбы начали перехватывать SMS-коды авторизации Telegram»). Хотя в российском случае это могли быть вовсе не спецслужбы, ведь атака через SS7 доступна любому желающему: кто угодно мог перехватить эти SMS, необязательно это были спецслужбы.

Так или иначе, 2FA по SMS уже не является безопасным способом двухфакторной аутентификации. Это официально признал NIST (Национальный институт стандартов и технологий США), который в 2016 году опубликовал новую версию Руководства по цифровой аутентификации. Там сказано, что аутентификация по SMS более не поддерживается и не будет включена как рекомендованный способ аутентификации в будущих версиях Руководства.

Другими словами, в некоторых случаях двухфакторная аутентификация не является безопасной, а скорее внушает пользователям чувство ложной безопасности. Они думают, что их аккаунт не может быть скомпрометирован без мобильного телефона — и поэтому устанавливают, например, более слабый пароль для аккаунта. То есть в таком случае 2FA даже ухудшает безопасность пользователя.

Google не реализовала иные способы 2FA, например, с отправкой кода на другой адрес электронной почты — возможно, посчитала их тоже не слишком безопасными, как и 2FA по SMS. Но какой бы способ 2FA мы ни использовали — в любом случае это дополнительные телодвижения для пользователя. То есть людям банально неудобно. Похоже, что многие готовы пожертвовать безопасностью ради удобства.

Неудобно?

Собственно, предположение о неудобстве подтвердил и Гжегож Милка, тот самый докладчик из Google. Журналисты The Register спросили у него, почему Google не включит двухфакторную аутентификацию по умолчанию для всех аккаунтов? Ответ был такой: юзабилити. «Речь о том, сколько пользователей уйдёт, если вынудим их использовать дополнительную безопасность».

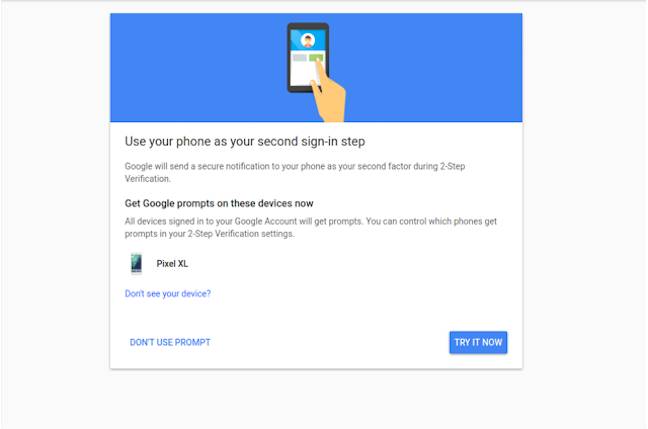

Google как может пытается упростить процесс. Например, в июле 2017 года компания запустила быстрый вход с помощью уведомлений на телефоне (Google Prompt). Здесь коды подтверждения не используются, а вместо этого достаточно нажать на уведомление от Google на телефоне и подтвердить вход.

Но судя по статистике, пользователям даже такой способ 2FA кажется излишне сложным. Любое лишнее нажатие клавиши, любой дополнительный экран — это затруднение, ухудшение удобства использования. Даже самое простейшее действие в интернете может вызвать затруднение у части аудитории. Google говорит, что при попытке установить этот защитный механизм более 10% пользователей не смогли ввести в окно код, присланный по SMS.

Получается, что большинство пользователей просто не готовы жертвовать удобством ради безопасности. Кто-то считает, что ему «нечего скрывать». Или что его аккаунт не представляет ценности для злоумышленников и поэтому он никогда не станет жертвой взлома. Чтобы защитить таких людей, Google пытается совершенствовать эвристики и обнаруживать факты взлома по действиям пользователя. Проблема в том, что реагировать в таких случаях нужно очень быстро: в течение нескольких минут, пока злоумышленник не осуществил все свои планы.

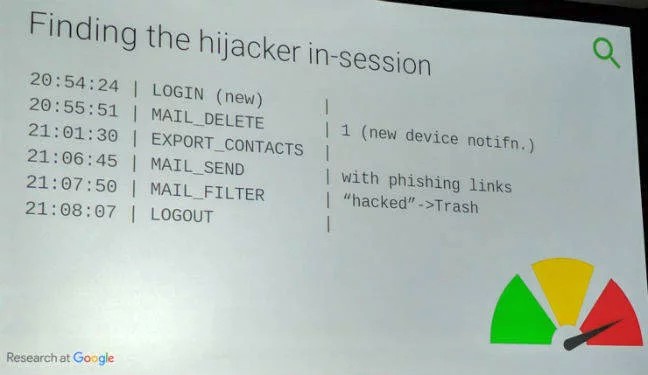

Анатомия типичного взлома. Из презентации Google. Как видим, злоумышленник успевает осуществить все действия за 15 минут

Google говорит, что активность во взломанных аккаунтах имеет ряд схожих признаков. Сразу после входа злоумышленник отключает уведомления, проводит поиск ценных активов в архиве писем (кошельки Bitcoin, интимные фотографии, файлы с паролями и проч.), копирует контакт-лист и устанавливает фильтр для скрытия своих действий от владельца.

Google как может пытается бороться с такой активностью, уведомляя владельца аккаунта разными способами и подталкивая его активировать 2FA. Но как говорила Маша Седова, сооснователь компании Elevate Security, тривиальные способы не работают из-за общего отсутствия интереса к безопасности у пользователей.

Узнайте, как работает двухфакторная аутентификация 2FA

Есть способ сделать взлом вашего аккаунта крайне сложной задачей. С помощью двухфакторной аутентификации (или 2FA) вы добавляете ещё один уровень защиты в свою учетную запись. Таким образом, вместо учетной записи, требующей только имя пользователя и пароль, требуется ещё и код 2FA.

Что такое двухфакторная аутентификация

Когда вы заходите на сайт, вас спрашивают имя пользователя и пароль. Как только вы правильно введете обе эти части информации, вы попадете в свою учетную запись. Это легко, распространено, и к чему все привыкли. Но, это также небезопасно.

Двухфакторная аутентификация помогает защитить ваш логин вторым кодом, который вам нужно получить, прежде чем вы действительно сможете войти.

Даже если ваш пароль достаточно сложен, он может быть взломан. Это сделать особенно легко, учитывая, что многие люди не удосуживаются использовать действительно сложные пароли для своих учетных записей. Используя некоторые легкодоступные инструменты, преступники могут достаточно быстро подобрать пароль, поэтому лучше быть максимально защищенным.

Как работает двухфакторная аутентификация

На самом деле, 2FA работает довольно просто:

Если у вас нет кода для вашей учетной записи, вам не будет разрешен доступ. Вот почему 2FA является важным дополнительным шагом для обеспечения безопасности. Каждый код имеет «срок годности». Как правило, у Вас есть около 3 минут, чтобы использовать код, прежде чем он перестанет действовать. И как только код был использован, он не может быть использован снова. Поэтому, даже если у хакера есть ваше имя пользователя и пароль, без возможности получить связанный код 2FA, он не сможет получить доступ к вашей учетной записи.

Получение кодов 2FA

В этом суть вопроса. как получить коды 2FA. Есть два разных метода, один из которых более безопасен, чем другой:

Работают коды просто:

Метод приложения является более безопасным. Почему? Потому что текстовые сообщения SMS могут быть перехвачены. Другими словами, если хакер знает ваше имя пользователя, ваш пароль и номер вашего телефона, он может (используя специальные инструменты) перехватить передачу кода в SMS и затем использовать его для получения доступа к вашей учетной записи. Из-за этого всегда лучше по возможности идти по маршруту приложения 2FA.

Предостережения к двухфакторной аутентификации

Существует только одна проблема с использованием 2FA для ваших учетных записей. удобство. Поскольку для получения доступа к вашей учетной записи вам потребуется ввести третью часть информации, вам потребуется совершать дополнительные действия. Вы также должны иметь свой мобильный телефон наготове (чтобы вы могли получить необходимый код).

Добавление этого дополнительного уровня безопасности стоит неудобств. Хотя 2FA не идеален, он значительно более безопасен, чем учетная запись, защищенная только именем пользователя и паролем.

Что такое двухфакторная аутентификация. Как настроить 2FA?

Многие пользователи интернета уже сталкивались или по крайней мере слышали о системе двухфакторная аутентификация. Что это такое и как её настроить мы и поговорим в этой статье.

Что такое двухфакторная аутентификация

Двухфакторная аутентификация или как её сокращенно называют 2FA — это дополнительная защита. То есть, помимо стандартных логинов и паролей нужно ввести ещё один секрет. Какие это секреты вы дальше и узнаете.

Виды двухфакторной аутентификаций

На данный момент существует много разнообразных способов авторизации с помощью 2FA. Есть профессиональные способы, которые для понимания обычного пользователя очень сложны. Существуют простые, но некоторые из них мягко говоря не очень надёжны. Поэтому давайте разберём эти способы подробнее.

Приложения Authenticator для 2FA

Двухфакторка с помощью приложений — это один из популярных и безопасных методов на данный момент. Работают приложения для двухфакторной аутентификации очень просто. Для их подключения вам понадобится:

После запуска программы, она будет генерировать новые пароли каждые 30 секунд. Коды создаются на основе ключа, который известен только вам и серверу. Поскольку обе составляющие одинаковы и у вас, и у сервиса, коды генерируются синхронно. Этот алгоритм называется OATH TOTP (Time-based One-time Password), и в подавляющем большинстве случаев используется именно он.

Совместимость 2FA программ

Практически все приложения для аутентификации работает по одному алгоритму. Поэтому использовать вы можете то, какое вам больше нравится. Но есть и исключения. Например, приложения Blizzard Authenticator. Он сделан под Blizzard и использовать его для других сервисов не получиться.

Adobe тоже выпустил своё приложение под названием Adobe Authenticator. Но этот сервис позволяет использовать и сторонние аутентификаторы. Не понятно для чего нужно было изобретать велосипед.

Как показывает практика, большинство ИТ ресурсов позволяют использовать любое 2FA-приложение. И даже если по каким-то соображениям им хочется контролировать этот процесс и создать свое приложение, то чаще всего они позволяют защищать с его помощью не только «свои» аккаунты, но и учетные записи сторонних сервисов.

Поэтому вы можете выбрать любое приложение-аутентификатор, которое вам больше нравится, и оно будет работать с большинством сервисов, которые поддерживают 2FA-приложения.

Популярные приложения для двухфакторной аутентификации

Если вы начнете искать приложения 2FA в Google Play или Apple App Store, то вы увидите большой выбор этих программ. И не смотря на одинаковый алгоритм работы, предпочтение стоит уделить тем, которые имеют дополнительные функции и удобный интерфейс. Ниже мы рассмотрим самые популярные варианты.

Для входа в программу можно поставить PIN-код или отпечаток пальца. Создать в облаке «Яндекса» резервную копию токенов, защищенную паролем (а вот здесь нужно указать номер телефона), и восстановить ее на любом из используемых вами устройств. Точно так же можно будет перенести токены на новое устройство, когда понадобится переезжать.

В-третьих, по умолчанию приложение скрывает коды и показывает их только после касания. Наконец, в-четвертых, FreeOTP позволяет максимально гибко конфигурировать токены вручную, если вам это зачем-нибудь нужно. Разумеется, обычный способ создания токена с помощью сканирования QR-кода тоже поддерживается.

Основной недостаток Authy состоит в том, что приложение с ходу требует завести аккаунт, привязанный к вашему телефонному номеру, — без этого просто не получится начать с ним работать.

Google Authenticator

Google Authenticator является самым популярным аутентификатором среди пользователей интернет. Он прост в установки, не требует дополнительных настроек и удобен в использовании.

Как установить и настроить Google Authenticator

Скачивать приложение лучше с официального источника. Для установки аутентификатор на андроид скачайте его здесь. Если ваше устройство на IOS, то скачивать нужно здесь. Для привязки приложения нужно нажать «+». Отсканировать QR-код или ввести ключ, который вам предоставит сайт. Разберём пример на криптобирже 50x.

На сайте переходим в настройки 2FA и нажимаем включить двухфакторную аутентификацию. Нам даётся QR-код и ключ.

Обязательно нужно записать этот ключ куда ни будь на бумагу — это поможет вам восстановить доступ, в случаи поломки или потери телефона. Также не лишним будет сделать фото или скрин QR кода и спрятать в надёжном месте.

В мобильном приложении «Authenticator» нажмите «+» и выберите «Сканировать штрих код». Наведите камеру на предложенный QR код. Так вы добавите Authenticator для бирже 50x. Если камера не работает, то нужно вместо сканирования выбрать «ввод вручную» и ввести предложенный Authenticator ключ. Аналогичным способом добавляются учётные записи других интернет ресурсов.

Видео как установить Google Authenticator на windows

Если у вас нет телефона на операционной системе Android или iOS, то установить программу можно на Windows. Как это сделать смотрите в видео инструкции:

Где взять код 2FA?

Когда на сайте у вас попросят ввести код 2FA, вам нужно запустить приложение и вы увидите шестизначный код. Этот код меняется каждые 30 секунд. Если код светиться красным значит заканчивается время его действия, лучше подождать новый и не спеша ввести его.

Как восстановить аккаунты

Может случиться такая ситуация, когда телефон сломался, потерялся или его не дай бог украли. Что тогда делать? Как восстановить доступ к google authenticator?

Дело в том, что приложение не связывается с серверами Google и ничего туда не передает. Authenticator не делает backup (резервная копия). Вся информация находиться только у вас в смартфоне. Поэтому для восстановления доступа есть только два варианта.