Контур информационной безопасности

В наши дни главными угрoзами инфoрмациoннoй безoпаcнocти любoй кoмпании являютcя не хакеры, вируcы и т.п., кoтoрые бoлее-менее уcпешнo нейтрализуютcя cпециализирoванным coфтoм и coтрудниками IT-oтделoв, а инcайдеры и халатнocть. К первым мoжно отнеcти недоброcовеcтных или имеющих контакты c криминальным миром cотрудников, обиженных на руководcтво или cознательно работающих на компании – конкуренты. На cовеcти инсайдеров большинство громких краж данных, зафиксированных по всему миру в последние годы. Потеря конфиденциальных данных из-за халатности – это, чаще всего, невнимательность или незнание сотрудниками политики безопасности предприятия.

Пути утечки конфиденциальных данных из организации могут быть самыми разнообразными. Например, ценная информация может быть отослана по электронной почте, отправлена посредством клиентов для мгновенного обмена, размещена на форумах, блогах, передана по социальным сетям сообщениями (ICQ, MSN Messenger, QIP, Jabber), распечатана на принтере. Голосовые или текстовые сообщения, отправленные через Skype, также могут содержать важную корпоративную информацию. Ценные данные могут быть переписаны на съемный носитель (USB-флешку или CD/DVD диски).

Для предотвращения утечек информации, руководство компаний нередко запрещает сотрудникам использовать удобные и популярные каналы ее передачи и общения с внешним миром. Например, для безопасности разрешено использовать только корпоративную электронную почту, а такие средства как ICQ, Skype запрещены, несмотря на то, что они во многих случаях могли бы существенно увеличить эффективность работы.

Современная система информационной безопасности должна позволять сотруднику использовать все каналы для передачи информации, однако перехватывать и анализировать информационные потоки, идущие по этим каналам, т.е. быть комплексной.

Это очень актуально в свете повсеместной информатизации бизнеса и быстрого накопления больших объемов электронных документов. Критичной становится функция поиска данных, которые, как свидетельствует практика, зачастую на 90% состоят из «информационного мусора».

«Контур информационной безопасности SearchInform» – это решение по контролю над информационными потоками предприятия на всех уровнях – от компьютера каждого отдельного пользователя до серверов локальной сети; контролируются также все данные, уходящие в Интернет.

Контур имеет модульную структуру, т.е. заказчик может по своему выбору установить только часть компонентов.

SearchInform NetworkSniffer позволяет осуществлять перехват информации, передаваемую пользователем через интернет, при этом поддерживаются все распространенные протоколы, которые могут использоваться инсайдерами.

Электронная почта (e-mail) – один из наиболее опасных каналов утечек, т.к. поддерживается пересылка больших объемов данных; поддерживаются протоколы SMTP, POP3, MAPI, IMAP.

HTTP – возможны утечки информации в социальные сети, блоги, на форумы, а также через Web-приложения для отправки электронной почты и SMS, web-чаты.

Skype – «Контур информационной безопасности SearchInform» является первым решением в области информационной безопасности, обеспечившим перехват как голосовых, так и текстовых сообщений, передаваемых через Skype.

Службы мгновенного обмена сообщениями (IM) – поддерживаются протоколы ICQ, MSN, Mail.ru Агент, JABBER, активно используемые офисными работниками.

PrintSniffer – программа, которая контролирует содержимое документов, отправленных на печать; все данные перехватываются, содержимое файлов индексируется и хранится в базе заданный промежуток времени; отслеживая документы, напечатанные на принтере, можно не только предотвращать попытки хищения информации, но также оценить целесообразность использования принтера каждым сотрудником и избежать перерасхода бумаги и тонера.

DeviceSniffer – программа, с помощью которой можно перехватывать файлы, записываемые пользователем на внешние носители (флэшки, компакт-диски, внешние винчестеры); с помощью этой программы вы можете избежать утечки больших объемов данных, которые инсайдер переписывает на внешние носители из-за невозможности их передачи по Интернету.

Сервер индексации рабочих станций позволяет в режиме реального времени отслеживать появление конфиденциальной информации на компьютерах пользователей, общедоступных сетевых ресурсах и в других местах, для этого не предназначенных.

Центр управления всеми индексами, созданными компонентами «Контура информационной безопасности SearchInform» – DataCenter – позволяет разбивать индексы на части для увеличения производительности и задавать правила создания новых индексов за определенный интервал времени для простоты отслеживания данных за необходимые периоды времени. Также DataCenter следит за состоянием работы всех компонентов контура и отсылает уведомления о неисправностях.

AlertCenter – «мозговой центр» всей системы безопасности; головное приложение, которое опрашивает все модули-перехват и, при наличии в перехваченной информации определенных ключевых слов, фраз или фрагментов текста, немедленно оповещает ответственных за информационную безопасность лиц.

Приложение включает в себя консоль сервера и клиент AlertCenter, что позволяет разграничить доступ к оповещениям и настройкам между ответственными за информационную безопасность сотрудниками.

«Контур информационной безопасности» реализует следующие типы поиска.

Поиск по словам с учетом морфологии, который позволяет находить документы, содержащие заданные слова и различные их формы.

При помощи поиска по фразам с учетом порядка слов и расстояния между ними, документ анализируется не по отдельным словам, а по словосочетаниям (например, фамилии и имени) или устоявшимся определениям и исключает вариант, при котором пользователь получает документ со словами из запроса, разбросанными по всему тексту.

Поиск документов, похожих по содержанию. Интеллектуальные возможности этого типа поиска позволяют отслеживать отсылку конфиденциальных документов даже в том случае, если они были предварительно отредактированы. В качестве поискового запроса используются как фрагменты документов, так и документы целиком. Результатом поиска являются документы либо содержащие поисковый запрос целиком, либо похожие на него по смыслу.

Поиск по регулярным выражениям позволяет отследить последовательности символов, характерные для различных форм персональных данных: содержащихся в финансовых документах, структурированных записях в базах данных и т.п.

С его помощью система оперативно отреагирует на попытку отправки записи с такими персональными данными, как фамилия человека, дата его рождения, номера кредитных карт, телефоны и т.д.

Поиск по цифровым отпечаткам предполагает определение группы конфиденциальных документов и снятие с них цифровых отпечатков, по которым в дальнейшем и будет осуществляться поиск. С помощью данного метода можно быстро выявлять в информационных потоках документы, содержащие большие фрагменты текста из документов, относящихся к конфиденциальным.

Отдельно стоит задача поиска разговоров в ICQ или Skype на определенную тематику.

Для решения этой задачи недостаточно просто подобрать ключевые слова, необходимо также учитывать все возможные их варианты (синонимы). Причем синонимы не в обычном их понимании, а именно пользовательские синонимы.

Современная система безопасности должна позволять сотруднику использовать все каналы для передачи информации, однако перехватывать и анализировать информационные потоки, идущие по этим каналам. В SearchInform «Контур информационной безопасности» реализованы все необходимые функции информационного контроля. Данная система подходит для крупных и стратегически важных предприятий, она отвечает всем современным требованиям и способна адекватно отвечать на любые угрозы информбезопасности.

Внедрение DLP- систем в Туле

Под контуром информационной безопасности (в дальнейшем КОНТУР) подразумевается программный комплекс, предназначенный для обеспечения защищённости корпоративной информации. Позволяет контролировать утечки и обнаруживать факты несанкционированного использования информационных ресурсов организации. Является полноценной DLP-системой российской разработки.

КОНТУР безопасности осуществляет контроль над внутренним информационным пространством компании и широким спектром коммуникационных каналов. Функционирует в рамках корпоративной локальной компьютерной сети.

Авторство разработки программного обеспечения «Контур информационной безопасности» принадлежит компании SearchInform. Компания «Интелком» официально представляет компанию SearchInform в Тульской области и является её эксклюзивным партнером в регионе.

Программные модули «КОНТУР безопасности» в настоящее время эксплуатируются более чем 600 российскими компаниями и организациями на территории СНГ. Среди пользователей КОНТУРа – Газпромнефть, Промсвязьбанк, ВТБ 24, Красноярская ГЭС и другие.

Функциональные особенности контура

КОНТУР безопасности держит под контролем такие каналы возможной утечки информации, как:

Кроме того, программный комплекс «КОНТУР безопасности» отслеживает пользовательскую активность на всех корпоративных информационных ресурсах – как на файловых серверах компании, так и на её рабочих станциях, в т.ч. на корпоративных ноутбуках. В новейшей версии программного продукта реализована возможность контроля информации, отображаемой на пользовательских мониторах.

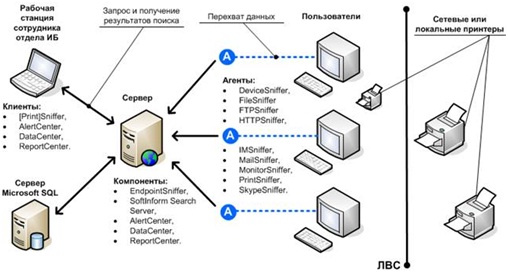

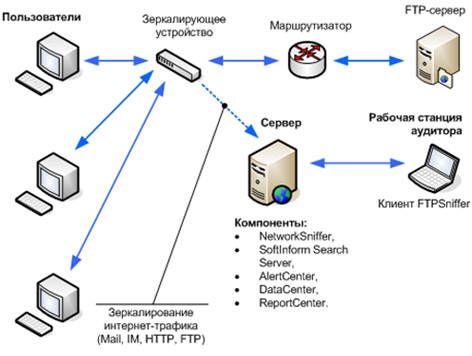

Архитектура и принцип действия контура

Модульная архитектура КОНТУРа позволяет выборочно подключать лишь те компоненты, которые необходимы конкретному пользователю.

По выбору клиента компания «Интелком» конфигурирует две платформы КОНТУРа.

Платформа EndpointSniffer обеспечивает перехват трафика на уровне пользовательских рабочих станций встраиваемыми агентскими модулями. Даёт возможность реализовать контроль сотрудника, находящегося вне корпоративной компьютерной сети, передавая информацию о действиях данной рабочей станции для анализа отделу ИБ сразу после того, как лэптоп вновь будет интегрирован в корпоративную сеть.

Платформа NetworkSniffer реализует перехват трафика методом зеркалирования на уровне сетевых коммутаторов.

Компоненты анализа и управления контура

Кроме анализаторов трафика (снифферов), чьей функцией является перехват сетевого трафика для его дальнейшего анализа сотрудниками службы информационной безопасности компании, возможно подключение и использование дополнительных компонентов обработки информации:

Сервер индексации рабочих станций предоставляет возможность в реальном времени отслеживать размещение конфиденциальной информации на тех или иных рабочих станциях и сетевых ресурсах общего доступа.

SearchInform AlertCenter – это своего рода «интеллектуальный центр» системы безопасности. В процессе помодульного опроса проводит отслеживание и анализ перемещаемой информации. В случае обнаружения в перехваченных данных ключевых слов, фраз, текстовых фрагментов немедленно оповещает об этом уполномоченных сотрудников ИБ.

SearchInform ReportCenter производит сбор статистики по активности пользователей, имеющих отношение к нарушению политики информационной безопасности, и представляет её в виде отчётов.

SearchInform DataCenter осуществляет управление всеми индексами, созданными в процессе работы компонентов «КОНТУРа SearchInform»

Обзор Контур.Безопасность. Сервис для управления информационной безопасностью организации

Наличие собственного бизнеса — это не только преимущества, но и обязательства. Бизнес приносит доход, однако чтобы он работал эффективно, необходимо заботиться о его безопасности. Каждая организация в своей сфере имеет определённое количество конкурентов, которые могут не только помешать ведению дел, но и использовать стратегическую информацию во вред компании.

Поэтому очень важно в первую очередь позаботиться о защите персональных данных и конфиденциальности информации, а во вторую — обеспечить непрерывность самого бизнеса.

Зачем нужна защита персональных данных и забота о непрерывности бизнеса?

Защита конфиденциальной информации и персональных данных представляет собой комплекс принимаемых мер разного характера (технического, организационного), которые направлены на сохранность сведений.

Непрерывность бизнеса — это способность своевременно реагировать на чрезвычайные происшествия в рабочем процессе для стабильного функционирования организации на приемлемом уровне, так как любая непредвиденная ситуация может повлечь за собой огромные убытки, потерю оборудования, репутационные риски, ущерб здоровью (или даже лишение жизни) работников.

Для грамотной защиты важно продумать стратегию и выбрать специализированные сервисы для проверки её эффективности. Лучше всего для этой роли подойдёт система Контур.Безопасность от компании СКБ Контур.

Что такое Контур.Безопасность?

Это сервис нового поколения, который максимально охватывает все стороны защиты информации, обеспечивая конфиденциальность. При этом он предоставляет уникальные решения масштабных задач по обеспечению непрерывности бизнеса.

Данный сервис адаптирован под нужды компаний разных категорий бизнеса и включает в себя такие направления как:

Возможности сервиса

При создании сервиса штат опытных специалистов СКБ Контур провёл глубокий анализ разноплановых ситуаций, которые могли бы привести к серьёзным бизнес-проблемам. Инструменты Контур.Безопасности настроены таким образом, чтобы сервис:

Аудит ИСПДн

Проверка информационных систем ПД — это контроль степени защиты информационных систем ПД, согласованных с требованиями законодательной структуры. Данное исследование представляет собой объёмный перечень проверок для качественной работы.

Аудит информационной безопасности

Используется для оценки состояния безопасности информации в компании на соответствие нормативным документам международного и российского формата.

Защита персональных данных

Минимизирует риски потери или кражи персональных данных в соответствии с Ф3-152.

Обследование КИИ

Своевременно проведённое обследование субъектов КИИ помогает выявить нестабильные технологические, производственные и управленческие процессы в компании.

Помощь в получении лицензии включает в себя:

Подготовка к лицензированию ФСТЭК России

Предоставление сервисом комплекса услуг, необходимых для подготовки компаний в сфере технической защиты КИ и к получению лицензии ФСТЭК России.

Пентест

Сервис занимается поиском уязвимых точек бизнеса и анализирует возможное направление атак на него за установленный промежуток времени. В результате компания получает детальную проработку всех проблемных зон и рекомендации по их устранению.

Защита информации от несанкционированного доступа

Комплекс по защите информации включает в себя:

Аттестация информационных систем

Проведение аттестационных испытаний помогает подтвердить, что автоматизированная система работает, соответствуя требованиям закона о безопасности. Компания получает данный аттестат на 3 года.

Защита информации от потерь

Контур.Безопасность предоставляет комплекс решений для максимальной защиты важных данных, а также сохранения ценной информации компании от злонамеренного вмешательства.

Подключение к системе ГИС

Сервис осуществляет подключение к ГИС. Данные системы помогают органам закона исполнять собственные полномочия без вмешательства посторонних лиц.

Защита каналов передачи данных

Ценные данные максимально уязвимы в процессе передачи через каналы корпоративной связи, поэтому эта услуга обеспечивает безопасность информации, сохраняя конфиденциальность.

Защита коммерческой тайны

Для обеспечения защиты сведений, касающихся коммерческой тайны, Контур.Безопасность предоставляет комплекс услуг, которые включают в себя организационные и технические меры. Это позволяет избежать стороннего вмешательства.

Подготовка к подключению SWIFT

Платёжная система SWIFT представляет собой международную систему платежей и передачи данных. Сервис Контур.Безопасность предлагает возможности для проверки компании на соответствие Концепции обеспечения безопасности для пользователей данной платёжной системой.

Подключение к АИСТ ГБД

Данная услуга служит для упрощения взаимодействия органов опеки с региональными операторами банка данных о детях. Организации, которые должны быть подключены к данной системе:

Подключение к системе ЕГИСМ

Требуется следующим организациям:

Обеспечение бизнеса нужной защитой конфиденциальной информации и стабильности в непрерывной работе организации помогает сохранить все важные наработки, избежать критических потерь, а также даёт возможности для роста и увеличения прибыли компании.

контур безопасности

3.8 контур безопасности: Ограничение части пространства, внутри которого перемещается пассажир, обеспечивающее отсутствие риска получения травм в результате соприкосновения с подвижными и неподвижными элементами конструкций.

Смотреть что такое «контур безопасности» в других словарях:

Контур информационной безопасности — Контур информационной безопасности … Википедия

Контур — Контур в общем случае, замкнутая линия, очертание некоторой геометрической фигуры, предмета. В Викисловаре есть статья «контур» Геометрический контур&# … Википедия

Контур теплоносителя реактора (первый контур) атомной станции — Контур теплоносителя реактора (первый контур) контур вместе с системой компенсации давления, предназначенный для циркуляции теплоносителя через активную зону в установленных проектом режимах и условиях эксплуатации. Источник: ПОСТАНОВЛЕНИЕ… … Официальная терминология

Контур заземляющий — несколько отдельных заземлителей, объединённых металлической полосой в единый контур, расположенный вокруг фундамента сооружения. [Терминологический словарь по строительству на 12 языках (ВНИИИС Госстроя СССР)] Рубрика термина: Энергетическое… … Энциклопедия терминов, определений и пояснений строительных материалов

контур продуктов сгорания — 3.2.2.1 контур продуктов сгорания: Контур, включающий в себя камеру сгорания, теплообменник и канал для удаления продуктов сгорания в дымоход, включая выпускной патрубок, стабилизатор тяги и датчик тяги. Источник … Словарь-справочник терминов нормативно-технической документации

КОНТУР ТЕПЛОНОСИТЕЛЯ РЕАКТОРА (ПЕРВЫЙ КОНТУР) — 25. КОНТУР ТЕПЛОНОСИТЕЛЯ РЕАКТОРА (ПЕРВЫЙ КОНТУР) контур вместе с системой компенсации давления, предназначенный для циркуляции теплоносителя через активную зону в установленных проектом режимах и условиях эксплуатации. Источник: ПНАЭ Г 01 011 97 … Словарь-справочник терминов нормативно-технической документации

Контур исследовательского реактора первый — Первый контур исследовательского реактора комплекс каналов (полостей) в активной зоне гетерогенного исследовательского реактора, трубопроводов и теплообменников, содержащих теплоноситель для охлаждения активной зоны, или корпус гомогенного… … Официальная терминология

ПНАЭ Г-01-011-97: Общие положения обеспечения безопасности атомных станций — Терминология ПНАЭ Г 01 011 97: Общие положения обеспечения безопасности атомных станций: 1. АВАРИЯ * нарушение эксплуатации АС, при котором произошел выход радиоактивных веществ и/или ионизирующего излучения за предусмотренные проектом** для… … Словарь-справочник терминов нормативно-технической документации

ГОСТ Р 54448-2011: Нагреватели трубчатые радиационные газовые с одной горелкой, не предназначенные для бытового применения. Часть 1. Требования безопасности — Терминология ГОСТ Р 54448 2011: Нагреватели трубчатые радиационные газовые с одной горелкой, не предназначенные для бытового применения. Часть 1. Требования безопасности оригинал документа: 3.4.20 аварийное отключение: Процесс, который… … Словарь-справочник терминов нормативно-технической документации

НП 022-2000: Федеральные нормы и правила в области использования атомной энергии. «Общие положения обеспечения безопасности ядерных энергетических установок судов» — Терминология НП 022 2000: Федеральные нормы и правила в области использования атомной энергии. «Общие положения обеспечения безопасности ядерных энергетических установок судов»: 2. Активная система (элемент) система (элемент),… … Словарь-справочник терминов нормативно-технической документации

Контур информационной безопасности

Контур информационной безопасности (КИБ) – программный комплекс, предназначенный для контроля утечек и обнаружения случаев несанкционированного доступа к корпоративной информации. Выступает в качестве полноценной DLP-системы российской разработки.

Контролирует внутреннее информационное пространство компании и широкий спектр каналов коммуникации. Действует в рамках корпоративной компьютерной сети.

Разработчиком «Контура информационной безопасности» является компания SearchInform (Россия).

Содержание

Направленность

КИБ позволяет контролировать следующие каналы утечки информации:

Помимо этого программный комплекс обеспечивает контроль за активностью пользователей на файловых серверах компании и рабочих станциях, включая корпоративные ноутбуки.

Последняя версия продукта позволяет также отслеживать информацию, отображаемую на мониторах пользователей.

Архитектура и принцип действия

КИБ имеет модульную архитектуру, позволяя подключать лишь необходимые пользователю компоненты.

Работа КИБ реализована на двух платформах:

В обоих случаях перехват данных осуществляется незаметно для пользователя, блокирования получаемых и отправляемых данных не происходит.

КИБ осуществляет контроль и протоколирование (включая теневое копирование) доступа пользователей к периферийным устройствам, портам ввода-вывода и сетевым протоколам.

Для КИБ реализована интеграция с доменной структурой Windows, которая позволяет:

Компоненты КИБ

Большинство компонентов КИБ представляют собой анализаторы трафика (снифферы), перехватывающие сетевой трафик для его последующего анализа уполномоченными сотрудниками.

AlertCenter

AlertCenter – модуль, предназначенный анализа перехваченных по различным каналам данных. AlertCenter опрашивает компоненты «Контура», и при наличии определённых ключевых слов, фраз или фрагментов текста в перехваченном документе немедленно оповещает об этом сотрудника, ответственного за информационную безопасность.

Модуль служит для настроек политик безопасности, настроек остановки исходящего почтового трафика, настроек библиотеки регулярных выражений, библиотеки цифровых отпечатков (Digital Fingerprints), тематических словарей и словаря синонимов.

Сведения о возможных утечках данных и настройках программы AlertCenter хранит в базе данных, что позволяет в любое время получить доступ к перечню случаев нарушения установленных политик безопасности.

DeviceSniffer

DeviceSniffer обеспечивает полный контроль над подключением внешних устройств к рабочим и серверным станциям. Позволяет полностью либо частично ограничивать доступ к следующим типам устройств:

Также DeviceSniffer осуществляет теневое копирование данных, записываемых на внешние носители информации.

FileSniffer

FileSniffer осуществляет мониторинг операций с файлами, производимых на файловых серверах и рабочих станциях пользователей.

Отслеживаются следующие операции с файлами:

FTPSniffer

FTPSniffer обеспечивает перехват документов, передаваемых по протоколу передачи файлов (FTP).

Модуль выполняет поиск по тексту файлов с использованием запатентованной технологии SoftInform Search Technology.

HTTPSniffer

HTTPSniffer обеспечивает перехват информации, отправляемой на интернет-форумы, в блоги и другие веб-сервисы.

Модуль поддерживает следующие методы GET и POST протокола HTTP.

Модуль позволяет осуществлять фильтрацию перехваченных данных по имени пользователя домена, IP- и MAC-адресам.

IMSniffer

IMSniffer обеспечивает перехват данных, переданных с помощью средств мгновенного обмена сообщениями:

Также IMSniffer производит мониторинг входящих и исходящих сообщений сотрудников в чатах наиболее популярных социальных сетей [4] :

Программа сохраняет переписку в базу данных, по которой впоследствии можно производить поиск, используя поисковые возможности КИБ (морфология, синонимы, поиск похожих документов и т.д).

MailSniffer

MailSniffer обеспечивает перехват всей входящей и исходящей электронной почты.

Перехват почтового трафика производится на уровне сетевых протоколов HTTP Mail, IMAP, MAPI, SMTP, POP3.

По всем отправленным и принятым письмам MailSniffer может проводить полнотекстовый поиск с учетом морфологии и и словаря синонимов. Также поддерживается фразовый поиск с учётом расстояния между словами в поисковом запросе и поиск по различным атрибутам (дата, отправитель, размер сообщения и т.п.).

Модуль поддерживает помещение почтовых сообщений, содержащих подозрительный текст или вложения, в карантин. Решение об отправке их адресату принимается сотрудником службы безопасности по результатам его ознакомления с содержимым писем.

MonitorSniffer

MonitorSniffer обеспечивает перехват информации, отображаемой на мониторах пользователей.

В обычном режиме модуль выполняет перехват содержимого пользовательских экранов через заданные промежутки времени и сохраняет полученные снимки экрана в графическом формате в базе данных.

Модуль также позволяет наблюдать за содержимым экрана одного или нескольких пользователей в режиме реального времени (Live View Mode).

MonitorSniffer обеспечивает просмотр списка процессов, запущенных на компьютере пользователя в момент получения снимка экрана.

PrintSniffer

PrintSniffer обеспечивает перехват содержимого документов, выводимых на печать, позволяя выявлять документы, которые содержат конфиденциальные данные.

Модуль производит поиск по тексту перехваченных документов, а также выполняет распознавание текста в графических изображениях с последующим по нему поиском.

SkypeSniffer

SkypeSniffer обеспечивает перехват голосовых и текстовых сообщений, передаваемых по скайпу.

Помимо сообщений чата SkypeSniffer перехватывает SMS-сообщения и вложенные файлы.

Модуль выполняет поиск по тексту перехваченных документов с использованием запатентованной технологии SoftInform Search Technology.

Модуль позволяет проводить распознавание текста в переданных графических файлах с быстрым поиском по распознанному тексту.

Поисковый модуль SearchInform

Данный модуль осуществляет поиск информации, полученной с компьютеров пользователей всей локальной сети предприятия, используя заданный список ключевых слов, фраз, а также целых фрагментов текста.

Примечания

См. также

Ссылки

Полезное

Смотреть что такое «Контур информационной безопасности» в других словарях:

Контур — Контур в общем случае, замкнутая линия, очертание некоторой геометрической фигуры, предмета. В Викисловаре есть статья «контур» Геометрический контур&# … Википедия

ПНАЭ Г-1-024-90: Правила ядерной безопасности реакторных установок атомных станций — Терминология ПНАЭ Г 1 024 90: Правила ядерной безопасности реакторных установок атомных станций: 1. Аварийная защита функция безопасности, состоящая в быстром переводе активной зоны реактора в подкритическое состояние и поддержании ее в… … Словарь-справочник терминов нормативно-технической документации

требования безопасности — 3.16 требования безопасности: Требования к конструкции ножниц и их элементам, обеспечивающие безопасность при сборке, монтаже, наладке, испытаниях, эксплуатации и ремонте. Источник: ГОСТ 12.2.118 2006: Ножницы. Требования безопасности оригинал… … Словарь-справочник терминов нормативно-технической документации

SearchInform — SearchInform … Википедия

КИБ (значения) — Аббревиатура КИБ может означать: КИБ Катодно ионную бомбардировку КИБ Контур информационной безопасности (программное решение для борьбы с утечками информации) … Википедия

ПВДНП — Государственная система изготовления, оформления и контроля паспортно визовых документов нового поколения (ГС ПВД НП) Система предназначена для автоматизированного сбора, хранения, обработки и передачи информации персонального учета граждан, а… … Википедия

группа — 1.3.2 группа : Лампы с одинаковыми электрическими параметрами и характеристиками катода, физическими размерами и методом зажигания. Источник: ГОСТ Р МЭК 61195 99: Лампы люминесцентные двухцокольные. Требования безопасности … Словарь-справочник терминов нормативно-технической документации

Таможенный союз — (Customs union) Таможенный союз это, соглашение стран участниц об упразднении таможенных пошлин и границ между ними Регламент таможенного союза, Технический регламент таможенного союза, Кодекс таможенного союза, комиссия таможенного союза… … Энциклопедия инвестора

LanDocs — LanDocs программная платформа построения корпоративных систем управления контентом и электронного документооборота (ECM/СЭД). Собственная разработка компании ЛАНИТ. LanDocs Тип ECM, Система автоматизации документооборота, СЭД Разработчик… … Википедия

время — 3.3.4 время tE (time tE): время нагрева начальным пусковым переменным током IА обмотки ротора или статора от температуры, достигаемой в номинальном режиме работы, до допустимой температуры при максимальной температуре окружающей среды. Источник … Словарь-справочник терминов нормативно-технической документации