Что такое информационная система персональных данных сдо ответ ржд

sdo-rzd.ru

Система обучения СДО РЖД — Поиск вопросов и ответов для Работников РЖД

CДО — Система дистанционного обучения

Система дистанционного обучения для сотрудников железных дорог. Тесты и учебные материалы по АСПТ, КАСКОР, СДО. Собранные по памяткам и основным нормативным докуменам ОАО РЖД

Система дистанционного обучения РЖД — это программа повышения квалификации персонала крупнейшей железнодорожной корпорации России.

С помощью нашего сайта вы можете улучшить свои профессиональные знания и узнать новые вопросы и ответы которые встречаются у работников РЖД.

АСПТ РЖД — Вопросы и ответы. Учебные материалы для самоподготовки сотрудников железных дорог. Проведение учебного тестирования на знание материала. … АСПТ РЖД. Автоматизированная система оценки уровня знаний работников локомотивного хозяйства ОАО «РЖД», предназначенная для проверки знаний и квалификации сотрудников РЖД в специализированных учебных классах.

КАСКОР

КАСКОР РЖД — Вопросы и ответы. Учебные материалы для самоподготовки сотрудников железных дорог. Проведение учебного тестирования на знание материала. … КАСКОР РЖД. Корпоративная автоматизированная система контроля знаний работников РЖД, создана на базе СДО (системы дистанционного обучения)

Что такое информационная система персональных данных сдо ответ ржд

Скачать умную клавиатуру Очень рекомендуем скачать умную клавиатуру с автоисправлением от Яндекса на свой телефон

С этой клавиатурой вы сможете в 3 раза быстрее вводить текст в поле поиска

Поделится с коллегами:

Ответ на вопрос находится ниже.

| Ваша справедливая оценка ответа на этот вопрос | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Что такое Информационная система персональных данных? СДО |

|---|

| ► Информационная система, представляющая собой совокупность персональных данных, содержащихся в базе данных |

| ► Совокупность содержащихся в базах данных персональных данных и обеспечивающих их обработку информационных технологий и технических средств |

| ► Техническая система, обеспечивающая создание и ведение базы персональных данных |

Наш онлайн-проект «ПроКонспект» является Вашим индивидуальным интернет-помощником.

По оформлению сайта, рекламе и багам обращайтесь к администратору в группе ВКонтакте

Администрация сайта ПроКонспект.рф

Метрика.Яндекс

Все права защищены.

Что такое ИСПДн — информационные системы персональных данных, и зачем в них стоит разобраться

Если вы храните персональные данные, то обязаны их защищать. Для защиты нужно знать, насколько система, в которой они хранятся, подвержена угрозам. Чтобы это понять, надо определить, к какому виду и классу относится она и сами данные. Разберем, что такое ИСПДн и что полезно знать про такие системы, если вы работаете с персональными данными.

Что такое ИСПДн: раскладываем по полочкам

ИСПДн — это информационная система персональных данных. Она включает в себя сами персональные данные и средства, которые используют для их обработки и защиты.

Например, у вас интернет-магазин и вы собираете в базу персональные данные клиентов. В таком случае вы оператор персональных данных, а к вашей ИСПДн относят:

ИСПДн делят на виды и классы, в зависимости от разных параметров. При этом сами данные — обязательная часть системы. Поэтому когда мы говорим о видах и классах ИСПДн, мы можем говорить о видах и классах самих персональных данных.

Какие бывают виды ИСПДн

Согласно документу ФСТЭК об определении угроз, ИСПДн делят на несколько групп по разными критериям. У каждой группы есть базовая защищенность, которую нужно знать, чтобы определить общий уровень защищенности системы.

Общий уровень защищенности считается так:

Ниже расскажем, на какие группы ИСПДн делят, а также как оценить общий уровень защищенности системы с учетом базовой защищенности групп, к которым ее относят.

Группы ИСПДн по территориальному размещению:

| Тип системы | Уровень защищенности |

| Распределенная | Низкий |

| Городская | Низкий |

| Корпоративная распределенная | Средний |

| Кампусная | Средний |

| Локальная | Высокий |

Низкий уровень защищенности по какому-либо параметру не означает, что система всегда будет уязвима и данные в ней хранить опасно — это всего лишь накладывает на владельца системы дополнительные обязанности по защите данных.

Группы ИСПДн по наличию выхода в интернет:

| Тип системы | Уровень защищенности |

| С многоточечным выходом в интернет | Низкий |

| С одноточечным выходом в интернет | Средний |

| Без выхода в интернет | Высокий |

Группы ИСПДн по доступным операциям с данными:

| Тип системы | Уровень защищенности |

| Модификация и передача данных | Низкий |

| Запись, удаление и сортировка данных | Средний |

| Только чтение и поиск | Высокий |

Группы ИСПДн по разграничению доступа к персональным данным:

| Тип системы | Уровень защищенности |

| Доступ есть у всех сотрудников оператора | Низкий |

| Доступ есть у некоторых сотрудников оператора | Средний |

Формально может существовать система, в которой доступ к персональным данным есть у любого постороннего человека. Но это запрещено законом — персональные данные не должны находиться в открытом доступе.

Группы ИСПДн по уровню обезличивания данных:

| Тип системы | Уровень защищенности |

| Данные не обезличивают даже для передачи | Низкий |

| Данные обезличивают при передаче, но сотрудники оператора могут получить их необезличенными | Средний |

| Система выдает только обезличенные данные | Высокий |

Группы ИСПДн по объему предоставления базы данных другим компаниям:

| Тип системы | Уровень защищенности |

| По запросу оператор предоставляет полный доступ к данным | Низкий |

| По запросу оператор выдает доступ только к части данных | Средний |

| Оператор не передает никакие данные, хранит базу только для себя | Высокий |

Предположим, у вашей компании филиалы в разных городах, доступ к интернету многоточечный, доступ к данным разрешен только некоторым сотрудникам, разрешены только чтение и поиск данных, система выдает обезличенные данные и компания хранит данные только для себя. Получается, что по одному критерию у вас низкий уровень защищенности, по двум средний, а по остальным трем — высокий. И у вашей ИСПДн будет средний общий уровень защищенности.

Но мало знать уровень защищенности ИСПДн и актуальные угрозы — конкретные технические требования к защите системы зависят еще и от уровня защищенности персональных данных.

Уровни защищенности персональных данных и классы защищенности ИСПДн

До 11 марта 2013 года все, кто работал с персональными данными, обязаны были провести классификацию своей ИСПДн. Для этого нужно было собрать специальную комиссию и тщательно проанализировать систему. Теперь приказ, который обязывал это делать, отменен. Соответственно, классификация ИСПДн по защищенности тоже больше не действует.

Зато теперь уровни защищенности появились у персональных данных. Всего их четыре — чем выше уровень, тем более серьезная защита нужна данным. Уровни защищенности описаны в 1119 постановлении Правительства, меры защиты — в 21 приказе ФСТЭК.

Как определить уровень защищенности персональных данных в зависимости от того, какие данные вы храните и какие угрозы актуальны для вашей ИСПДн

Мы подробно разбирали уровни защищенности, категории персональных данных и типы актуальных угроз в статье о защите персональных данных в облаке.

Если вам нужно хранить данные третьего уровня защищенности и выше, необходимо провести аттестацию ИСПДн во ФСТЭК. В ходе аттестации ФСТЭК проверяет вашу систему: смотрит, правильно ли вы оценили угрозы, используете ли подходящие технические средства защиты, обеспечили ли достаточную безопасность персональным данным. По итогам проверки выдается аттестат, который подтверждает, что ваша ИСПДн достаточно надежна.

Что такое информационная система персональных данных сдо ответ ржд

Скачать умную клавиатуру Очень рекомендуем скачать умную клавиатуру с автоисправлением от Яндекса на свой телефон

С этой клавиатурой вы сможете в 3 раза быстрее вводить текст в поле поиска

Поделится с коллегами:

Ответ на вопрос находится ниже.

| Ваша справедливая оценка ответа на этот вопрос | |||

|---|---|---|---|

| Что такое «Информационная система персональных данных»? СДО |

|---|

| ► Информационная система, представляющая собой совокупность персональных данных, содержащихся в базе данных |

| ► Совокупность содержащихся в базах данных персональных данных и обеспечивающих их обработку информационных технологий и технических средств |

| ► Техническая система, обеспечивающая создание и ведение базы персональных данных |

Наш онлайн-проект «ПроКонспект» является Вашим индивидуальным интернет-помощником.

По оформлению сайта, рекламе и багам обращайтесь к администратору в группе ВКонтакте

Администрация сайта ПроКонспект.рф

Метрика.Яндекс

Все права защищены.

Тест: Ответы на тест по Информационной безопасности

Тема: Ответы на тест по Информационной безопасности

Тип: Тест | Размер: 37.39K | Скачано: 251 | Добавлен 26.09.18 в 08:48 | Рейтинг: +1 | Еще Тесты

Вуз: Красноярский государственный медицинский университет

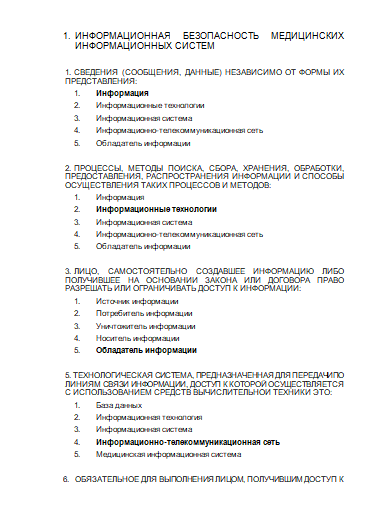

1. СВЕДЕНИЯ (СООБЩЕНИЯ, ДАННЫЕ) НЕЗАВИСИМО ОТ ФОРМЫ ИХ ПРЕДСТАВЛЕНИЯ:

1. Информация

2. Информационные технологии

3. Информационная система

4. Информационно-телекоммуникационная сеть

5. Обладатель информации

2. ПРОЦЕССЫ, МЕТОДЫ ПОИСКА, СБОРА, ХРАНЕНИЯ, ОБРАБОТКИ, ПРЕДОСТАВЛЕНИЯ, РАСПРОСТРАНЕНИЯ ИНФОРМАЦИИ И СПОСОБЫ ОСУЩЕСТВЛЕНИЯ ТАКИХ ПРОЦЕССОВ И МЕТОДОВ:

2. Информационные технологии

3. Информационная система

4. Информационно-телекоммуникационная сеть

5. Обладатель информации

3. ЛИЦО, САМОСТОЯТЕЛЬНО СОЗДАВШЕЕ ИНФОРМАЦИЮ ЛИБО ПОЛУЧИВШЕЕ НА ОСНОВАНИИ ЗАКОНА ИЛИ ДОГОВОРА ПРАВО РАЗРЕШАТЬ ИЛИ ОГРАНИЧИВАТЬ ДОСТУП К ИНФОРМАЦИИ:

1. Источник информации

2. Потребитель информации

3. Уничтожитель информации

4. Носитель информации

5. Обладатель информации

5. ТЕХНОЛОГИЧЕСКАЯ СИСТЕМА, ПРЕДНАЗНАЧЕННАЯ ДЛЯ ПЕРЕДАЧИ ПО ЛИНИЯМ СВЯЗИ ИНФОРМАЦИИ, ДОСТУП К КОТОРОЙ ОСУЩЕСТВЛЯЕТСЯ С ИСПОЛЬЗОВАНИЕМ СРЕДСТВ ВЫЧИСЛИТЕЛЬНОЙ ТЕХНИКИ ЭТО:

2. Информационная технология

3. Информационная система

4. Информационно-телекоммуникационная сеть

5. Медицинская информационная система

6. ОБЯЗАТЕЛЬНОЕ ДЛЯ ВЫПОЛНЕНИЯ ЛИЦОМ, ПОЛУЧИВШИМ ДОСТУП К ОПРЕДЕЛЕННОЙ ИНФОРМАЦИИ, ТРЕБОВАНИЕ НЕ ПЕРЕДАВАТЬ ТАКУЮ ИНФОРМАЦИЮ ТРЕТЬИМ ЛИЦАМ БЕЗ СОГЛАСИЯ ЕЕ ОБЛАДАТЕЛЯ ЭТО:

1. Электронное сообщение

2. Распространение информации

3. Предоставление информации

4. Конфиденциальность информации

5. Доступ к информации

7. ДЕЙСТВИЯ, НАПРАВЛЕННЫЕ НА ПОЛУЧЕНИЕ ИНФОРМАЦИИ НЕОПРЕДЕЛЕННЫМ КРУГОМ ЛИЦ ИЛИ ПЕРЕДАЧУ ИНФОРМАЦИИ НЕОПРЕДЕЛЕННОМУ КРУГУ ЛИЦ ЭТО:

1. Уничтожение информации

2. Распространение информации

3. Предоставление информации

4. Конфиденциальность информации

5. Доступ к информации

8. ВОЗМОЖНОСТЬ ПОЛУЧЕНИЯ ИНФОРМАЦИИ И ЕЕ ИСПОЛЬЗОВАНИЯ ЭТО:

1. Сохранение информации

2. Распространение информации

3. Предоставление информации

4. Конфиденциальность информации

5. Доступ к информации

9. ИНФОРМАЦИЯ, ПЕРЕДАННАЯ ИЛИ ПОЛУЧЕННАЯ ПОЛЬЗОВАТЕЛЕМ ИНФОРМАЦИОННО-ТЕЛЕКОММУНИКАЦИОННОЙ СЕТИ:

1. Электронное сообщение

2. Информационное сообщение

3. Текстовое сообщение

4. Визуальное сообщение

10. ВСЕ КОМПОНЕНТЫ ИНФОРМАЦИОННОЙ СИСТЕМЫ ПРЕДПРИЯТИЯ, В КОТОРОМ НАКАПЛИВАЮТСЯ И ОБРАБАТЫВАЮТСЯ ПЕРСОНАЛЬНЫЕ ДАННЫЕ ЭТО:

1. Информационная система персональных данных

3. Централизованное хранилище данных

4. Система Статэкспресс

11. К СВЕДЕНИЯМ КОНФИДЕНЦИАЛЬНОГО ХАРАКТЕРА, СОГЛАСНО УКАЗУ ПРЕЗИДЕНТА РФ ОТ 6 МАРТА 1997 Г., ОТНОСЯТСЯ:

1. Информация о распространении программ

2. Информация о лицензировании программного обеспечения

3. Информация, размещаемая в газетах, Интернете

4. Персональные данные

12. ОТНОШЕНИЯ, СВЯЗАННЫЕ С ОБРАБОТКОЙ ПЕРСОНАЛЬНЫХ ДАННЫХ, РЕГУЛИРУЮТСЯ ЗАКОНОМ…

1. «Об информации, информационных технологиях»

2. «О защите информации»

3. Федеральным законом «О персональных данных»

4. Федеральным законом «О конфиденциальной информации»

5. «Об утверждении перечня сведений конфиденциального характера»

13. ДЕЙСТВИЯ С ПЕРСОНАЛЬНЫМИ ДАННЫМИ (СОГЛАСНО ЗАКОНУ), ВКЛЮЧАЯ СБОР, СИСТЕМАТИЗАЦИЮ, НАКОПЛЕНИЕ, ХРАНЕНИЕ, ИСПОЛЬЗОВАНИЕ, РАСПРОСТРАНЕНИЕ И Т. Д ЭТО:

1. «Исправление персональных данных»

2. «Работа с персональными данными»

3. «Преобразование персональных данных»

4. «Обработка персональных данных»

5. «Изменение персональных данных»

14. ДЕЙСТВИЯ, В РЕЗУЛЬТАТЕ КОТОРЫХ НЕВОЗМОЖНО ОПРЕДЕЛИТЬ ПРИНАДЛЕЖНОСТЬ ПЕРСОНАЛЬНЫХ ДАННЫХ КОНКРЕТНОМУ СУБЪЕКТУ ПЕРСОНАЛЬНЫХ ДАННЫХ:

1. Выделение персональных данных

2. Обеспечение безопасности персональных данных

5. Деперсонификация

15. ПО РЕЖИМУ ОБРАБОТКИ ПЕРСОНАЛЬНЫХ ДАННЫХ В ИНФОРМАЦИОННОЙ СИСТЕМЕ ИНФОРМАЦИОННЫЕ СИСТЕМЫ ПОДРАЗДЕЛЯЮТСЯ НА:

1. Многопользовательские

3. Без разграничения прав доступа

4. С разграничением прав доступа

5. Системы, не имеющие подключений

16. ПРОЦЕСС СООБЩЕНИЯ СУБЪЕКТОМ СВОЕГО ИМЕНИ ИЛИ НОМЕРА, С ЦЕЛЬЮ ПОЛУЧЕНИЯ ОПРЕДЕЛЁННЫХ ПОЛНОМОЧИЙ (ПРАВ ДОСТУПА) НА ВЫПОЛНЕНИЕ НЕКОТОРЫХ (РАЗРЕШЕННЫХ ЕМУ) ДЕЙСТВИЙ В СИСТЕМАХ С ОГРАНИЧЕННЫМ ДОСТУПОМ:

5. Идентификация

17. ПРОЦЕДУРА ПРОВЕРКИ СООТВЕТСТВИЯ СУБЪЕКТА И ТОГО, ЗА КОГО ОН ПЫТАЕТСЯ СЕБЯ ВЫДАТЬ, С ПОМОЩЬЮ НЕКОЙ УНИКАЛЬНОЙ ИНФОРМАЦИИ:

4. Аутентифика́ция

18. ПРОЦЕСС, А ТАКЖЕ РЕЗУЛЬТАТ ПРОЦЕССА ПРОВЕРКИ НЕКОТОРЫХ ОБЯЗАТЕЛЬНЫХ ПАРАМЕТРОВ ПОЛЬЗОВАТЕЛЯ И, ПРИ УСПЕШНОСТИ, ПРЕДОСТАВЛЕНИЕ ЕМУ ОПРЕДЕЛЁННЫХ ПОЛНОМОЧИЙ НА ВЫПОЛНЕНИЕ НЕКОТОРЫХ (РАЗРЕШЕННЫХ ЕМУ) ДЕЙСТВИЙ В СИСТЕМАХ С ОГРАНИЧЕННЫМ ДОСТУПОМ

1. Авториза́ция

19. ПРОСТЕЙШИМ СПОСОБОМ ИДЕНТИФИКАЦИИ В КОМПЬЮТЕРНОЙ СИСТЕМЕ ЯВЛЯЕТСЯ ВВОД ИДЕНТИФИКАТОРА ПОЛЬЗОВАТЕЛЯ, КОТОРЫЙ ИМЕЕТ СЛЕДУЮЩЕЕ НАЗВАНИЕ:

4. Login

20. ОСНОВНОЕ СРЕДСТВО, ОБЕСПЕЧИВАЮЩЕЕ КОНФИДЕНЦИАЛЬНОСТЬ ИНФОРМАЦИИ, ПОСЫЛАЕМОЙ ПО ОТКРЫТЫМ КАНАЛАМ ПЕРЕДАЧИ ДАННЫХ, В ТОМ ЧИСЛЕ – ПО СЕТИ ИНТЕРНЕТ:

5. Шифрование

21. ДЛЯ БЕЗОПАСНОЙ ПЕРЕДАЧИ ДАННЫХ ПО КАНАЛАМ ИНТЕРНЕТ ИСПОЛЬЗУЕТСЯ ТЕХНОЛОГИЯ:

3. VPN

22. КОМПЛЕКС АППАРАТНЫХ И/ИЛИ ПРОГРАММНЫХ СРЕДСТВ, ОСУЩЕСТВЛЯЮЩИЙ КОНТРОЛЬ И ФИЛЬТРАЦИЮ СЕТЕВОГО ТРАФИКА В СООТВЕТСТВИИ С ЗАДАННЫМИ ПРАВИЛАМИ И ЗАЩИЩАЮЩИЙ КОМПЬЮТЕРНЫЕ СЕТИ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА:

3. Брандма́уэр

5. Экспертная система

23. ЗА ПРАВОНАРУШЕНИЯ В СФЕРЕ ИНФОРМАЦИИ, ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ И ЗАЩИТЫ ИНФОРМАЦИИ ДАННЫЙ ВИД НАКАЗАНИЯ НА СЕГОДНЯШНИЙ ДЕНЬ НЕ ПРЕДУСМОТРЕН:

1. Дисциплинарные взыскания

2. Административный штраф

3. Уголовная ответственность

5. Смертная казнь

24. НЕСАНКЦИОНИРОВАННЫЙ ДОСТУП К ИНФОРМАЦИИ ЭТО:

1. Доступ к информации, не связанный с выполнением функциональных обязанностей и не оформленный документально

2. Работа на чужом компьютере без разрешения его владельца

3. Вход на компьютер с использованием данных другого пользователя

4. Доступ к локально-информационной сети, связанный с выполнением функциональных обязанностей

5. Доступ к СУБД под запрещенным именем пользователя

25. «ПЕРСОНАЛЬНЫЕ ДАННЫЕ» ЭТО:

1. Любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу

2. Фамилия, имя, отчество физического лица

3. Год, месяц, дата и место рождения, адрес физического лица

4. Адрес проживания физического лица

5. Сведения о семейном, социальном, имущественном положении человека, составляющие понятие «профессиональная тайна»

26. В ДАННОМ СЛУЧАЕ СОТРУДНИК УЧРЕЖДЕНИЯ МОЖЕТ БЫТЬ ПРИВЛЕЧЕН К ОТВЕТСТВЕННОСТИ ЗА НАРУШЕНИЯ ПРАВИЛ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ:

1. Выход в Интернет без разрешения администратора

2. При установке компьютерных игр

3. В случаях установки нелицензионного ПО

4. В случае не выхода из информационной системы

5. В любом случае неправомочного использования конфиденциальной информации при условии письменного предупреждения сотрудника об ответственности

27. МОЖЕТ ЛИ СОТРУДНИК БЫТЬ ПРИВЛЕЧЕН К УГОЛОВНОЙ ОТВЕТСТВЕННОСТИ ЗА НАРУШЕНИЯ ПРАВИЛ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ ПРЕДПРИЯТИЯ:

1. Нет, только к административной ответственности

2. Нет, если это государственное предприятие

3. Да

4. Да, но только в случае, если действия сотрудника нанесли непоправимый вред

5. Да, но только в случае осознанных неправомочных действий сотрудника

28. ПРОЦЕДУРА, ПРОВЕРЯЮЩАЯ, ИМЕЕТ ЛИ ПОЛЬЗОВАТЕЛЬ С ПРЕДЪЯВЛЕННЫМ ИДЕНТИФИКАТОРОМ ПРАВО НА ДОСТУП К РЕСУРСУ ЭТО:

2. Аутентификация

29. НАИБОЛЕЕ ОПАСНЫМ ИСТОЧНИКОМ УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ ПРЕДПРИЯТИЯ ЯВЛЯЮТСЯ:

1. Другие предприятия (конкуренты)

2. Сотрудники информационной службы предприятия, имеющие полный доступ к его информационным ресурсам

3. Рядовые сотрудники предприятия

4. Возможные отказы оборудования, отключения электропитания, нарушения в сети передачи данных

30. ВЫБЕРИТЕ, МОЖНО ЛИ В СЛУЖЕБНЫХ ЦЕЛЯХ ИСПОЛЬЗОВАТЬ ЭЛЕКТРОННЫЙ АДРЕС (ПОЧТОВЫЙ ЯЩИК), ЗАРЕГИСТРИРОВАННЫЙ НА ОБЩЕДОСТУПНОМ ПОЧТОВОМ СЕРВЕРЕ, НАПРИМЕР НА MAIL.RU:

1. Нет, не при каких обстоятельствах

2. Нет, но для отправки срочных и особо важных писем можно

3. Можно, если по нему пользователь будет пересылать информацию, не содержащую сведений конфиденциального характера

4. Можно, если информацию предварительно заархивировать с помощью программы winrar с паролем

5. Можно, если других способов электронной передачи данных на предприятии или у пользователя в настоящий момент нет, а информацию нужно переслать срочно

31. ДОКУМЕНТИРОВАННАЯ ИНФОРМАЦИЯ, ДОСТУП К КОТОРОЙ ОГРАНИЧИВАЕТ В СООТВЕТСТВИИ С ЗАКОНАДЕЛЬСТВОМ РФ:

1. Информация составляющая государственную тайну

2. Информация составляющая коммерческую тайну

4. Конфиденциальная информация

5. Документированная информация

32. ДЛЯ ТОГО ЧТОБЫ СНИЗИТЬ ВЕРОЯТНОСТЬ УТРАТЫ ИНФОРМАЦИИ НЕОБХОДИМО:

1. Регулярно производить антивирусную проверку компьютера

2. Регулярно выполнять проверку жестких дисков компьютера на наличие ошибок

3. Регулярно копировать информацию на внешние носители (сервер, компакт-диски, флэш-карты)

4. Защитить вход на компьютер к данным паролем

5. Проводить периодическое обслуживание ПК

33. ПАРОЛЬ ПОЛЬЗОВАТЕЛЯ ДОЛЖЕН

1. Содержать цифры и буквы, знаки препинания и быть сложным для угадывания

2. Содержать только цифры

3. Содержать только буквы

4. Иметь явную привязку к владельцу (его имя, дата рождения, номер телефона и т.п.)

5. Быть простым и легко запоминаться, например «123», «111», «qwerty» и т.д.

34. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ ОБЕСПЕЧИВАЕТ…

1. Блокирование информации

2. Искажение информации

3. Сохранность информации

4. Утрату информации

5. Подделку информации

35. ЗАКОН РОССИЙСКОЙ ФЕДЕРАЦИИ «О ГОСУДАРСТВЕННОЙ ТАЙНЕ» БЫЛ ПРИНЯТ В СЛЕДУЮЩЕМ ГОДУ:

4. 1993

36. ДОКУМЕНТИРОВАННОЙ ИНФОРМАЦИЕЙ, ДОСТУП К КОТОРОЙ ОГРАНИЧЕН В СООТВЕТСТВИИ С ЗАКОНОДАТЕЛЬСТВОМ РФ, НАЗЫВАЕТСЯ

1. Конфиденциальная

4. Информация составляющая государственную тайну

5. Информация составляющая коммерческую тайну

37. ИНФОРМАЦИЯ ОБ УГОЛОВНОЙ ОТВЕТСТВЕННОСТИ ЗА ПРЕСТУПЛЕНИЕ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ОПИСАНА В:

1. 1 главе Уголовного кодекса

2. 5 главе Уголовного кодекса

3. 28 главе Уголовного кодекса

4. 100 главе Уголовного кодекса

5. 1000 главе Уголовного кодекса

38. В СТАТЬЕ 272 УГОЛОВНОГО КОДЕКСА ГОВОРИТСЯ…

1. О неправомерном доступе к компьютерной информации

2. О создании, исполнении и распространении вредоносных программ для ЭВМ

3. О нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети

4. О преступлениях в сфере компьютерной информации

5. Об ответственности за преступления в сфере компьютерной информации

39. НА РИСУНКЕ ИЗОБРАЖЕНО…

1. Настольная видеокамера

3. Телефонная трубка

4. Электронный замок

40. ФЕДЕРАЛЬНЫЙ ЗАКОН «ОБ ИНФОРМАЦИИ, ИНФОРМАТИЗАЦИИ И ЗАЩИТЕ ИНФОРМАЦИИ» НАПРАВЛЕН НА:

1. Регулирование взаимоотношений в информационной сфере совместно с гражданским кодексом РФ

2. Регулирование взаимоотношений в гражданском обществе РФ

3. Регулирование требований к работникам служб, работающих с информаций

4. Формирование необходимых норм и правил работы с информацией

5. Формирование необходимых норм и правил, связанных с защитой детей от информации

41. ХИЩЕНИЕ ИНФОРМАЦИИ – ЭТО…

1. Несанкционированное копирование информации

2. Утрата информации

3. Блокирование информации

4. Искажение информации

5. Продажа информации

42. ВЛАДЕЛЬЦЕМ ИНФОРМАЦИИ ПЕРВОЙ КАТЕГОРИИ ЯВЛЯЕТСЯ…

2. Коммерческая организация

3. Муниципальное учреждение

5. Группа лиц, имеющих общее дело

43. ВЛАДЕЛЬЦЕМ ИНФОРМАЦИИ ВТОРОЙ КАТЕГОРИИ ЯВЛЯЕТСЯ…

1. Простые люди

3. Коммерческая организация

4. Муниципальное учреждение

5. Некоммерческая организация

44. ВЛАДЕЛЬЦЕМ ИНФОРМАЦИИ ТРЕТЬЕЙ КАТЕГОРИИ ЯВЛЯЕТСЯ…

2. Государство

3. Муниципальное учреждение

5. Некоммерческая организация

45. ИНФОРМАЦИЕЙ, СОСТАВЛЯЮЩЕЙ ГОСУДАРСТВЕННУЮ ТАЙНУ, ВЛАДЕЮТ:

1. Государство

2. Только образовательные учреждения

3. Только президиум Верховного Совета РФ

4. Граждане Российской Федерации

5. Только министерство здравоохранения

46. ИНФОРМАЦИЕЙ, СОСТАВЛЯЮЩЕЙ КОММЕРЧЕСКУЮ ТАЙНУ, ВЛАДЕЮТ:

2. Различные учреждения

3. Государственная Дума

4. Граждане Российской Федерации

5. Медико-социальные организации

47. ПЕРСОНАЛЬНЫМИ ДАННЫМИ ВЛАДЕЮТ:

2. Различные учреждения

3. Государственная Дума

4. Жители Российской Федерации

5. Медико-социальные организации

48. ДОСТУП К ИНФОРМАЦИИ – ЭТО:

1. Обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя

2. Действия, направленные на получение информации неопределенным кругом лиц или передачу информации неопределенному кругу лиц

3. Действия, направленные на получение информации определенным кругом лиц или передачу информации определенному кругу лиц

4. Информация, переданная или полученная пользователем информационно-телекоммуникационной сети

5. Возможность получения информации и ее использования

49. ДОКУМЕНТИРОВАННАЯ ИНФОРМАЦИЯ, ДОСТУП К КОТОРОЙ ОГРАНИЧИВАЕТСЯ В СООТВЕТСТВИИ С ЗАКОНОДАТЕЛЬСТВОМ РОССИЙСКОЙ ФЕДЕРАЦИИ ЭТО:

1. Конфиденциальная информация

2. Документы офера и договоров

50. ПЛАСТИКОВАЯ КАРТОЧКА, СОДЕРЖАЩАЯ ЧИП ДЛЯ КРИПТОГРАФИЧЕСКИХ ВЫЧИСЛЕНИЙ И ВСТРОЕННУЮ ЗАЩИЩЕННУЮ ПАМЯТЬ ДЛЯ ХРАНЕНИЯ ИНФОРМАЦИИ:

д. Смарт-карта

51. УСТРОЙСТВО ДЛЯ ИДЕНТИФИКАЦИИ ПОЛЬЗОВАТЕЛЕЙ, ПРЕДСТАВЛЯЮЩЕЕ СОБОЙ МОБИЛЬНОЕ ПЕРСОНАЛЬНОЕ УСТРОЙСТВО, НАПОМИНАЮЩИЕ МАЛЕНЬКИЙ ПЕЙДЖЕР, НЕ ПОДСОЕДИНЯЕМЫЕ К КОМПЬЮТЕРУ И ИМЕЮЩИЕ СОБСТВЕННЫЙ ИСТОЧНИК ПИТАНИЯ:

2. Автономный токен

4. Устройство iButton

52. ДОСТУП ПОЛЬЗОВАТЕЛЯ К ИНФОРМАЦИОННЫМ РЕСУРСАМ КОМПЬЮТЕРА И / ИЛИ ЛОКАЛЬНОЙ ВЫЧИСЛИТЕЛЬНОЙ СЕТИ ПРЕДПРИЯТИЯ ДОЛЖЕН РАЗРЕШАТЬСЯ ТОЛЬКО ПОСЛЕ:

1. Включения компьютера

2. Идентификации по логину и паролю

3. Запроса паспортных данных

4. Запроса доменного имени

1. Аппаратный контролер

2. Электронный замок

3. Система контроля

5. Копировальный аппарат

54. ЭЛЕКТРОННЫЕ ЗАМКИ «СОБОЛЬ» ПРЕДНАЗНАЧЕНЫ ДЛЯ …

1. Обеспечения доверенной загрузки компьютера и контроля целостности файлов в системах

2. Сканирования отпечатков пальцев

3. Проверки скорости и загрузки файлов

5. Идентификации пользователя

55. Для защиты от злоумышленников необходимо использовать:

1. Системное программное обеспечение

2. Прикладное программное обеспечение

3. Антивирусные программы

4. Компьютерные игры

5. Музыку, видеофильмы

56. ФЕДЕРАЛЬНЫЙ ЗАКОН «ОБ ИНФОРМАЦИИ, ИНФОРМАТИЗАЦИИ И ЗАЩИТЕ ИНФОРМАЦИИ» ДАЕТ ОПРЕДЕЛЕНИЕ ИНФОРМАЦИИ:

1. Текст книги или письма

2. Сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления

3. Сведения о явлениях и процессах

4. Факты и идеи в формализованном виде

5. Шифрованный текст, текст на неизвестном языке

57. ОБЕСПЕЧЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ ЕСТЬ ОБЕСПЕЧЕНИЕ…

1. Независимости информации

2. Изменения информации

3. Копирования информации

4. Сохранности информации

5. Преобразования информации

Если вам нужна помощь в написании работы, то рекомендуем обратиться к профессионалам. Более 70 000 авторов готовы помочь вам прямо сейчас. Бесплатные корректировки и доработки. Узнайте стоимость своей работы

Понравилось? Нажмите на кнопочку ниже. Вам не сложно, а нам приятно).

Чтобы скачать бесплатно Тесты на максимальной скорости, зарегистрируйтесь или авторизуйтесь на сайте.

Важно! Все представленные Тесты для бесплатного скачивания предназначены для составления плана или основы собственных научных трудов.

Друзья! У вас есть уникальная возможность помочь таким же студентам как и вы! Если наш сайт помог вам найти нужную работу, то вы, безусловно, понимаете как добавленная вами работа может облегчить труд другим.

Если Тест, по Вашему мнению, плохого качества, или эту работу Вы уже встречали, сообщите об этом нам.

Добавление отзыва к работе

Добавить отзыв могут только зарегистрированные пользователи.

- Что такое информационная система организации

- Что такое информационная система приведите примеры информационных систем