Google как средство взлома. Разбираем актуальные рецепты Google Dork Queries

Содержание статьи

В прошлой статье «Используем малоизвестные функции Google, чтобы найти сокрытое» мы разбирали структуру запросов к поисковику, которые выдают прямые ссылки на конфиденциальные данные и списки уязвимых узлов сети. Такие запросы называют Google Dorks. В Google о них прекрасно знают и стараются прикрывать наиболее опасные. Но одновременно их список пополняется новыми, как и перечень выявляемых ими потенциальных целей. Пройдемся по самым интересным.

WARNING

Материал адpесован специалистам по безопасности и тем, кто собираeтся ими стать. Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Полезные команды Google

Среди всех операторов расширенного поиска Google нас интересуют главным образом четыре:

Также при составлении запроса надо помнить несколько операторов, которые задаются спецсимволами.

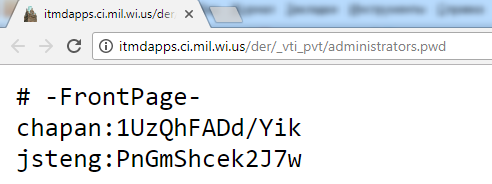

Охота на пароли

Учетные данные от всевозможных веб-сервисов — это для хакера лакомый кусочек. Порой достать их можно буквально в один клик. Точнее, одним запросом к Google. Например, вот таким примитивным:

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Что такое Google Dorks?

Не так давно мы рассказывали про хакерский поисковик Shodan и про то как пользоваться Shodan. А сегодня я расскажу еще про один поисковик, который используется пентестерами / хакерами — Google, точнее о скрытых возможностях Google.

Google Dorks

Google Dork или Google Dork Queries (GDQ) — это набор запросов для выявления грубейших дыр в безопасности. Всего, что должным образом не спрятано от поисковых роботов.

Для краткости такие запросы называют гугл дорки или просто дорками, как и тех админов, чьи ресурсы удалось взломать с помощью GDQ.

Операторы Google

Для начала я хотел бы привести небольшой список полезных команд Google. Среди всех команд расширенного поиска Гугл нас интересуют главным образом вот эти четыре:

Также при создании Дорка надо знать несколько важных операторов, которые задаются спецсимволами.

Где найти Гугл Дорки

Самые интересные дорки — свежие, а самые свежие — те, которые пентестер нашел сам. Правда, если слишком увлечетесь экспериментами, вас забанят в Google… до ввода капчи.

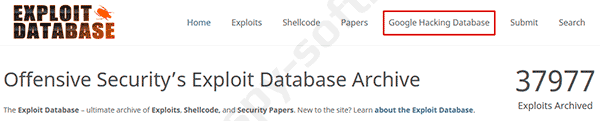

Если не хватает фантазии, можно попробовать найти свежие дорки в сети. Лучший сайт для поиска дорков — это Exploit-DB.

Онлайн-сервис Exploit-DB — это некоммерческий проект Offensive Security. Если кто не в курсе, данная компания занимается обучением в области информационной безопасности, а также предоставляет услуги пентеста (тестирования на проникновение).

База данных Exploit-DB насчитывает огромное количество дорков и уязвимостей. Для поиска дорков зайдите на сайт exploit-db.com и перейдите на вкладку «Google Hacking Database».

База обновляется ежедневно. На верху вы можете найти последние добавления. С левой стороны дата добавления дорка, название и категория.

В нижней части вы найдете дорки отсортированные по категориям.

Этот дорк ищет страницы авторизации Proxmox Virtual Environment (Proxmox VE). Нажимая на ссылку попадаем в выдачу Google.

Еще один неплохой сайт — это google-dorking.com. Там зачастую можно найти интересные, новые дорки, которые не всегда попадают на Exploit-DB.

Примеры использования Google Dorks

Вот примеры дорков. Экспериментируя с дорками, не забудьте про дисклеймер!

Дорки для поиска проблем сайтов

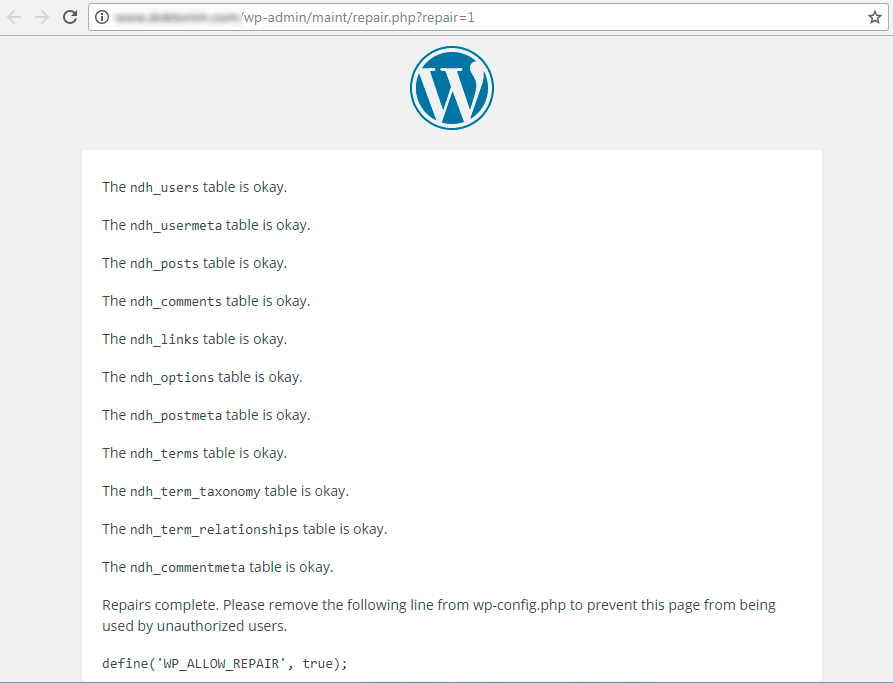

Иногда бывает полезно изучить структуру сайта, получив список файлов на нем. Если сайт сделан на движке WordPress, то файл repair.php хранит названия других PHP-скриптов.

Тег inurl сообщает Google, что искать надо по первому слову в теле ссылки. Если бы мы написали allinurl, то поиск происходил бы по всему телу ссылки, а поисковая выдача была бы более замусоренной. Поэтому достаточно сделать запрос такого вида:

В результате вы получите список сайтов на WP, у которых можно посмотреть структуру через repair.php.

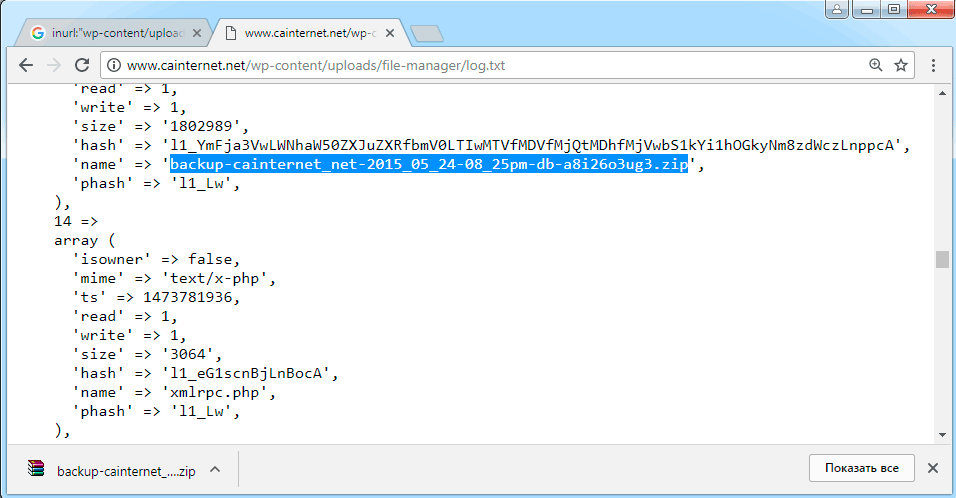

Массу проблем администраторам доставляет WordPress с незамеченными ошибками в конфигурации. Из открытого лога можно узнать как минимум названия скриптов и загруженных файлов.

В нашем эксперименте простейший запрос позволил найти в логе прямую ссылку на бэкап и скачать его.

Много ценной информации можно выудить из логов. Достаточно знать, как они выглядят и чем отличаются от массы других файлов. Например, опенсорсный интерфейс для БД под названием pgAdmin создает служебный файл pgadmin.log. В нем часто содержатся имена пользователей, названия колонок базы данных, внутренние адреса и подобное.

Находится лог элементарным запросом:

ext : log inurl : «/pgadmin»

Бытует мнение, что открытый код — это безопасный код. Однако сама по себе открытость исходников означает лишь возможность исследовать их, и цели таких изысканий далеко не всегда благие.

К примеру, среди фреймворков для разработки веб-приложений популярен Symfony Standard Edition. При развертывании он автоматически создает в каталоге /app/config/ файл parameters.yml, где сохраняет название базы данных, а также логин и пароль.

Найти этот файл можно следующим запросом:

Конечно, затем пароль могли сменить, но чаще всего он остается таким, каким был задан еще на этапе развертывания.

Опенсорсная утилита UniFi API browser tool все чаще используется в корпоративной среде. Она применяется для управления сегментами беспроводных сетей, созданных по принципу «бесшовного Wi-Fi». То есть в схеме развертывания сети предприятия, в которой множество точек доступа управляются с единого контроллера.

Утилита предназначена для отображения данных, запрашиваемых через Ubiquiti’s UniFi Controller API. С ее помощью легко просматривать статистику, информацию о подключенных клиентах и прочие сведения о работе сервера через API UniFi.

Разработчик честно предупреждает: «Please do keep in mind this tool exposes A LOT OF the information available in your controller, so you should somehow restrict access to it! There are no security controls built into the tool…». Но кажется, многие не воспринимают эти предупреждения всерьез.

Зная об этой особенности и задав еще один специфический запрос, вы увидите массу служебных данных, в том числе ключи приложений и парольные фразы.

inurl : «/api/index.php» intitle : UniFi

Общее правило поиска: сначала определяем наиболее специфические слова, характеризующие выбранную цель. Если это лог-файл, то что его отличает от прочих логов? Если это файл с паролями, то где и в каком виде они могут храниться? Слова-маркеры всегда находятся в каком-то определенном месте — например, в заголовке веб-страницы или ее адресе. Ограничивая область поиска и задавая точные маркеры, вы получите сырую поисковую выдачу. Затем чистите ее от мусора, уточняя запрос.

Дорки для поиска открытых NAS

Домашние и офисные сетевые хранилища нынче популярны. Функцию NAS поддерживают многие внешние диски и роутеры. Большинство их владельцев не заморачиваются с защитой и даже не меняют дефолтные пароли вроде admin/admin. Найти популярные NAS можно по типовым заголовкам их веб-страниц. Например, запрос:

intitle : «Welcome to QNAP Turbo NAS»

выдаст список айпишников NAS производства QNAP. Останется лишь найти среди них слабозащищенный.

Облачный сервис QNAP (как и многие другие) имеет функцию предоставления общего доступа к файлам по закрытой ссылке. Проблема в том, что она не такая уж закрытая.

Этот нехитрый запрос показывает файлы, расшаренные через облако QNAP. Их можно просмотреть прямо из браузера или скачать для более детального ознакомления.

Дорки для поиска IP-камер, медиасерверов и веб-админкок

Помимо NAS, с помощью продвинутых запросов к Google можно найти массу других сетевых устройств с управлением через веб-интерфейс.

Наиболее часто для этого используются сценарии CGI, поэтому файл main.cgi — перспективная цель. Однако встретиться он может где угодно, поэтому запрос лучше уточнить.

Помимо камер, подобным образом находятся медиасерверы, открытые для всех и каждого. Особенно это касается серверов Twonky производства Lynx Technology. У них весьма узнаваемое имя и дефолтный порт 9000.

Для более чистой поисковой выдачи номер порта лучше указать в URL и исключить его из текстовой части веб-страниц. Запрос приобретает вид

Обычно Twonky-сервер — это огромная медиатека, расшаривающая контент через UPnP. Авторизация на них часто отключена «для удобства».

Дорки для поиска уязвимостей

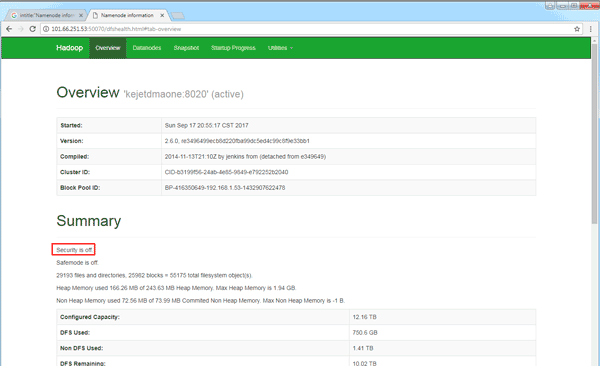

Большие данные сейчас на слуху: считается, что, если к чему угодно добавить Big Data, оно волшебным образом станет работать лучше. В реальности настоящих специалистов по этой теме очень мало, а при дефолтной конфигурации большие данные приводят к большим уязвимостям.

Hadoop — один из простейших способов скомпрометировать тера- и даже петабайты данных. Эта платформа с открытым исходным кодом содержит известные заголовки, номера портов и служебных страниц, по которым просто отыскать управляемые ей ноды.

intitle : «Namenode information» AND inurl : «:50070/dfshealth.html»

Таким запросом с конкатенацией мы получаем поисковую выдачу со списком уязвимых систем на базе Hadoop. Можно прямо из браузера погулять по файловой системе HDFS и скачать любой файл.

Гугл Дорки — это мощный инструмент любого пентестера, о котором должен знать не только специалист в области информационной безопасности, но и обычный пользователь сети.

Google dorks или как себя развлечь в инторнете.

Снова здравствуйте. Вам скучно? Хотите запустить свои руки в грязное белье плохеньких веб-админов и даже в личные компьютеры неумех с поднятым веб-сервером? Тогда гугл доркс вам в помощь. Все знают, что робот гугла может пролезать в вашу жизнь и индексировать всё, до чего дотянется. Всё, что вам остается, чтобы получить доступ, это задать правильный вопрос в поисковике, например:

Самая полная и пополняющаяся база таких запросов тут:

Все запросы разбиты по категориям информации, которую вы ищете, есть шаблоны для проверки своих сайтов. Удачи и помните первое правило пентеста: «Администратор тестируемого сервиса, должен знать о ваших действиях и быть согласным на тесты». В противном случае вы уже делаете противозаконные действия, а УК надо чтить.

Информационная безопасность

1.2K постов 22.7K подписчик

Правила сообщества

Обязательно к прочтению для авторов:

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

Гугл дорки хороши как часть комплекса по поиску данных/исследованию на уязвимости.

Пример ТС просто выбрал не самый удачный. Как уже было сказано, встретить достойные ресурсы, где php будут отдаваться как plaintext шансов очень и очень мало.

Правда, в заезженных сочетаниях дорков будет трудно найти что-то рабочее.

Дорки, кстати, можно использовать для проверки утечек данных, где вы знаете, где эти данные могут теоретически лежать. Например, вы клиент банка «А», и у вас есть там личный кабинет. И в личном кабинете есть ссылка на ваш финансовый отчет в виде: https://site/user/lololo/finance_jkshfghkfhgkjfhg.pdf

Зная структуру формирования ссылки на отчет, можно попробовать дорками поискать другие отчеты.

Упрощенно, возможны ошибки, но суть, я думаю, ясна.

Точно так же проделывали во время нашумевших утечек у сотовых операторов, кстати.

есть шаблоны для проверки своих сайтов

Боже мой, прелестно )

Первый кандидат из гугла

laeta.fr

уже 30кк бд слил за 3 месяца

По моим сайтам нишиша не находит.

так,а для гуманитария?

пока ничего не понятно

Как мама хакера проникла в тюрьму и заразила компьютер начальника

На что вы готовы ради успешного завершения проекта? Не спать ночами, отправить семью в отпуск, чтобы они вас не отвлекали, литрами пить кофе и энергетики? Есть варианты и покруче. Cloud4Y хочет поделиться удивительной историей аналитика по вопросам кибербезопасности. Джон Стрэнд, получивший контракт на проверку системы защиты исправительных учреждений, выбрал человека, который идеально подходил на роль пентестера: собственную мать.

Джон Стрэнд специализируется на проникновении в различные системы и оценке их защищённости. Его услугами пользуются различные организации, желающие выявить слабые места в собственной защите до того, как эти дыры в безопасности будут обнаружены хакерами. Как правило, Стрэнд сам выполняет задачи на проникновение или подключает одного из своих опытных коллег из Black Hills Information Security. Но в июле 2014 года, готовясь к ручному тестированию в исправительном учреждении в Южной Дакоте, он принял весьма неожиданное решение. На выполнение задания он послал свою маму.

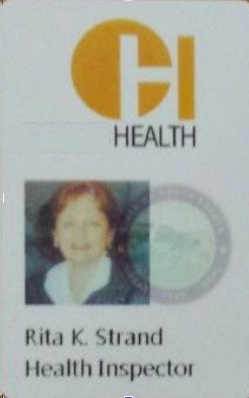

Идея ввязаться в такую авантюру принадлежит самой Рите Стрэнд. Примерно за год до событий, когда ей было 58 лет, она стала финансовым директором Black Hills, а до этого примерно три десятка лет работала в сфере общественного питания. Имея столь внушительный профессиональный опыт, Рита была уверена, что сможет выдать себя за инспектора здравоохранения, чтобы проникнуть в тюрьму. Всё что требовалось, так это поддельное удостоверение и правильный шаблон поведения.

«Однажды она подошла ко мне и сказала: «Ты знаешь, я хочу куда-нибудь проникнуть», — рассказывает Странд — «Как я мог отказать ей?».

Пентест — это не так просто, как кажется. Специалисты по тестированию на проникновение всегда говорят, что благодаря одному лишь уверенному виду можно добиться невероятных результатов, но пустить новичка в исправительное учреждение штата – это пугающий эксперимент. И хотя обычно нанятым пентестерам разрешено проникать в системы клиента, в случае их поимки могут возникнуть проблемы. Два пентестера, которые проникли в здание суда штата Айова в рамках заключённого ранее договора, провели 12 часов в тюрьме после того, как были пойманы. Потом был суд, долгие разбирательства, и лишь недавно всё закончилось. Благополучно для парней, хотя нервы им помотали изрядно.

Задача Риты Стрэнд была осложнена отсутствием технических знаний. Профессиональный пентестер может оценить цифровую безопасность организации в режиме реального времени, и сразу установить backdoor, который соответствует найденным в конкретной сети уязвимостям. Рита же могла изобразить надменного инспектора здравоохранения, но она совсем не была хакером.

Как проходил пентест

Чтобы помочь Рите попасть внутрь, ей сделали поддельные документы, визитку и бейдж «руководителя» с контактной информацией Джона. Предполагалось, что после проникновения внутрь Рита сфотографирует точки доступа учреждения и физические средства безопасности. Вместо того, чтобы заставлять женщину в возрасте взламывать какие-либо компьютеры, Джон снабдил маму так называемыми «Rubber Duckies»: вредоносными флешками, которые она могла подключить к любому устройству. Флэшки устанавливали связь с её коллегами из Black Hills и открывали им доступ к тюремным системам. Затем они дистанционно выполняли другие компьютерные операции, пока Рита продолжала действовать внутри.

«Большинству людей, которые занимаются пентестом впервые, очень некомфортно», — рассказал Стрэнд. «Но Рита была готова к работе. Кибербезопасность в тюрьме имеет решающее значение по очевидным причинам. Если кто-то может проникнуть в тюрьму и захватить компьютерные системы, вывести кого-то из тюрьмы будет действительно просто».

Утром в день пентеста Стрэнд с коллегами собрались в кафе возле тюрьмы. Пока готовился их заказ, ребята собрали рабочую систему с ноутбуками, мобильными точками доступа и другим оборудованием. И когда все было готово, Рита поехала в тюрьму.

«Когда она вышла, я подумал, что это была очень плохая идея» — вспоминает Стрэнд. «У неё нет опыта проникновения, нет опыта взлома ИТ. Я сказал: «Мама, если всё станет плохо, тебе нужно взять телефон и немедленно позвонить мне».

Пентестеры обычно стараются проводить на объекте как можно меньше времени, чтобы избежать лишнего внимания и подозрений. Но после 45 минут ожидания Рита так и не появилась.

«Когда прошло около часа, я начал паниковать», — улыбается Джон Стрэнд. «Я корил себя за то, что должен был это предусмотреть, пока мы ехали в одной машине, а сейчас я сижу в глуши в кафе, и у меня нет возможности добраться до неё».

Внезапно ноутбуки Black Hills начали подавать сигналы активности. Рита сделала это! Установленные ею USB-закладки создавали так называемые веб-оболочки, которые давали команде в кафе доступ к различным компьютерам и серверам внутри тюрьмы. Стрэнд вспоминает, что один из коллег кричал: «Твоя мама в порядке!».

На самом деле Рита вообще не встретила никакого сопротивления внутри тюрьмы. Она сказала охранникам на входе, что проводит внеплановую медицинскую инспекцию, и они не только пропустили ее, но и оставили у неё мобильный телефон, с помощью которого она записала всю процедуру проникновения на объект. На тюремной кухне она проверила температуру в холодильниках и морозильниках, сделала вид, что проверяет наличие бактерий на прилавках и полках, искала просроченные продукты и делала фотографии.

Также Рита попросила осмотреть рабочие зоны сотрудников и зоны отдыха, сетевой операционный центр тюрьмы и даже серверную комнату — всё это якобы для проверки на наличие насекомых, уровня влажности и заплесневелости. И никто ей не отказал. Ей даже разрешили бродить по тюрьме в одиночку, дав предостаточно времени для того, чтобы сделать кучу фотографий и установить USB-закладки везде, где только можно.

В конце «инспекции» директор тюрьмы попросил Риту посетить его кабинет и дать рекомендации, как учреждение может улучшить организацию питания. Благодаря большому опыту в сфере питания женщина рассказала о некоторых проблемах. Затем она передала ему специально подготовленную флешку и сообщила, что у инспекции есть полезный контрольный список вопросов для самооценки и что он может использовать его для устранения текущих проблем. На флешке лежал Word-файл, заражённый вредоносным макросом. Когда начальник тюрьмы открыл его, он дал Black Hills доступ к своему компьютеру.

«Мы были просто ошарашены», — говорит Стрэнд. «Это был ошеломительный успех. Представителям кибербезопасности теперь есть что сказать о фундаментальных недостатках и слабостях действующей системы. Даже если кто-то уверяет, что он инспектор здравоохранения или кто-то ещё, необходимо лучше проверять информацию. Нельзя слепо верить тому, что говорят».

Знающие эту историю другие пентестеры считают, что пусть успех Риты и является в большей степени удачным стечением обстоятельств, но ситуация в целом хорошо отражает их повседневный опыт.

«Результат применения небольшой лжи и физических аспектов может быть невероятным. Мы выполняем похожие работы всё время и редко оказываемся разоблачёнными», — соглашается Дэвид Кеннеди, основатель ещё одной фирмы по тестированию на проникновения, TrustedSec. «Если вы утверждаете, что являетесь инспектором, аудитором, авторитетным лицом, то вам всё позволено».

Рита больше никогда не участвовала в тестах на проникновение. А Джон Стрэнд и сейчас отказывается говорить, в какую тюрьму проникала его мать. Уверяет, что сейчас она уже закрыта. Но усилия команды оказали существенное влияние на организацию безопасности, говорит Стрэнд. И в шутку добавляет: «Я также думаю, что благодаря нашему тесту уровень здравоохранения в организации был повышен».

Поиск уязвимых служб и паролей в открытых логах в Гугле при помощи дорков

Поскольку Гугл индексирует практически все, что подключено к интернету и имеет веб-интерфейс, мы легко можем найти некорректно настроенные устройства и службы.

Вероятно, вы и не подозревали, что дорки могут оказаться очень мощным инструментом, при помощи которого можно скомпрометировать устройство без лишних телодвижений, используя Гугл и правильный запрос. Поскольку эта поисковая система умеет фантастическим образом индексировать все, что подключено к интернету, можно найти файлы, оказавшиеся доступными случайно и содержащие конфиденциальную информацию.

Google Dorking или дорки представляют собой продвинутые методы использования поисковых операторов и специальных строк для нахождения специфических уязвимых устройств. Если предположить, что Гугл проиндексировал большинство устройств, случайно подключенных к интернету, то мы можем использовать специальный текст со страниц авторизации или административных панелей для поиска этих девайсов.

Какие устройства можно найти?

Вы удивитесь, но спектр потенциальных целей довольно широк, начиная от систем управления бассейном на яхте в океане и заканчивая конфигурационными интерфейсами критических систем. Все эти устройства и службы могут оказаться подключенными к интернету, исходя из лучших побуждений, хозяева которых даже не догадываются, что девайс оказался доступным всем и каждому.

Как же подобное происходит? Представьте, что у вас появилась камера, доступная через телефон в любое время. После настройки и подключения по Wi-Fi вы скачали приложение для авторизации, и с этого момента у вас есть доступ к камере из любого места!

На самом деле, все чуть сложнее. Камера подключается к серверу в Китае и транслирует видеопоток в режиме реального времени, а вы после авторизации можете просматривать видео прямо с телефона. Видеопоток может даже оказаться не защищен паролем и быть доступным всем, кто сформирует правильный запрос для поиска текста, который содержит страница для просмотра трансляции с камеры.

К сожалению, Гугл безжалостно эффективен на поприще поиска любых устройств, подключенных к интернету, с запущенными HTTP и HTTPS серверами. Поскольку в большинстве устройств сервер используется для настройки, на всеобщее обозрение попадает многое, что попадать не должно.

Какие дорки наиболее полезные?

Безусловно, наиболее лакомый файл, который мы можем найти – содержащий учетные записи отдельных пользователей или ко всей службе сразу. Как правило, возможно два сценария.

Первый – когда сервер или другая служба настроены некорректно, и административные логи доступны через интернет. В случае смены пароля или неудачи во время авторизации, через эти логи возможна утечка аккаунтов. Второй сценарий – когда становятся доступными конфигурационные файлы, содержащие ту же самую информацию. Предполагается, что эти файлы исключительно для внутреннего пользования, но часто конфиденциальная информация доступна в открытом виде. Оба этих сценария позволяют получить контроль над всей службой в случае, если злоумышленнику удастся найти файлы подобного рода.

Мы будем использовать дорки в Гугл с целью поиска не только этих файлов, но и FTP серверов, которые могут содержать интересную информацию, списки электронных почт и доступные вебкамеры.

Что понадобится

Вам потребуется браузер и подключение интернету. При использовании дорков для поиска уязвимых систем мы можем использовать инструменты, доступные практически каждому.

Откройте браузер и зайдите в google.ru. Теперь мы готовы начать.

Шаг 1. Поиск FTP серверов и сайтов, работающих по протоколу HTTP

Вначале воспользуемся дорком для поиска FTP серверов, опубликованных после 2018 года. Эти сервера позволяют найти файлы, предназначенные для внутреннего пользования, но по незнанию оказавшиеся в публичном доступе.

Рисунок 1: Список найденных FTP серверов

Эти сервера становятся публичными, поскольку индексный файл FTP сервера очень любит сканировать Гугл, о чем часто забывают администраторы. После индексации все файлы сервера можно искать через Гугл.

Если мы хотим найти небезопасные HTTP-страницы, немного модифицируем запрос выше, изменив «ftp» на «http».

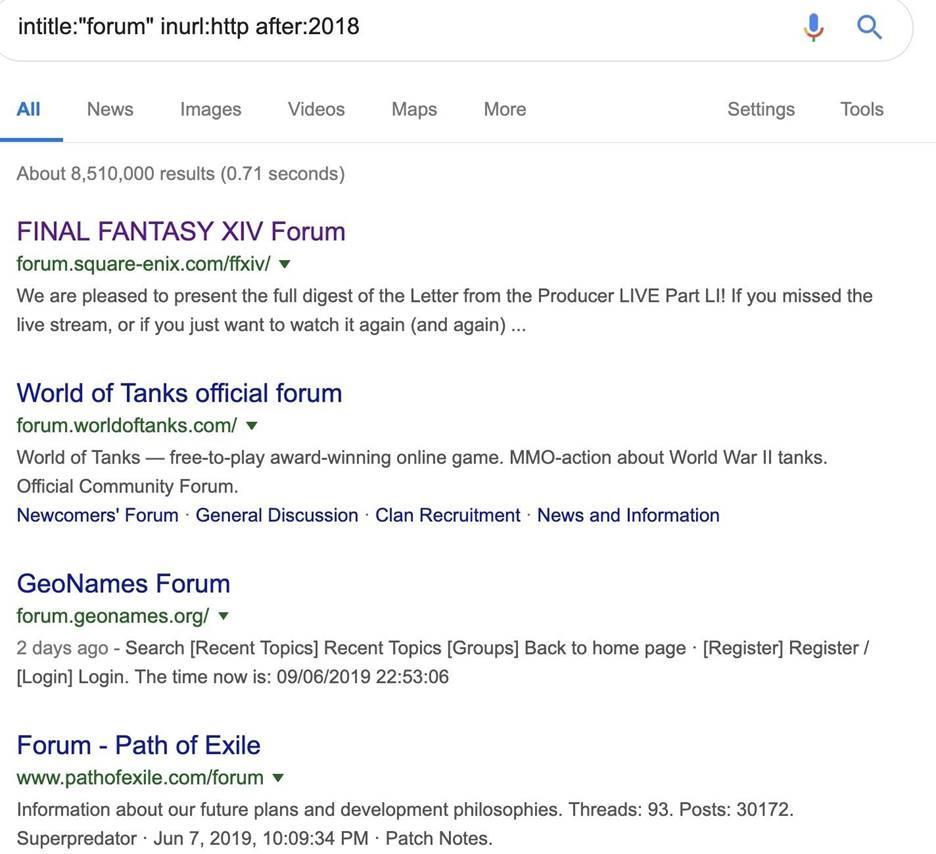

intitle:»index of» inurl:http after:2018

В результате поиска можно получить тысячи страниц, использующих HTTP, и готовых к компрометированию. Однако если мы ищем определенный тип сайта, как, например, форум, то модифицируем запрос следующим образом:

Мы также можем добавить операторы наподобие AND inurl:»registration», чтобы сделать поиск более целенаправленным (например, небезопасных форм на страницах регистрации).

Рисунок 2: Список небезопасных форумов, использующих протокол HTTP

Шаг 2. Поиск логов с паролями

Для поиска будем использовать следующий дорк:

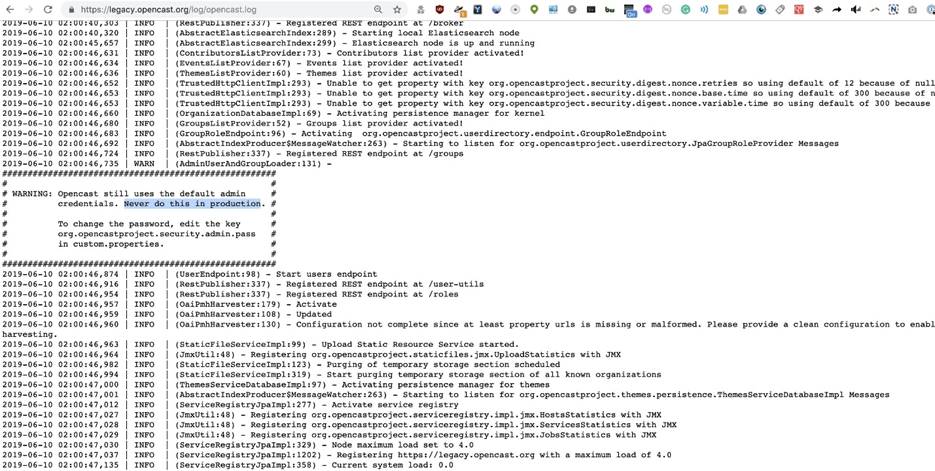

Результаты с логами, доступными через интернет, получаем незамедлительно:

Рисунок 3: Во время поиска найден доступный лог проекта OpenCast

По логу на рисунке выше видно, что в системе используется стандартный пароль, а сам лог легко найти на сайте проекта OpenCast при помощи простого поискового запроса. В итоге мы, вероятно, обнаружили учетную запись системы без использования изощренных хакерских приемов.

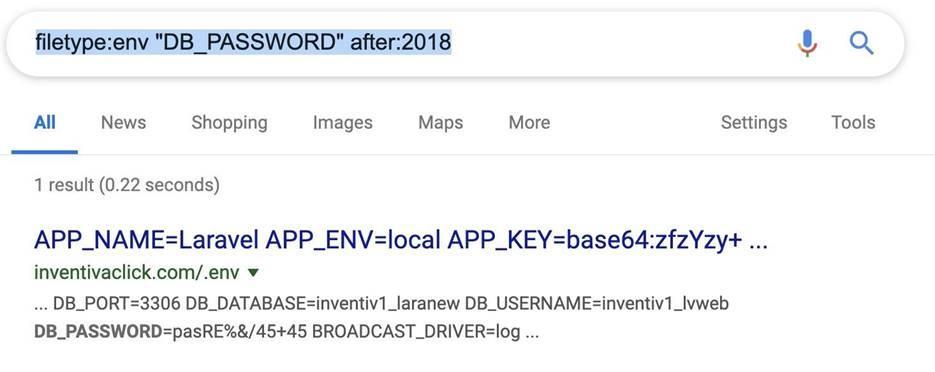

Шаг 3. Поиск конфигурационных файлов с паролями

Рисунок 4: Пример конфигурационного файла с паролем к базе данных

Если из запроса удалить выражение after:2018, то в результатах появятся более старые конфигурационные файлы, также позволяющие получить доступ к службам через интернет.

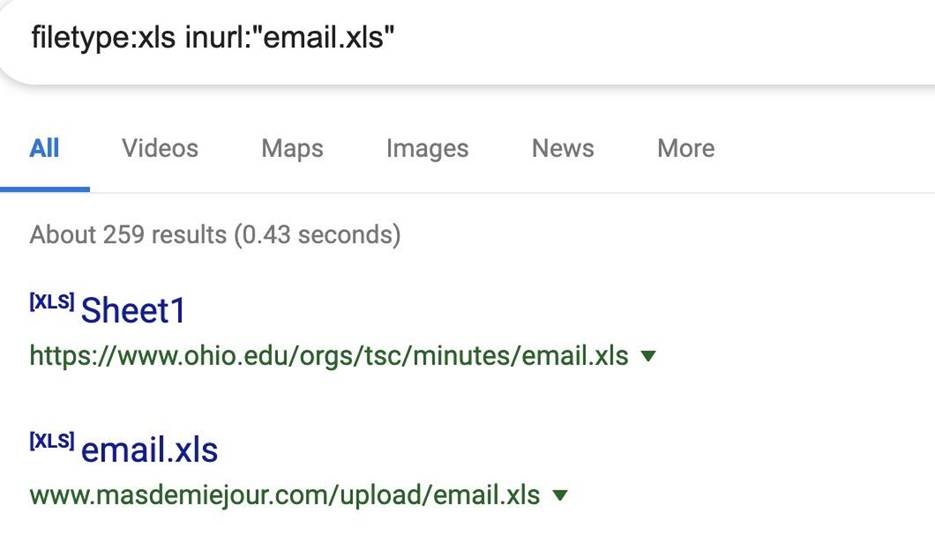

Шаг 4. Поиск список электронных почт

Сбор списков электронных ящиков – отличный способ поиска информации о различных организациях. Например, эти списки могут использоваться компаниями или школами с целью упорядочивания электронных адресов для своих членов, но часто попадают во всеобщий доступ.

Рисунок 5: Результаты поиска файлов email.xls

Результаты поиска могут оказаться полезными, но следует быть осторожным, чтобы не нарваться на honeypot (горшочек с медом). Многие знают о подобных дорках и намеренно оставляют файлы, которые на первый взгляд кажутся уязвимыми, а на самом деле содержат вредоносы.

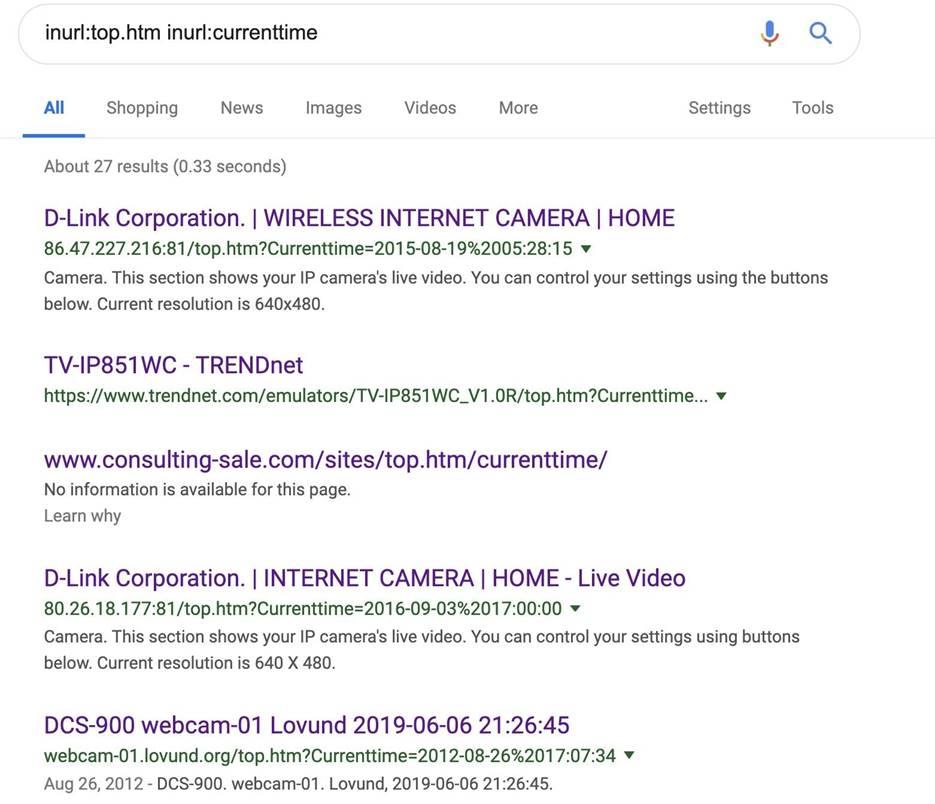

Шаг 5: Поиск открытых камер

Если вы думаете, что Shodan – единственный сервис для поиска открытых камер, то очень ошибаетесь. Обычно страницы авторизации и просмотра камер доступны через HTTP, и Гугл будет счастлив проиндексировать эти документы. Соответственно, найти подобного рода информацию также не составит труда при правильном поисковом запросе.

Один из наиболее распространенных запросов содержит имя «top.htm» для поиска в URL вместе с текущем временем и датой. Используя нижеуказанный дорк, вы получите много результатов:

Рисунок 6: Результаты поиска открытых камер

Ландшафт, снимаемый первой камерой в результатах поиска, больше всего похож заставку в Windows XP и находится где-то в городе Белмаллет (Ирландия).

Рисунок 7: Изображение одной из найденных камер

Еще один дорк для поиска камер, позволяющий получить отличные результаты для страниц, хранимых на роутерах.

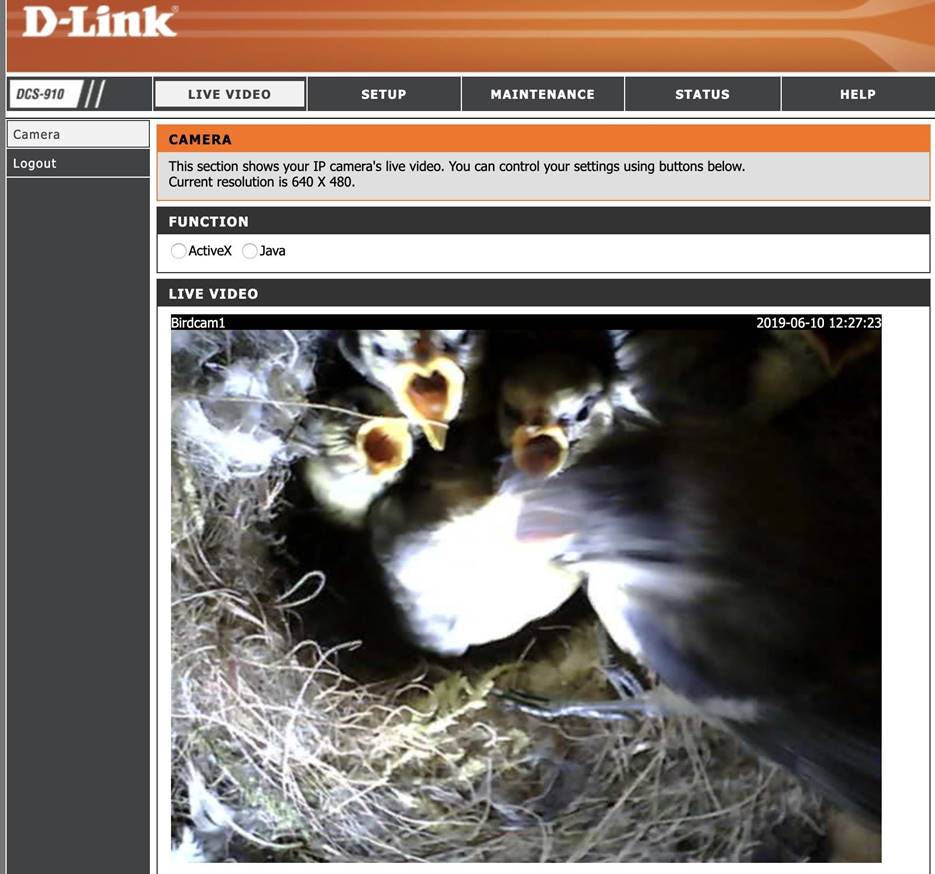

При помощи этого дорка я смог найти нечто очень интересное, а конкретно – камеру, следящую за гнездом птиц (birdcam1):

Рисунок 8: Одна из камер, найденная во время поиска страниц lvappl.htm

Другие камеры не являются столь интересными, как birdcam1.

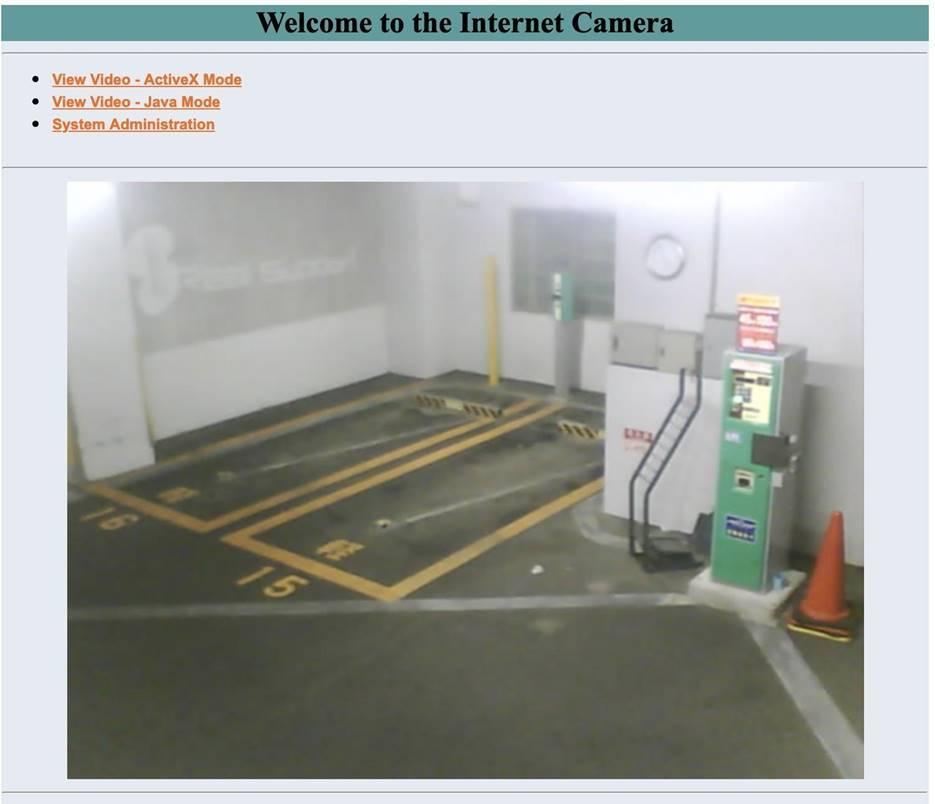

Рисунок 9: Камера внутри коттеджного поселка

Также можно найти камеры внутри фабрик и промзон:

Рисунок 10: Камера внутри мастерской

Все вышеуказанные камеры доступны без пароля. Однако многие дорки позволяют найти страницы авторизации камер, использующих стандартные пароли. Эта тактика хоть и является нелегитимной, но позволяет получить доступ ко многим камерам, которые не предназначены для широкой публики.

Заключение

Поскольку Гугл индексирует практически все, что подключено к интернету и имеет веб-интерфейс, мы легко можем найти некорректно настроенные устройства и службы. Однако подключаться к этим девайсам лучше не надо, даже если пароль находится в открытом виде, поскольку могут возникнуть проблемы с правоохранительными органами. Если у вас есть служба, подключенная к интернету, стоит протестировать наиболее популярные дорки на ваших доменах. Вдруг вы случайно оставили нечто важное, что может привлечь внимание злоумышленника.

Надеюсь вам понравилось это руководство, посвященное доркам для поиска уязвимых устройств и открытых паролей.